COM病毒实验报告

我们小组已经成功的实现了COM病毒感染实验。

在整个实验过程中,由于是初次配置Dos环境,我们遇到了很多问题,也花了很多时间去解决问题,因此,我们在此写出我们整个配置过程的主要步骤及其遇到的问题。

一.配置MS-Dos

1. 新建一个虚拟机

2. 用虚拟机的软驱载入,安装程序的第一个镜像 DOS71_1.IMG (在安装时设备里面没有floppy时只需add一下就好,选择物理软盘驱动器)

3. 此时MS-DOS虚拟机处于半安装状态,然后开始命令配置 先创建一个文件夹tmp md tmp

复制软盘A的文件到C copy A:\ C:\tmp

关机 shutdown -s

4. 用虚拟机的软驱载入 安装程序的第二个镜像 DOS71_2.IMG 复制软盘A的文件到C copy A:\ C:\tmp

5. 开始配置

先进入到tmp文件夹下

运行setup.bat (在此运行过程中,出现死机,原因不明,最后通过重启解决此问题)

6. 然后一路next和ok完成配置

二.安装MASM611

1.下载MASM611(里面包括5个DISK)

2.在虚拟机里面通过映射到磁盘(我们所做实验为Z盘),在映射过程中,特别注意把只读属性去掉,然后把下载的MASM611拷贝到此磁盘

3.打开MS-DOS系统,进入到MASM611下的DISK1文件目录下

4.开始安装

运行命令 setup.exe

5.在安装过程中,特别注意在第二次选项时应选择MS-DOS/Microsoft

Windows,否则无法使用link链接命令

6.其它一律按默认值点击确定,安装成功

三.实验过程

1.在使用MASM611前,应在MASM611目录下进行路径的配置(这点要特别注意)

路径配置命令 set PATH=C:\DOS71;..;C:\MASM611\BIN;

2.编译链接test文件(test文件是正常文件),在此实验中,链接后需要把test.exe改为test.com文件

编译test文件时出错 unmatched block nesting:main(解决方法:在test文件中加入一句与main匹配的代码main endp)

3.运行test文件(命令为test.com),运行成功,显示字符串:This a simple com program for a test

4.编译链接virus文件(virus文件为病毒),此时virus.exe文件已经生成 编译virus文件时出错 invalid character in file(解决方法:在相应的出错处加上分号;)

6. 新建一个文件del.txt

命令 echo aaa >del.txt

7. 查看MASM611下的文件目录,此时可以看到del.txt文件

8. 运行virus.exe,成功后出现字符串 You are infected by a simple com

virus,(但在运行该命令时,系统有时会死机,原因不明,最后解决方法,强制关掉MS-DOS系统后重新启动)

9. 然后运行text.com,此时运行结果为 You are infected by a simple com

virus 以及相关的乱码等等

10. 此时在MASM611目录下查找刚刚新建的文件del.txt,可以发现del.txt不

见了,并且test.com文件变大

11. 实验结束,病毒virus文件成功感染test文件

第二篇:PE病毒实验报告

PE病毒实验报告

姓名:佟蕊 学号:201224010138 班级:12计本非师 学院:信息学院

一、PE病毒种类:

pe文件是windows下的一个32位文件格式,在windows系统中广泛存在,该文件格式是病毒喜欢感染的类型。

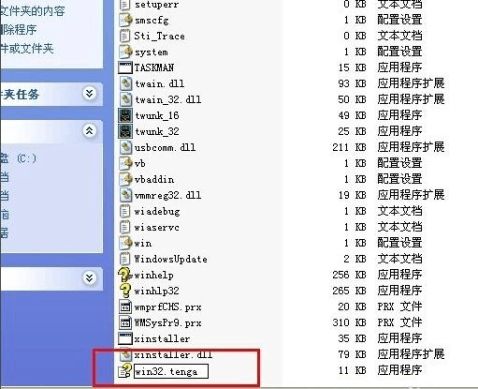

win32.tenga

该病毒式一个win32pe感染型病毒,可以感染普通pe exe文件并把自己的代码加到exe文件尾部。

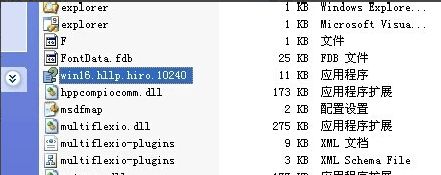

win16.hllp.hiro.10240

该病毒式利用pascal编写的病毒,不会驻内存中,包含“hiroshima end 000 v1.2000:0000”字符串。该病毒在windows目录中寻找exe文件并将自身复制到开始文件夹 中

win16.hllp.hiro.10240

该病毒式利用pascal编写的病毒,不会驻内存中,包含“hiroshima end 000 v1.2000:0000”字符串。该病毒在windows目录中寻找exe文件并将自身复制到开始文件夹 中

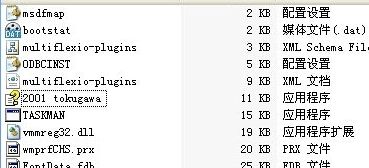

2001 tokugawa

此病毒查找类似下的文件,但它对反病毒程序文件不起作用。

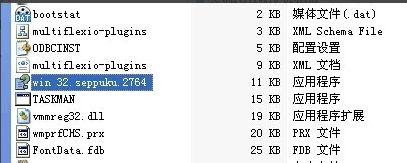

win32.sankey

该病毒是一个非常危险的win32病毒,它会在当前目录和被破坏的文件中搜索exe文件并感染它们,当感染了一个exe文件后,病毒会在文件中创建一个名为“kaze/fat”的片段。

二、PE病毒的删除以及运作原理:

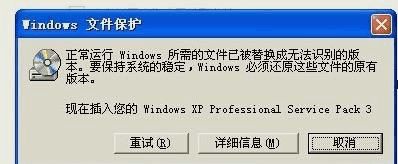

病毒在安全模式下删除:

病毒是将可执行文件的代码中程序入口地址,改为病毒的程序入口,这样就会导致用户在运行的时候执行病毒文件:

三、总结

本次实验让我了解了PE病毒的种类以及运行原理。更加重要的是知道了病毒带来的危害。这样这以后的工作生活中就尽量避免下载到病毒,即使下载到病毒也会在安全模式下去删除它。