实验报告1

姓名: 班级: 学号:

实验题目:___实验一文件病毒__________________

一、 实验目的

通过实验,了解引导区病毒、COM病毒的传播原理的感染对象和感染特征,重点学习导病毒的感染过程。

二、实验内容

引导阶段病毒由软盘感染硬盘实验。通过触发病毒,观察病毒发作的现象和步骤学习病毒的感染机制。DOS运行时病毒由硬盘感染软盘的实现。通过触发病毒,观察病毒发作的现象和步骤学习病毒的感染机制。

二、 实验步骤

1、 环境安装:安装虚拟机VMWare,在虚拟机环境内安装MS-DOS 7.10环境。安装步骤

参考MSDOS71目录的虚拟机上安装MSDOS文件。

2、 软盘感染硬盘:

3、 验证硬盘已经被感染

4、 硬盘感染软盘:在“4.1bootvirus”目录资源中拷贝empty.img,并且将它插入虚拟机,

启动电脑,由于该盘为空。取出虚拟软盘,从硬盘启动,通过命令format A: /q快速格式化软盘。可能提示出错,这时只要按R即可

5、 COM文件病毒:

(1) 安装虚拟机VMWare,安装步骤参考网上下载的实验配套资料“解压缩目录

\Application\MSDOS71\虚拟机上安装MSDOS.doc”文档。

(2) 在虚拟机环境内安装MS-DOS 7.10环境。

(3) 在MS-DOS C:\MASM目录下安装MASM611,然后将binr目录下的link.exe

复制到bin目录下。

(4) 从“4.2COMvirus”目录中下复制病毒程序Virus.asm及测试程序源代码

BeInfected.asm到虚拟机中。

(5) 编译链接BeInfected.asm,形成BeInfected.com测试程序。

(6) 编译链接virus.asm,生成病毒程序virus.exe。

(7) 在C:\MASM\Bin目录下建立del.txt文件,并且将BeInfected.com和病毒virus.com复制到此目录下。

(8) 执行BeInfected.com,观察未感染前的运行结果。

(9) 执行virus.exe文件以感染BeInfected.com文件并且自动删除del.txt。

(10) 执行BeInfected.com观察感染后的结果。

三、实验总结

通过本次实验了解引导区病毒、COM病毒的传播原理的感染对象和感染特征,重点学习导病毒的感染过程。

第二篇:计算机病毒实验报告-1

20##-20##年第2学期

病毒理论与防御技术实验报告

20##年3月1日

实验一:**********

一、实验目的

1)掌握PE文件格式。

2)了解PE病毒原理。

二、实验步骤

1)阅读CVC杂志。

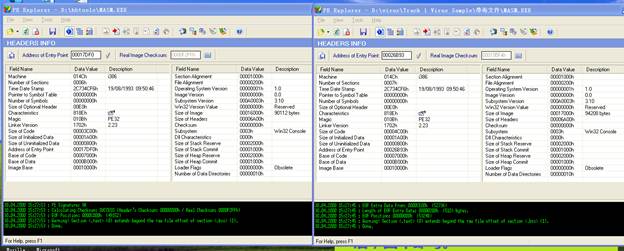

2)学习使用PE Explorer查看不同PE结构文件格式,如exe和dll。

3)文件型病毒演练。

a)实验测试的示例程序包由教师提供,解压后请从病毒包中取得Virus.exe拷贝在当前解压目录中即可运行病毒程序进行测试。

b)为了保持测试的一般性,我们采用的是一个常见的软件ebook;该测试包即为ebook安装目录下的所有程序。

c)测试时请依照软件提示进行,在测试中,我们发现该测试包还具有典型性特点:其中ebookcode.Exe 和 KeyMaker.exe 可以看成一组,它们在感染后能够明显的体现病毒的基本特征,故而杀毒软件Norton能够比较及时的查出是病毒程序;而ebookedit.exe 和 ebrand-it.exe 是另一类程序,它们在感染后很好地体现了病毒的隐藏的特征,在运行初期,杀毒程序很难查出其为病毒程序,只有在该程序感染其他可执行程序,在宿主程序中添加4k的节时,杀毒软件检测到该行为时才能判断是病毒程序。

三、思考题

1、详细记录实验步骤、现象、问题。

l 实验现象:

1)PE文件格式

按节组织(section)->中病毒之后section number变多(多了一个IS节)

中病毒之后Address of entry point程序入口点变化(调用子程序SUB_L0066D58B)

2)中病毒文件

中病毒文件也具有了感染其他文件的功能。

l 病毒重定位:

原因:病毒的生存空间就是宿主程序,而因为宿主程序的不同,所以病毒每次插入到宿主程序中的位置也不同。那么病毒需要用到的变量的位置就无法确定。这就是病毒首先要重定位的原因。

目的:找到基址

举例:在几乎每个病毒的开头都用下面的语句:

call delta

delta:

pop ebp ;得到delta地址

sub ebp,offset delta ;因为在其他程序中基址可能不是默认的所以需要重定位

mov dword ptr [ebp+offset appBase],ebp;把扩展基址寄存器ebp中的内容(基址)存入内存appBase位置

l API函数地址的获取:

步骤:首先获得诸如kernel32.dll,user32.dll的基址,然后再找到真正的函数地址.

2、写下你阅读CVC杂志后的读后感,你同意杂志的所表达的倾向吗,你觉得现阶段病毒肆虐和这样的倾向和认识有没有关系,为什么?

CVC杂志很有意思,语言幽默,观点明确,并且总结了很多关于病毒的基础知识。

病毒虽然只是一种程序,但是由于其特殊性以及因为日常生活中缺少对病毒的了解,使其显得很神秘,所以很有必要对其做专门的说明。

并且目前确实有一部分人“把写病毒当做炫耀的资本”,除此之外,利用病毒谋取利益也是现阶段病毒肆虐的原因之一。

研究不是为了破坏而是为了知己知彼。病毒中确实也有很多高超的技巧值得我们学习。

3、通过WinPE查看器PE explorer,EXE文件和DLL文件有什么区别?

DLL有Export表,EXE文件没有。

4、通过文件型病毒感染实验,回答病毒是如何感染文件的,使用了些什么技术?

重定位技术

获取API函数地址

硬盘搜索技术

5、清除你的所中病毒,并总结病毒预防、发现、清除机制。

清除所中病毒:删除IS节,将入口地址改成原文件的入口地址。或者使用IceSword软件。

病毒预防:避免下载和接收不知名的文件

病毒发现:软件字节数增加,节增加,入口地址改变

四、实验心得

五、实验反馈

实验二:**********

一、实验目的

二、实验内容

三、思考题

四、实验心得

五、实验反馈

实验三:**********

一、实验目的

二、实验内容

三、思考题

四、实验心得

五、实验反馈

实验四:**********

一、实验目的

二、实验内容

三、思考题

四、实验心得

五、实验反馈

扩展题分析