**政府单位

病毒问题分析报告

分析人:刘亮

20xx年6月份

马合肥病毒问题分析报告

1、**单位日志分析

2

马合肥病毒问题分析报告

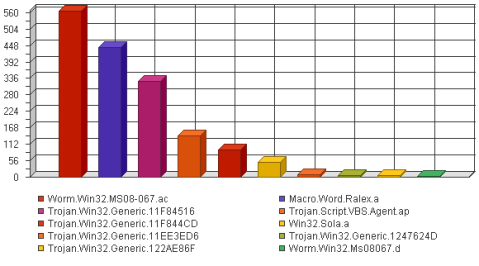

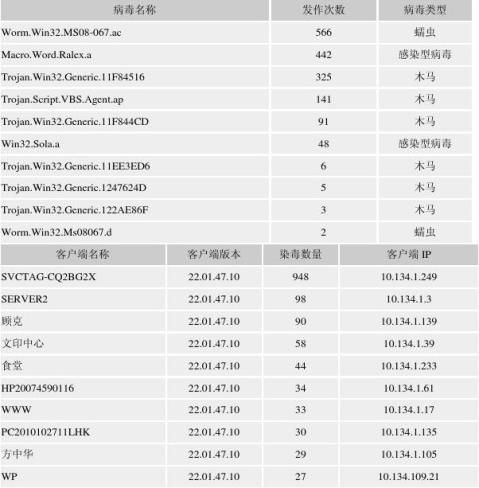

提取了6月1日到6月16日半个月病毒日志,累计病毒感染1618次,感染的病毒主要是蠕虫病毒、感染型病毒(宏病毒)和木马病毒。

病毒感染主机主要是10.134.1.249(服务器)、10.134.1.3(OA服务器)。

对10.134.1.249服务器做分析发现该主机主要感染了worm.win32.ms08-67.ac和木马病毒

10.134.1.3主要感染了宏病毒,下面将针对此两种病毒逐个分析

2、Worm.Win32.MS08-067病毒介绍

Worm.Win32.MS08-067是一个利用微软系统最新漏洞进行传播的蠕虫病毒,目前瑞星已经监测到此病毒升级到Worm.Win32.MS08-067.e变种。它比之前的变种具有更大的攻击力,在四月初可能会出现更大规模的爆发。

2.1病毒的传播方式

1. 利用微软MS08-067漏洞传播

2. 通过创建Autorun.inf文件U盘传播

3. 通过局域网传播,自带一个弱密码表,猜解网络中计算机的登录密码传播

2.2病毒使用的技术和相关功能

病毒线程中的主要流程及功能:

首先病毒会判断系统版本是否是 Win2K && WinXP 以上系

3

马合肥病毒问题分析报告

统,如果是病毒才继续执行。并且给病毒所在进程添加 SeDebugPrivilege 权限,对本机计算机名称进行 CRC32 计算,通过得到的 CRC32 值创建病毒互斥量,判断自己是否是 rundll32.exe 程序启动的。如果不是就判断是否能找到"svchost.exe -k netsvcs" 或者explorer.exe 进程,将自己代码放到那两个中的一个里面去,然后修改注册表不显示隐藏文件,针对services.exe、"svchost.exe -k netsvcs"、"svchost.exe -k NetworkService"、进程进行DNS查询以及TCP传输过程拦截,针对杀毒软件关键字进行过滤,其中包含 rising、avast、nod32、McAfee 等等。使当前中毒计算机无法访问安全厂商的网站。停止 wscsvc、wuauserv、BITS、WinDefend、Windows Defender、ERSvc、WerSvc服务,并且改为手动。枚举网络计算机的用户名和自带的密码表,利用 IPC$ ADMIN$ 共享复制病毒到远程计算机然后通过Rundll32远程启动,枚举驱动器创建自身到 RECYCLER、System32文件夹下面,尝试访问等网站得到中毒计算机的IP。通过访问、等等网站得到当前月数。再通过时间经过内置算法计算病毒的升级链接,方便病毒作者更新。

…… …… 余下全文