Windows 2003的Snmp默认是不允许直接访问的。需要进行一些参数的配置。

安装完Snmp以后在Windows 的服务里的Snmp Service可以看到安全选项。

选择上“发送身份验证陷阱”,添加“团体”(community)为public,权限为“只读”。

在下方选择 接受来自这些主机的snmp 数据包 ,添加上snmp browser 的IP地址。

SNMP管理信息库MIB

08-01 05:40 来源: 作者: 【大 中 小】 评论:1 条 浏览:8192 次

管理信息库MIB指明了网络元素所维持的变量(即能够被管理进程查询和设置的信息)。MIB给出了一个网络中所有可能的被管理对象的集合的数据结构。SNMP的管理信息库采用和域名系统DNS相似的树型结构,它的根在最上面,根没有名字。图3画的是管理信息库的一部分,它又称为对象命名(objectnamingtree)。

图3管理信息库的对象命名举例

对象命名树的顶级对象有三个,即ISO、ITU-T和这两个组织的联合体。在ISO的下面有4个结点,其中的饿一个(标号3)是被标识的组织。在其下面有一个美国国防部(Department of Defense)的子树(标号是6),再下面就是Internet(标号是1)。在只讨论Internet中的对象时,可只画出Internet以下的子树(图中带阴影的虚线方框),并在Internet结点旁边标注上{1.3.6.1}即可。

在Internet结点下面的第二个结点是mgmt(管理),标号是2。再下面是管理信息库,原先的结点名是mib。1991年定义了新的版本MIB-II,故结点名现改为mib-2,其标识为{1.3.6.1.2.1},或{Internet(1) .2.1}。这种标识为对象标识符。

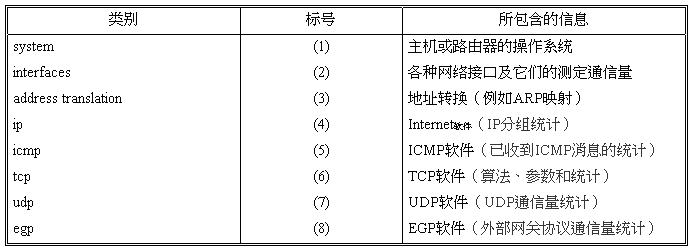

最初的结点mib将其所管理的信息分为8个类别,见表1。现在de mib-2所包含的信息类别已超过40个。

表1 最初的结点mib管理的信息类别

应当指出,MIB的定义与具体的网络管理协议无关,这对于厂商和用户都有利。厂商可以在产品(如路由器)中包含SNMP代理软件,并保证在定义新的MIB项目后该软件仍遵守标准。用户可以使用同一网络管理客户软件来管理具有不同版本的MIB的多个路由器。当然,一个没有新的MIB项目的路由器不能提供这些项目的信息。

这里要提一下MIB中的对象{1.3.6.1.4.1},即enterprises(企业),其所属结点数已超过3000。例如IBM为11.3.6.1.4.1.2},Cisco为{1.3.6.1.4.1.9},Novell为{1.3.6.1.4.1.23}等。世界上任何一个公司、学校只要用电子邮件发往iana-mib@isi.edu进行申请即可获得一个结点名。这样各厂家就可以定义自己的产品的被管理对象名,使它能用SNMP进行管理。

您现在的位置:天新网 > 网络学院 > 操作系统 > Windows2003

windows 2003中配置SNMP服务的网络安全

http://school.21tx.com 20##年03月12日

概要

如何在Windows Server 2003中为“简单网络管理协议”(SNMP)服务配置网络安全性。

SNMP服务起着代理的作用,它会收集可以向SNMP管理站或控制台报告的信息。您可以使用SNMP服务来收集数据,并且在整个公司网络范围内管理基于Windows Server 20##、Microsoft Windows XP和Microsoft Windows 2000的计算机。

通常,保护SNMP代理与SNMP管理站之间的通信的方法是:给这些代理和管理站指定一个共享的社区名称。当SNMP管理站向SNMP服务发送查询时,请求方的社区名称就会与代理的社区名称进行比较。如果匹配,则表明SNMP管理站已通过身份验证。如果不匹配,则表明SNMP代理认为该请求是“失败访问”尝试,并且可能会发送一条SNMP陷阱消息。

SNMP消息是以明文形式发送的。这些明文消息很容易被“Microsoft网络监视器”这样的网络分析程序截取并解码。未经授权的人员可以捕获社区名称,以获取有关网络资源的重要信息。

“IP安全协议”(IP Sec)可用来保护SNMP通信 。您可以创建保护TCP和UDP端口161和162上的通信的IP Sec策略,以保护SNMP事务。

。您可以创建保护TCP和UDP端口161和162上的通信的IP Sec策略,以保护SNMP事务。

创建筛选器列表

要创建保护SNMP消息的IP Sec策略,先要创建筛选器列表。方法是:

单击开始,指向管理工具,然后单击本地安全策略。

展开安全设置,右键单击“本地计算机上的IP安全策略”,然后单击“管理IP筛选器列表和筛选器操作”。

单击“管理IP筛选器列表”选项卡,然后单击添加。

在IP筛选器列表对话框中,键入SNMP消息(161/162)(在名称框中),然后键入TCP和UDP端口161筛选器(在说明框中)。

单击使用“添加向导”复选框,将其清除,然后单击添加。

在“源地址”框(位于显示的IP筛选器属性对话框的地址选项卡上)中,单击“任意IP地址”。在“目标地址”框中,单击我的IP地址。单击“镜像。匹配具有正好相反的源和目标地址的数据包”复选框,将其选中。

单击协议选项卡。在“选择协议类型”框中,选择UDP。在“设置IP协议端口”框中,选择“从此端口”,然后在框中键入161。单击“到此端口”,然后在框中键入161。

单击确定。

在IP筛选器列表对话框中,选择添加。

在“源地址”框(位于显示的IP筛选器属性对话框的地址选项卡上)中,单击“任意IP地址”。在“目标地址”框中,单击我的IP地址。选中“镜像、匹配具有正好相反的源和目标地址的数据包”复选框。

单击协议选项卡。在“选择协议类型框中,单击TCP。在“设置IP协议”框中,单击“从此端口”,然后在框中键入161。单击“到此端口”,然后在框中键入161。

单击确定。

在IP筛选器列表对话框中,单击添加。

在“源地址”框(位于显示的IP筛选器属性对话框的地址选项卡上)中,单击“任意IP地址”。在“目标地址”框中,单击我的IP地址。单击“镜像,匹配具有正好相反的源和目标地址的数据包”复选框,将其选中。

单击协议选项卡。在“选择协议类型”框中,单击UDP。在“设置IP协议”框中,单击“从此端口”,然后在框中键入162。单击“到此端口”,然后在框中键入162。

单击确定,在IP筛选器列表对话框中,单击添加。

在“源地址”框(位于显示的IP筛选器属性对话框的地址选项卡上)中,单击“任意IP地址”。在“目标地址”框中,单击我的IP地址。单击“镜像。匹配具有正好相反的源和目标地址的数据包”复选框,将其选中。

单击协议选项卡。在“选择协议类型框中,单击TCP。在“设置IP协议”框中,单击“从此端口”,然后在框中键入162。单击“到此端口”,然后在框中键入162。

单击确定。

在IP筛选器列表对话框中单击确定,然后单击“管理IP筛选器列表和筛选器操作”对话框中的确定。

创建IPSec策略

要创建IPSec策略来对SNMP通信强制实施IPSec,请按以下步骤操作:

右键单击左窗格中“本地计算机上的IP安全策略”,然后单击创建IP安全策略。

“IP安全策略向导”启动。

单击下一步。

在“IP安全策略名称”页上的名称框中键入Secure SNMP。在说明框中,键入Force IPSec for SNMP Communications,然后单击下一步。

单击“激活默认响应规则”复选框,将其清除,然后单击下一步。

在“正在完成IP安全策略向导”页上,确认“编辑属性”复选框已被选中,然后单击完成。

在安全“NMP属性”对话框中,单击使用“添加向导”复选框,将其清除,然后单击添加。

单击IP“筛选器列表”选项卡,然后单击SNMP消息(161/162)。

单击筛选器操作选项卡,然后单击需要安全。

单击身份验证方法选项卡。默认的身份验证方法为Kerberos。如果您需要另一种身份验证方法,则请单击添加。在新身份验证方法属性对话框中,从下面的列表中选择要使用的身份验证方法,然后单击确定:

ActiveDirectory默认值(KerberosV5协议)

使用此字符串(预共享密钥)

在新规则属性对话框中,单击应用,然后单击确定。

在SNMP“属性”对话框中,确认SNMP“消息(161/162)”复选框已被选中,然后单击确定。

在“本地安全设置”控制台的右窗格中,右键单击安全SNMP规则,然后单击指定。

在所有运行SNMP服务的基于Windows的计算机上完成此过程。SNMP管理站上也必须配置此IPSec策略。

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

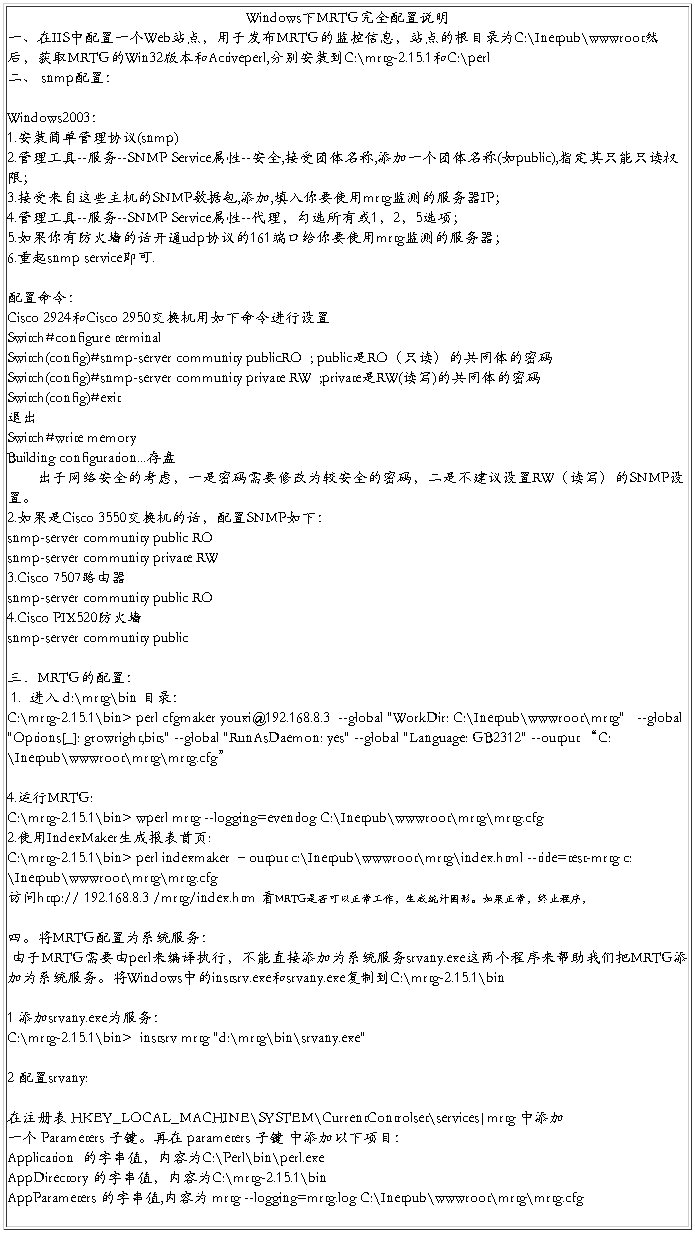

Windows下MRTG完全配置说明 (20##-08-13 15:54:32)

Windows下MRTG完全配置说明

第二篇:SNMP-MIB

第六周 作业

题目:

下载JMIBBrowser(或者自己寻找其他mib浏览器),学习浏览MIB。

下载JMIBBrowser后解压,点击mib.bat文件运行程序。开启图形界面以后点击Load MIB载入RFC1213-MIB,然后在Select Server中填入172.30.70.1,在左侧树状菜单中选择相应OID,点击get就可以浏览相应MIB信息了。 分析system group中各项的作用。

解答:

1. sysDescr

设备描述信息,包含完整的设备名称、版本标识号、硬件种类、操作系统及网络软件。

Request : Get .1.3.6.1.2.1.1.1.0

Oid : 1.3.6.1.2.1.1.1.0 (sysDescr.0 )

Value : Huawei Versatile Routing Platform Software

VRP(R) Software, Version 3.10(NSSA), RELEASE 5331SP01

Copyright (c) 2001-2004 HUAWEI TECH CO., LTD.

Quidway S8016

表明是华为的设备。

2. sysUpTime

设别自上次重启后所经历的时间。

Request : Get .1.3.6.1.2.1.1.3.0

Oid : 1.3.6.1.2.1.1.3.0 (sysUpTime.0 )

Value : 416 days 2:54:34

表明上次重启后使用了416天2小时54分34秒。

3. sysName

分配的设备名,按照惯例该名字是设备全资质的域名。

Request : Get .1.3.6.1.2.1.1.5.0

Oid : 1.3.6.1.2.1.1.5.0 (sysName.0 )

Value : TJ_AT_S8016_A

表明设备名为TJ_AT_S8016_A。

4. sysServices

显示设备提供了哪些网络层次的服务。

Request : Get .1.3.6.1.2.1.1.7.0

Oid : 1.3.6.1.2.1.1.7.0 (sysServices.0 )

Value : 78

78=2^(2-1)+2^(3-1)+2^(4-1)+2^(7-1)。表明该设备提供了第二、第三、第四和第七层的网络服务。

5. sysContact

设备所有人的信息及联系方式。

Request : Get .1.3.6.1.2.1.1.4.0

Oid : 1.3.6.1.2.1.1.4.0 (sysContact.0 )

Value : HuaWei BeiJing China

表明设备所有人为北京华为,联系方式为北京华为公司。

6. sysObjectID

分配给设备所管理的子网的标识号,通过SMI enterprises subtree可以确定被管对象的种类。

Request : Get .1.3.6.1.2.1.1.2.0

Oid : 1.3.6.1.2.1.1.2.0 (sysObjectID.0 )

Value : 1.3.6.1.4.1.2011.2.23.11.2

表明被分配到的SMI企业子树为1.3.6.1.4.1.2011.2.23。

7. sysLocation

设备所在的物理方位。

Request : Get .1.3.6.1.2.1.1.6.0

Oid : 1.3.6.1.2.1.1.6.0 (sysLocation.0 )

Value : BeiJing China

表明设备在北京。