第一章 概述

1-02 简述分组交换的要点。

答:(1)报文分组,加首部(2)经路由器储存转发(3)在目的地合并

1-06 简述因特网标准制定的几个阶段?

答:(1)因特网草案(Internet Draft) ——在这个阶段还不是 RFC 文档。

(2)建议标准(Proposed Standard) ——从这个阶段开始就成为 RFC 文档。

(3)草案标准(Draft Standard)

(4) 因特网标准(Internet Standard)

1-12 因特网的两大组成部分(边缘部分与核心部分)的特点是什么?它们的工作方式各有什么特点?

答:边缘部分:由各主机构成,用户直接进行信息处理和信息共享;低速连入核心网。

核心部分:由各路由器连网,负责为边缘部分提供高速远程分组交换。

1-20 网络体系结构为什么要采用分层次的结构?试举出一些与分层体系结构的思想相似的日常生活。

答:分层的好处:①各层之间是独立的。某一层可以使用其下一层提供的服务而不需要知道服务是如何实现的。②灵活性好。当某一层发生变化时,只要其接口关系不变,则这层以上或以下的各层均不受影响。③结构上可分割开。各层可以采用最合适的技术来实现④易于实现和维护。⑤能促进标准化工作。与分层体系结构的思想相似的日常生活有邮政系统,物流系统。

1-22 网络协议的三个要素是什么?各有什么含义?

答:网络协议:为进行网络中的数据交换而建立的规则、标准或约定。由以下三个要素组成:

(1)语法:即数据与控制信息的结构或格式。

(2)语义:即需要发出何种控制信息,完成何种动作以及做出何种响应。

(3)同步:即事件实现顺序的详细说明。

第二章 物理层

2-08 假定要用3KHz带宽的电话信道传送64kb/s的数据(无差错传输),试问这个信道应具有多高的信噪比(分别用比值和分贝来表示?这个结果说明什么问题?)

答:C=Wlog2(1+S/N)(b/s)

W=3khz,C=64khz----àS/N=64.2dB 是个信噪比要求很高的信源

2-14 试写出下列英文缩写的全文,并做简单的解释。

答:FDM(frequency division multiplexing)

TDM(Time Division Multiplexing)

STDM(Statistic Time Division Multiplexing)

WDM(Wave Division Multiplexing)

第三章 数据链路层

3-07 要发送的数据为1101011011。采用CRC的生成多项式是P(X)=X4+X+1。试求应添加在数据后面的余数。数据在传输过程中最后一个1变成了0,问接收端能否发现?若数据在传输过程中最后两个1都变成了0,问接收端能否发现?采用CRC检验后,数据链路层的传输是否就变成了可靠的传输?

答:作二进制除法,1101011011 0000 10011 得余数1110 ,添加的检验序列是1110.作二进制除法,两种错误均可发展仅仅采用了CRC检验,缺重传机制,数据链路层的传输还不是可靠的传输。

3-08 要发送的数据为101110。采用CRCD 生成多项式是P(X)=X3+1。试求应添加在数据后面的余数。

答:作二进制除法,101110 000 10011 添加在数据后面的余数是011

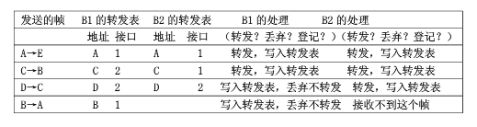

3-32 图3-35表示有五个站点分别连接在三个局域网上,并且用网桥B1和B2连接起来。每一个网桥都有两个接口(1和2)。在一开始,两个网桥中的转发表都是空的。以后有以下各站向其他的站发送了数据帧:A发送给E,C发送给B,D发送给C,B发送给A。试把有关数据填写在表3-2中。

第四章 网络层

9.(1)子网掩码为255.255.255.0代表什么意思?

有三种含义

其一是一个A类网的子网掩码,对于A类网络的IP地址,前8位表示网络号,后24位表示主机号,使用子网掩码255.255.255.0表示前8位为网络号,中间16位用于子网段的划分,最后8位为主机号。第二种情况为一个B类网,对于B类网络的IP地址,前16位表示网络号,后16位表示主机号,使用子网掩码255.255.255.0表示前16位为网络号,中间8位用于子网段的划分,最后8位为主机号。

第三种情况为一个C类网,这个子网掩码为C类网的默认子网掩码。

(2)一网络的现在掩码为255.255.255.248,问该网络能够连接多少个主机? 255.255.255.248即11111111.11111111.11111111.11111000. 每一个子网上的主机为(2^3)=6 台 掩码位数29,该网络能够连接8个主机,扣除全1和全0后为6台。

(3)一A类网络和一B网络的子网号subnet-id分别为16个1和8个1,问这两个子网掩码有何不同?

A类网络:11111111 11111111 11111111 00000000

给定子网号(16位“1”)则子网掩码为255.255.255.0

B类网络 11111111 11111111 11111111 00000000

给定子网号(8位“1”)则子网掩码为255.255.255.0但子网数目不同

(4)一个B类地址的子网掩码是255.255.240.0。试问在其中每一个子网上的主机数最多是多少?

(240)10=(128+64+32+16)10=(11110000)2 Host-id的位数为4+8=12,因此,最大主机数为: 2^12-2=4096-2=4094

11111111.11111111.11110000.00000000 主机数2^12-2

(5)一A类网络的子网掩码为255.255.0.255;它是否为一个有效的子网掩码?

是 10111111 11111111 00000000 11111111

(6)某个IP地址的十六进制表示C2.2F.14.81,试将其转化为点分十进制的形式。这个地址是哪一类IP地址?

C2 2F 14 81--à(12*16+2).(2*16+15).(16+4).(8*16+1)---à194.47.20.129 C2 2F 14 81 ---à11000010.00101111.00010100.10000001 C类地址

(7)C类网络使用子网掩码有无实际意义?为什么?

有实际意义.C类子网IP地址的32位中,前24位用于确定网络号,后8位用于确定主机号.如果划分子网,可以选择后8位中的高位,这样做可以进一步划分网络,并且不增加路由表的内容,但是代价是主机数相信减少.

13.设IP数据报使用固定首部,其各字段的具体数值如图所示(除IP地址外,均为十进制表示)。试用二进制运算方法计算应当写入到首部检验和字段中的数值(用二进制表示)。 4 5 0 28 1 0 0 4 17 10.12.14.5 12.6.7.9

1000101 00000000 00000000-00011100

00000000 00000001 00000000-00000000

00000100 00010001 xxxxxxxx xxxxxxxx

00001010 00001100 00001110 00000101

00001100 00000110 00000111 00001001 作二进制检验和(XOR) 01110100 01001110取反码 10001011 10110001

21某单位分配到一个B类IP地址,其net-id为129.250.0.0.该单位有4000台机器,分布在16个不同的地点。如选用子网掩码为255.255.255.0,试给每一个地点分配一个子网掩码号,并算出每个地点主机号码的最小值和最大值4000/16=250,平均每个地点250台机器。如选255.255.255.0为掩码,则每个网络所连主机数=28-2=254>250,共有子网数=28-2=254>16,能满足实际需求。可给每个地点分配如下子网号码

地点: 子网号(subnet-id) 子网网络号 主机IP的最小值和最大值

1: 00000001 129.250.1.0 129.250.1.1---129.250.1.254

2: 00000010 129.250.2.0 129.250.2.1---129.250.2.254

3: 00000011 129.250.3.0 129.250.3.1---129.250.3.254

4: 00000100 129.250.4.0 129.250.4.1---129.250.4.254

5: 00000101 129.250.5.0 129.250.5.1---129.250.5.254

6: 00000110 129.250.6.0 129.250.6.1---129.250.6.254

7: 00000111 129.250.7.0 129.250.7.1---129.250.7.254

8: 00001000 129.250.8.0 129.250.8.1---129.250.8.254

9: 00001001 129.250.9.0 129.250.9.1---129.250.9.254

10: 00001010 129.250.10.0 129.250.10.1---129.250.10.254

11: 00001011 129.250.11.0 129.250.11.1---129.250.11.254

12: 00001100 129.250.12.0 129.250.12.1---129.250.12.254

13: 00001101 129.250.13.0 129.250.13.1---129.250.13.254

14: 00001110 129.250.14.0 129.250.14.1---129.250.14.254

15: 00001111 129.250.15.0 129.250.15.1---129.250.15.254

16: 00010000 129.250.16.0 129.250.16.1---129.250.16.254

22..一个数据报长度为4000字节(固定首部长度)。现在经过一个网络传送,但此网络能够 传送的最大数据长度为1500字节。试问应当划分为几个短些的数据报片?各数据报片的数据字段长度、片偏移字段和MF标志应为何数值? IP数据报固定首部长度为20字节 总长度(字节) 数据长度(字节) MF 片偏移

原始数据报 4000 3980 0 0

数据报片1 1500 1480 1 0

数据报片2 1500 1480 1 185

数据报片3 1040 1020 0 370

37. 某单位分配到一个地址块136.23.12.64/26。现在需要进一步划分为4个一样大的子网。试问:

(1)每一个子网的网络前缀有多长?

(2)每一个子网中有多少个地址?

(3)每一个子网的地址是什么?

(4)每一个子网可分配给主机使用的最小地址和最大地址是什么?

(1)每个子网前缀28位。

(2)每个子网的地址中有4位留给主机用,因此共有16个地址。

(3)四个子网的地址块是:

第一个地址块136.23.12.64/28,可分配给主机使用的

最小地址:136.23.12.01000001=136.23.12.65/28

最大地址:136.23.12.01001110=136.23.12.78/28

第二个地址块136.23.12.80/28,可分配给主机使用的

最小地址:136.23.12.01010001=136.23.12.81/28

最大地址:136.23.12.01011110=136.23.12.94/28

第三个地址块136.23.12.96/28,可分配给主机使用的

最小地址:136.23.12.01100001=136.23.12.97/28

最大地址:136.23.12.01101110=136.23.12.110/28

第四个地址块136.23.12.112/28,可分配给主机使用的

最小地址:136.23.12.01110001=136.23.12.113/28

最大地址:136.23.12.01111110=136.23.12.126/28

41. 假定网络中的路由器B的路由表有如下的项目(这三列分别表示“目的网络”、“距离”和“下一跳路由器”)

N1 7 A

N2 2 B

N6 8 F

N8 4 E

N9 4 F

现在B收到从C发来的路由信息(这两列分别表示“目的网络”“距离”):

N2 4

N3 8

N6 4

N8 3

N9 5

试求出路由器B更新后的路由表(详细说明每一个步骤)。

路由器B更新后的路由表如下:

N1 7 A 无新信息,不改变

N2 5 C 相同的下一跳,更新

N3 9 C 新的项目,添加进来

N6 5 C 不同的下一跳,距离更短,更新

N8 4 E 不同的下一跳,距离一样,不改变

N9 4 F 不同的下一跳,距离更大,不改变

第五章 传输层

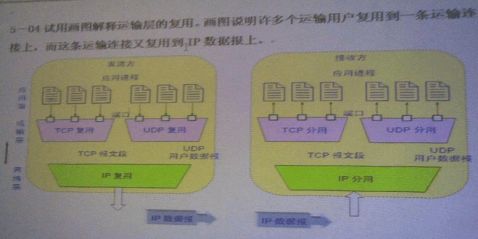

5—04

5—09 端口的作用是什么?为什么端口要划分为三种?

答:端口的作用是对TCP/IP体系的应用进程进行统一的标志,使运行不同操作系统的计算机的应用进程能够互相通信。熟知端口,数值一般为0~1023.标记常规的服务进程;登记端口号,数值为1024~49151,标记没有熟知端口号的非常规的服务进程; 5—10 试说明运输层中伪首部的作用。 答:用于计算运输层数据报校验和。

5—13 一个UDP用户数据的数据字段为8192季节。在数据链路层要使用以太网来传送。试问应当划分为几个IP数据报片?说明每一个IP数据报字段长度和片偏移字段的值。 答:6个 数据字段的长度:前5个是1480字节,最后一个是800字节。片偏移字段的值分别是:0,1480,2960,4440,5920和7400.

5—24 一个TCP连接下面使用256kb/s的链路,其端到端时延为128ms。经测试,发现吞吐量只有120kb/s。试问发送窗口W是多少?(提示:可以有两种答案,取决于接收等发出确认的时机)。

解:来回路程的时延等于256ms(=128ms×2).设窗口值为X(注意:以字节为单位),假定一次最大发送量等于窗口值,且发射时间等于256ms,那么,每发送一次都得停下来期待再次得到下一窗口的确认,以得到新的发送许可.这样,发射时间等于停止等待应答的时间结果,测到的平均吞吐率就等于发送速率的一半,即8X÷(256×1000)=256×0.001X=8192所以,窗口值为8192.

5—31 通信信道带宽为1Gb/s,端到端时延为10ms。TCP的发送窗口为65535字节。试问:可能达到的最大吞吐量是多少?信道的利用率是多少?

答: L=65536×8+40×8=524600

C=109b/s

L/C=0.0005246s

Td=10×10-3s

0.02104864

Throughput=L/(L/C+2×Td)=524600/0.0205246=25.5Mb/s

Efficiency=(L/C)//(L/C+2×D)=0.0255

最大吞吐量为25.5Mb/s。信道利用率为25.5/1000=2.55%

5—34 已知第一次测得TCP的往返时延的当前值是30 ms。现在收到了三个接连的确认报文段,它们比相应的数据报文段的发送时间分别滞后的时间是:26ms,32ms和24ms。设α=0.9。试计算每一次的新的加权平均往返时间值RTTs。讨论所得出的结果。 答:a=0.1, RTTO=30

RTT1=RTTO*(1-a) +26*a=29.6

RTT2=RTT1*a+32(1-a)=29.84

RTT3=RTT2*a+24(1-a)=29.256

三次算出加权平均往返时间分别为29.6,29.84和29.256ms。

可以看出,RTT的样本值变化多达20%时,加权平均往返

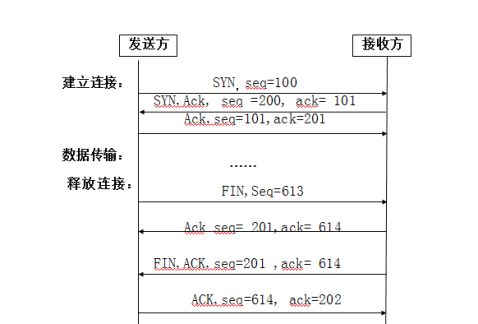

5—41 用TCP传送512字节的数据。设窗口为100字节,而TCP报文段每次也是传送100字节的数据。再设发送端和接收端的起始序号分别选为100和200,试画出类似于图5-31的工作示意图。从连接建立阶段到连接释放都要画上。

第七章 网络安全

7-01 计算机网络都面临哪几种威胁?主动攻击和被动攻击的区别是什么?对于计算机网络的安全措施都有哪些?

答:计算机网络面临以下的四种威胁:截获(interception),中断(interruption),篡改(modification),伪造(fabrication)。

网络安全的威胁可以分为两大类:即被动攻击和主动攻击。

主动攻击是指攻击者对某个连接中通过的PDU进行各种处理。如有选择地更改、删除、延迟这些PDU。甚至还可将合成的或伪造的PDU送入到一个连接中去。主动攻击又可进一步划分为三种,即更改报文流;拒绝报文服务;伪造连接初始化。

被动攻击是指观察和分析某一个协议数据单元PDU而不干扰信息流。即使这些数据对攻击者来说是不易理解的,它也可通过观察PDU的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU的长度和传输的频度,以便了解所交换的数据的性质。这种被动攻击又称为通信量分析。

还有一种特殊的主动攻击就是恶意程序的攻击。恶意程序种类繁多,对网络安全威胁较大的主要有以下几种:计算机病毒;计算机蠕虫;特洛伊木马;逻辑炸弹。

对付被动攻击可采用各种数据加密动技术,而对付主动攻击,则需加密技术与适当的鉴别技术结合。

7-02 试解释以下名词:(1)重放攻击;(2)拒绝服务;(3)访问控制;(4)流量分析;(5)恶意程序。

答:(1)重放攻击:所谓重放攻击(replay attack)就是攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程。

(2)拒绝服务:DoS(Denial of Service)指攻击者向因特网上的服务器不停地发送大量分组,使因特网或服务器无法提供正常服务。

(3)访问控制:(access control)也叫做存取控制或接入控制。必须对接入网络的权限

加以控制,并规定每个用户的接入权限。

(4)流量分析:通过观察PDU的协议控制信息部分,了解正在通信的协议实体的地址和身份,研究PDU的长度和传输的频度,以便了解所交换的数据的某种性质。这种被动攻击又称为流量分析(traffic analysis)。

(5)恶意程序:恶意程序(rogue program)通常是指带有攻击意图所编写的一段程序。

7-10 试述数字签名的原理

数字签名采用了双重加密的方法来实现防伪、防赖。其原理为: 被发送文件用SHA编码加密产生128bit的数字摘要。然后发送方用自己的私用密钥对摘要再加密,这就形成了数字签名。将原文和加密的摘要同时传给对方。对方用发送方的公共密钥对摘要解密,同时对收到的文件用SHA编码加密产生又一摘要。将解密后的摘要和收到的文件在接收方重新加密产生的摘要相互对比。如两者一致,则说明传送过程中信息没有被破坏或篡改过。否则 地址验证、数据完整性检查和防止重放攻击。

第八章 因特网上的音频/视频服务

8-7实时流式协议RTSP的功能是什么?为什么说它是个带外协议?

答: RTSP是IETF的MMUSIC工作组开发的协议,功能是为了给流式过程增加更多的功能而设计的协议。

RTSP本身并不传送数据,而仅仅是使媒体播放器能够控制多媒体的传送,因此RTSP又称为外带协议。

8-08 狭义的IP电话和广义的IP电话都有哪些区别?IP电话都有哪几种连接方式?

答:狭义的IP电话就是指在网络上打电话。广义的IP电话不仅仅是电话通信,而且还可以是在IP网络上进行交互式多媒体实时通信(包括电话.视像等)甚至还包括即时传信IM。 IP电话有3种连接方式分别为:(1)2个PC机之间的通话。(2)PC机到固定用户之间的通话。(3)2个固定电话之间打IP电话。

8-13 RTCP协议使用在什么场合?它们各有何主要特点?

答:RTP协议分别使用在:结束分组BYE表示关闭一个数据流;特定应用分组APP时应用程序能够定义新的分组类型;接收端报告分组RR用来使接收端周期性地向所有的点用多播方式进行报告;发送端报告分组SR用来使发送端周期性地向所有接收端用多播方式进行报告;远点描述分组SDES给出会话中参加者的描述。

第九章 无线网络

9-06.无线局域网的物理层主要有哪几种?

答:无线局域网的物理层主要有802.11家族谱、蓝牙新贵、家庭网络的HomeRF