计算机网络课程设计

校园网网络构建方案设计和实现

学院:

班级:

姓名:

学号:

指导教师:

一、 具体设计任务

(一)题目:校园网网络构建方案设计与实现

(二)任务:

某高校现有两个地理位置分离的分校区,每个校区入网信息点有2000多个,现准备通过教科网接入因特网,但从科教网只申请到4个C类网络(222.191.1.0——222.191.4.0),为了安全,要求每个分校区的学生公寓子网和教师子网不在同一广播域。同时,学校有若干台应用服务器,同时对内和对外提供Web等网络服务。

(三)要求:

1、分析以上情况,结合实验室条件,完成需求分析;

2、列出所需设备,设计完成网络拓扑结构图;

3、在实验环境下完成设备的具体配置;

4、调试验证。

二、 基本思路及所涉及的相关理论

(一)相关理论:

1、虚拟局域网VLAN的划分;

2、网络地址转换NAT(静态NAT配置、动态NAT配置及端口多路复用PAT);

3、路由表的配置(回址路由和默认路由);

4、网际控制报文协议ICMP。

(二)基本思路:

1、虚拟局域网VLAN[1]主要为了解决交换机在进行局域网互连时无法限制广播的问题。这种技术可以把一个LAN划分成多个逻辑的LAN——VLAN,每个VLAN是一个广播域,VLAN内的主机间通信就和在一个LAN内一样,而VLAN间则不能直接互通。所以通过虚拟局域网VLAN技术可以很好地达到把每个分校区的学生公寓子网和教师子网分在不同的广播域。这样,广播报文被限制在一个VLAN内,使得学生公寓子网和教师子网不能直接通信。

所以,虚拟局域网VLAN技术不但增强了局域网的安全性,同时也灵活于构建虚拟工作组,用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,所以也很好解决了该高校有两个地理位置分离的分校区的问题,使得网络构建和维护更方便灵活。而且VLAN是在数据链路层的,划分子网是在网络层的,所以不同子网之间的VLAN即使是同名也不可以相互通信。

2、网络地址转换[2](Network Address Translation或简称NAT)是一种在IP数据包通过路由器或防火墙时重写源IP地址或目的IP地址的技术。借助于NAT[3],私有(保留)地址的“内部”网络通过路由器发送数据包时,私有地址被转换成合法的IP地址,一个局域网只需使用少量IP地址(甚至是1个)即可实现私有地址网络内所有计算机与Internet的通信需求。 NAT将自动修改IP报文头中的源IP地址和目的IP地址,IP地址校验则在NAT处理过程中自动完成。

NAT的实现方式[3]有三种,即静态转换Static Nat、动态转换Dynamic Nat 和 端口多路复用OverLoad。

静态转换是指将内部网络的私有IP地址转换为公有IP地址,IP地址对是一对一的,是一成不变的,某个私有IP地址只转换为某个公有IP地址。借助于静态转换,可以实现外部网络对内部网络中某些特定设备(如服务器)的访问,所以,对于学校有若干台应用服务器,要同时对内和对外提供Web等网络服务,就可以通过对路由器进行静态NAT配置来实现。

动态转换是指将内部网络的私有IP地址转换为公用IP地址时,IP地址对是不确定的,而是随机的,所有被授权访问上Internet的私有IP地址可随机转换为任何指定的合法IP地址。也就是说,只要指定哪些内部地址可以进行转换,以及用哪些合法地址作为外部地址时,就可以进行动态转换。动态转换可以使用多个合法外部地址集。当ISP提供的合法IP地址略少于网络内部的计算机数量时,可以采用动态转换的方式。所以,针对学校只申请到4个C类网络(222.191.1.0——222.191.4.0),而该高校的每个校区入网信息点就达到2000多个的情况,可以利用动态NAT配置解决这个IP地址不足的问题。

端口多路复用(Port address Translation,PAT)是指改变外出数据包的源端口并进行端口转换,即端口地址转换(PAT,Port Address Translation).采用端口多路复用方式。内部网络的所有主机均可共享一个合法外部IP地址实现对Internet的访问,从而可以最大限度地节约IP地址资源。同时,又可隐藏网络内部的所有主机,有效避免来自Internet的攻击。因此,目前网络中应用最多的就是端口多路复用方式。所以在真实方案中,该高校最好是用PAT的配置来解决几千个入网信息点却只有几百个合法IP地址的问题。

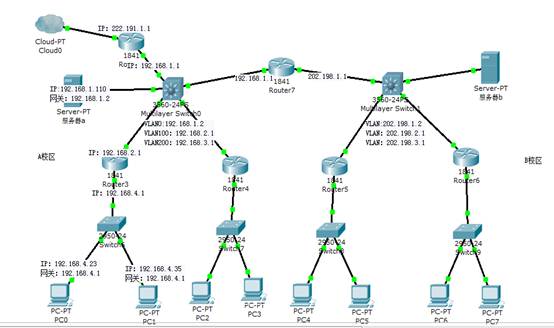

三、 设计方案(设备、拓扑结构图)

(一)设备:

三层交换机(2台)

路由器(6台)

PC机(8台)

服务器终端(2台)

直通线若干

(二)拓扑结构图:

(利用PackerTracer绘制拓扑结构图如下:)

四、 具体配置步骤

(一)Switch-0三层交换机上VLAN的划分:

第一步:交换机恢复出厂设置

switch#set default

switch#write

switch#reload

第二步:给交换机设置IP地址即管理IP。

switch#config

switch(Config)#interface vlan 1

switch(Config-If-Vlan1)#ip address 192.168.1.2 255.255.255.0

switch(Config-If-Vlan1)#no shutdown

switch(Config-If-Vlan1)#exit

switch(Config)#exit

第三步:创建vlan100和vlan200。

switch(Config)#

switch(Config)#vlan 100

switch(Config-Vlan100)#exit

switch(Config)#vlan 200

switch(Config-Vlan200)#exit

switch(Config)#

验证配置:

switch#show vlan

VLAN Name Type Media Ports

---- ------------ ---------- --------- ----------------------------------------

1 default Static ENET Ethernet0/0/1 Ethernet0/0/2

Ethernet0/0/3 Ethernet0/0/4

Ethernet0/0/5 Ethernet0/0/6

Ethernet0/0/7 Ethernet0/0/8

Ethernet0/0/9 Ethernet0/0/10

Ethernet0/0/11 Ethernet0/0/12

Ethernet0/0/13 Ethernet0/0/14

Ethernet0/0/15 Ethernet0/0/16

Ethernet0/0/17 Ethernet0/0/18

Ethernet0/0/19 Ethernet0/0/20

Ethernet0/0/21 Ethernet0/0/22

Ethernet0/0/23 Ethernet0/0/24

100 VLAN0100 Static ENET !已经创建了vlan100,vlan100中没有端口;

200 VLAN0200 Static ENET !已经创建了vlan200,vlan200中没有端口;

第四步:给vlan100和vlan200添加端口。

switch(Config)#vlan 100 !进入vlan 100

switch(Config-Vlan100)#switchport interface ethernet 0/0/1-8

!给vlan100加入端口1-8

Set the port Ethernet0/0/1 access vlan 100 successfully

Set the port Ethernet0/0/2 access vlan 100 successfully

Set the port Ethernet0/0/3 access vlan 100 successfully

Set the port Ethernet0/0/4 access vlan 100 successfully

Set the port Ethernet0/0/5 access vlan 100 successfully

Set the port Ethernet0/0/6 access vlan 100 successfully

Set the port Ethernet0/0/7 access vlan 100 successfully

Set the port Ethernet0/0/8 access vlan 100 successfully

switch(Config-Vlan100)#exit

switch(Config)#vlan 200 !进入vlan 200

switch(Config-Vlan200)#switchport interface ethernet 0/0/9-16

!给vlan200加入端口9-16

Set the port Ethernet0/0/9 access vlan 200 successfully

Set the port Ethernet0/0/10 access vlan 200 successfully

Set the port Ethernet0/0/11 access vlan 200 successfully

Set the port Ethernet0/0/12 access vlan 200 successfully

Set the port Ethernet0/0/13 access vlan 200 successfully

Set the port Ethernet0/0/14 access vlan 200 successfully

Set the port Ethernet0/0/15 access vlan 200 successfully

Set the port Ethernet0/0/16 access vlan 200 successfully

switch(Config-Vlan200)#exit

验证配置:

switch#show vlan

VLAN Name Type Media Ports

---- ------------ ---------- --------- ----------------------------------------

1 default Static ENET Ethernet0/0/17 Ethernet0/0/18

Ethernet0/0/19 Ethernet0/0/20

Ethernet0/0/21 Ethernet0/0/22

Ethernet0/0/23 Ethernet0/0/24

100 VLAN0100 Static ENET Ethernet0/0/1 Ethernet0/0/2

Ethernet0/0/3 Ethernet0/0/4

Ethernet0/0/5 Ethernet0/0/6

Ethernet0/0/7 Ethernet0/0/8

200 VLAN0200 Static ENET Ethernet0/0/9 Ethernet0/0/10

Ethernet0/0/11 Ethernet0/0/12

Ethernet0/0/13 Ethernet0/0/14

Ethernet0/0/15 Ethernet0/0/16

第五步:配置交换机各vlan虚接口的IP地址

DCRS-5526S(Config)#int vlan 100

DCRS-5526S(Config-If-Vlan100)#ip address 192.168.2.1 255.255.255.0

DCRS-5526S(Config-If-Vlan100)#no shut

DCRS-5526S(Config-If-Vlan100)#exit

DCRS-5526S(Config)#int vlan 200

DCRS-5526S(Config-If-Vlan200)#ip address 192.168.3.1 255.255.255.0

DCRS-5526S(Config-If-Vlan200)#no shut

DCRS-5526S(Config-If-Vlan200)#exit

DCRS-5526S(Config)#

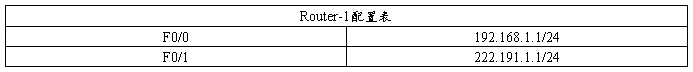

(二)配置Router-1路由器上两个接口的IP地址:

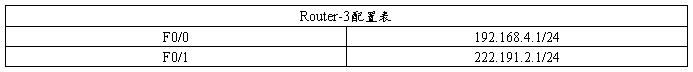

(三)配置Router-3路由器上两个接口的IP地址:

(四)Router-1路由器动态NAT配置:(配置Router-1的NAT)

(a).定义合法IP地址池命令的语法如下:

ip nat pool 地址池名称 起始IP地址 终止IP地址 子网掩码

(b).定义内部访问列表命令的语法如下:

access-list 标号 permit 源地址 通配符(其中,标号为1~99之间的整数)

本实验实际对Router-A配置动态NAT过程如下:

Router-A#conf

Router-A_config#ip access-list standard 1 !定义访问控制列表

Router-A_config_std_nacl#permit 192.168.0.0 0.0.255.255 !定义允许转换的源地址范围

Router-A_config_std_nacl#exit

Router-A_config#ip nat pool netA 222.191.1.10 222.191.1.254 255.255.255.0

!定义名为netA的转换地址池

【注:为了简便本次实验暂时只用了两个C类网络222.191.1.0~222.191.2.0,而真实当中应该利用以下配置来添加IP池里面的IP:

ip nat pool cernet 222.191.3.0 222.191.3.254 netmask 255.255.255.0】

Router-1_config#ip nat inside source list 1 pool netA overload

!配置将ACL允许的源地址转换成netA中的地址,并且做PAT的地址复用

Router-1_config#int f0/0

Router-1_config_f0/0#ip nat inside !定义F0/0为内部接口

Router-1_config_f0/0#int f0/1

Router-1_config_f0/1#ip nat outside !定义F0/1为外部接口

Router-1_config_f0/1#exit

Router-1_config#ip route 0.0.0.0 0.0.0.0 192.168.1.2 !配置路由器1的缺省路由

Router-1#sh ip nat translatios

Pro. Dir Inside local Inside global Outside local Outside global

ICMP OUT 192.168.1.3:512 222.191.1.10:12512 192.168.1.2:12512 192.168.1.2:12512

……

五、 结果验证

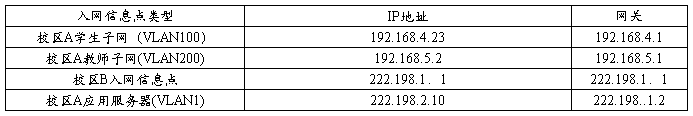

普通入网信息点上PC和应用服务器上IP地址和网关的设置:

部分验证配置如下图:

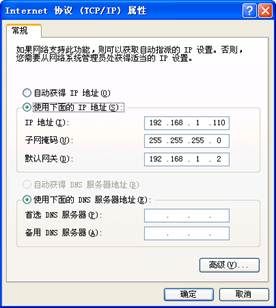

校区A学生子网(VLAN100)如下: 校区A应用服务器(VLAN1) 如下:

不同VLAN要进行通信:

不同VLAN要进行通信,则需要通过路由器或三层交换机等三层设备。所以本次实验中,两个子网里的学生机器和教师机器由于利用了三层交换机从而导致了在一定条件下是可以Ping通的。

六、 个人体会及建议

(一)方案分析

1.PAT配置的方案更好

端口多路复用(Port address Translation,PAT)是指改变外出数据包的源端口并进行端口转换,即端口地址转换(PAT,Port Address Translation).采用端口多路复用方式。内部网络的所有主机均可共享一个合法外部IP地址实现对Internet的访问,从而可以最大限度地节约IP地址资源。同时,又可隐藏网络内部的所有主机,有效避免来自Internet的攻击。因此,目前网络中应用最多的就是端口多路复用方式。而用动态NAT配置则实际还是分配一个IP地址给一台主机,只是动态分配而已,当某一时间上外网的入网信息点很多时,则会导致其他问题,影响学生或教师的正常上网。所以在真实方案中,该高校最好是用PAT的配置来解决几千个入网信息点却只有几百个合法IP地址的问题。

2.添加多个合法IP地址范围

在本实验中,由于从科教网那边申请到4个C类网络(222.191.1.0——222.191.4.0),而本次实验为了简便,只使用2个C类网络(222.191.1.0~222.191.2.0),所以应该在配置路由的动态NAT时,应该用以下命令把其2个C类网络也添加到IP地址池中,具体命令如下:

(Router-A配置如下:)

ip nat pool cernet 222.191.3.1 222.191.3.254 netmask 255.255.255.0

或ip nat pool test 222.191.3.1 222.191.3.254 prefix-length 24

(Router-B配置如下:)

ip nat pool cernet 222.191.4.1 222.191.4.254 netmask 255.255.255.0

或ip nat pool test 222.191.4.1 222.191.4.254 prefix-length 24

3. 添加多个访问列表

如果想将多个IP地址段转换为合法IP地址,可以添加多个访问列表。在本次实验中,当欲将172.16.98.0~172.16.98.255和172.16.99.0~172.16.99.255转换为合法IP地址时,应当添加下述命令:

access-list2 permit 172.16.98.0~0.0.0.255

access-list2 permit 172.16.99.0~0.0.0.255

4.2000多台入网信息点的接入

通过更多的交换机和路由器来实现2000多台入网信息点的接入。比如在顶层交换机的不同端口中,配置不同的路由器和交换机在接出来以后,建议其IP地址的分配按不同的VLAN的使用情况从192.168.1.0网段开始节约分配,在不同使用IP范围内,把路由器的端口配置成相应网段使用的开始IP地址就可以实现。

(二)个人体会

通过本次实验,我不仅学会了实验PacketTracer路由模拟器,更加深了我各种网络协议和交换机和路由器的知识,基本掌握路由协议的原理与配置方法,了解了路由器、二层交换机、三层交换机的基本配置。加深了网络拓扑三层结构以及子网划分,懂得了怎样设计小型网络熟练的掌握了配置交换机和路由器的基本命令。

虽然时间短暂,但是由于一个小的网络构架方案在时间上还是比较宽裕的,在老师和同学的帮助下,自己一步步的完成了此次的课程设计,可能没有别人做的好,结构也比较的简单、造价比较高,但是对于初手的我来说还是比较有成就感的。总的来说对于此次的课程设计,还是比较成功的!我相信,此次的一定会为后续课程奠定坚实的基础。

七、 参考资料

(一)虚拟局域网技术在机房局域网中的应用-太原大学学报-20##年 第1期(12)

(二)使用虚拟局域网和访问控制列表实现机房访问控制-宁德师范学院学报:自然科学版-20##年 第1期(24)

(三)虚拟局域网与无线网络的安全防护-硅谷-20##年 第17期

(四)计算机网络(第五版) 谢希仁