防火墙实验

【实验名称】

防火墙实验

【实验目的】

掌握防火墙的基本配置;掌握防火墙安全策略的配置。

【技术原理】

管理员证书:用证书方式对管理员进行身份认证。证书包括CA证书、防火墙证书、防火墙私钥、管理员证书。证书文件有两种编码格式:PEM和DER,后缀名可以有pem,der,cer,crt等多种,后缀名与编码格式没有必然联系。CA证书、防火墙证书和防火墙私钥只支持PEM编码格式,cacert.crt和cacert.pem是完全相同的文件。管理员证书支持PEM和DER两种,因此提供administrator.crt和administrator.der证书administrator.crt和administrator.pem是完全相同的文件。*.p12文件是将CA、证书和私钥打包的文件。

NAT(Network Address Translation)属接入广域网技术,是一种将私有地址转化为合法IP地址的转换技术。它完美地解决了IP地址不足的问题,而且还能够有效地避免来自外部网络的攻击,隐藏并保护内部网络的计算机。

网络地址端口转换NAPT(Network Address Port Translation)是人们比较常用的一种NAT方式。它可以将中小型的网络隐藏在一个合法的IP地址后面,将内部连接映射到外部网络中的一个单独的IP地址上,同时在该地址上加上一个由NAT设备选定的TCP端口号。

地址绑定:为了防止内部人员进行非法IP盗用(例如盗用权限更高人员的IP地址,以获得权限外的信息),可以将内部网络的IP地址与MAC地址绑定,盗用者即使修改了IP地址,也因MAC地址不匹配而盗用失败,而且由于网卡MAC地址的唯一确定性,可以根据MAC地址查出使用该MAC地址的网卡,进而查出非法盗用者。报文中的源MAC地址与IP地址对如果无法与防火墙中设置的MAC地址与IP地址对匹配,将无法通过防火墙。

抗攻击:锐捷防火墙能抵抗以下的恶意攻击:SYN Flood攻击;ICMP Flood攻击;Ping of Death 攻击;UDP Flood 攻击;PING SWEEP攻击;TCP端口扫描;UDP端口扫描;松散源路由攻击;严格源路由攻击; WinNuke攻击;smuef攻击;无标记攻击;圣诞树攻击;TSYN&FIN攻击;无确认FIN攻击;IP安全选项攻击;IP记录路由攻击;IP流攻击;IP时间戳攻击;Land攻击;tear drop攻击。

【实验设备】

防火墙1台(RG-Wall60一台。每实验台一组)

防火墙1台(RG-Wall60一台。每实验台一组)

计算机3台

跳线1条

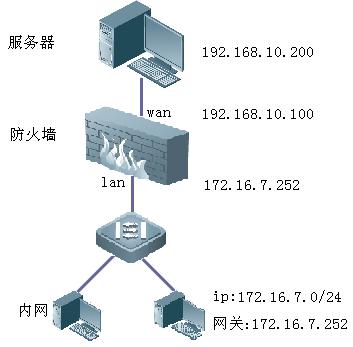

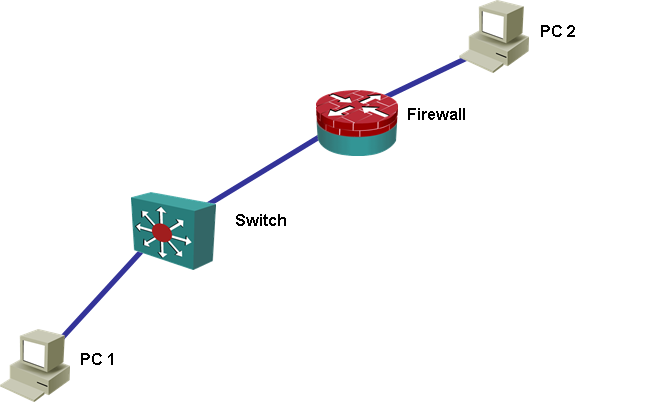

【实验拓扑】

【实验步骤】

1、管理员首次登录

正确管理防火墙前,需要配置防火墙的管理主机、管理员帐号和权限、网口上可管理IP、防火墙管理方式。

◆ 默认管理员帐号为 student,密码为 student

◆ 默认管理口:防火墙WAN口

◆ 可管理 IP:WAN口上的默认 IP 地址为 192.168.10.100/24

◆ 管理主机:默认为 192.168.10.200/24

◆ 默认管理方式:(1) 用跳线将管理主机与 WAN口连接

(2) 用管理员证书进行身份认证

(3) 访问 https://192.168.10.100:6666(注:若用电子钥匙进行认证,则访问 https://防火墙可管理 IP 地址:6667),进入WEB访问界面。此方式下的通信是加密的。

用ping命令查看内网PC与外网服务器的连通性。

2、防火墙基本配置

1) 添加管理员帐号。要区分哪些配置具体是由哪个管理员进行设置的,也就是责任的划分。

进入管理配置>>管理员账号,在右窗口点击“添加”。输入账号和口令,并选择账号类型。

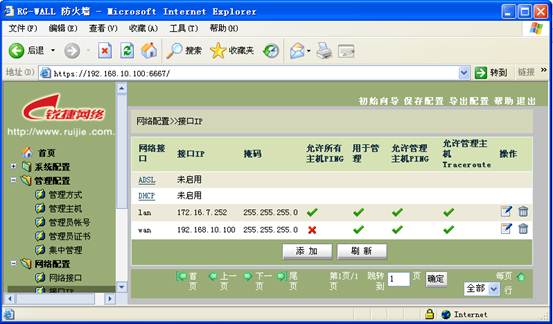

2) 下面要配置一下防火墙上的相关接口。

(注:在每个设置完成时注意点击“保存配置”选项。这些基本配置在每个实验台上都已经完成,同学们可点击查看一下)

Lan是我们的内网网关接口,在本实验中我们统一定义为172.16.组号.252,作为内网的网关。Wan和Wan1都是外网接口,功能相同。在本实验中连接外网用Wan口。

3、基本配置完成之后,我们来配置一个NAPT。

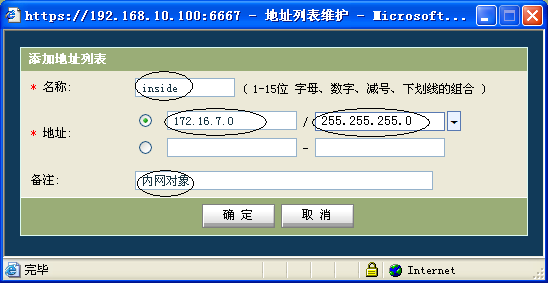

1)首先我们要定义内网对象

进入对象定义>>地址,打开“地址列表”,在右窗口点击“添加”,如下图设置:(注意网段号是组号,下图中是第七组所以网段号为7)

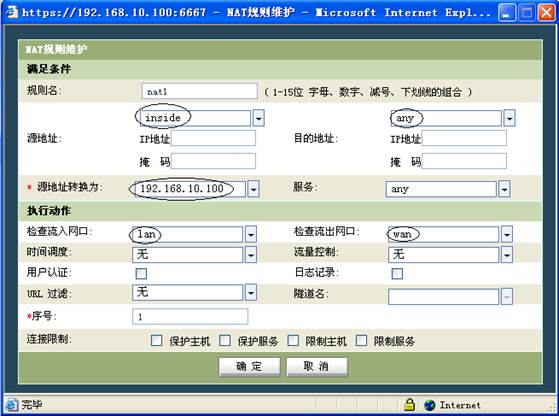

2) 防火墙NAT规则设置

进入安全策略>>安全规则,在右窗口点击“NAT规则”,如下图设置:

3)验证NAPT功能

① 验证内网PC可以访问外网服务器。用内网PC机ping外网服务器192.168.10.200看是否连通。

② 验证外网服务器不能访问内网PC。用外网服务器ping内网PC看是否连通。

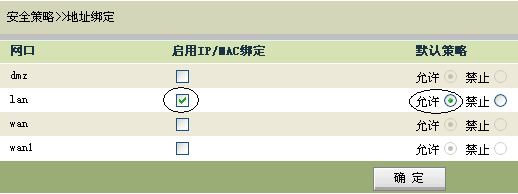

4、防火墙地址绑定功能设置

进入安全策略>>地址绑定,在右窗口进行设置,如下图:

在“主动探测IP/MAC地址对”栏选中lan口,先点击“探测”按钮,再点击“探测到的IP/MAC对”,弹出下图窗口,如下设置:

然后在“已绑定IP/MAC对”栏中看是否已设置成功。如果设置成功,下面验证IP/MAC绑定效果。

① 将原IP地址为172.16.7.3的主机IP设置为172.16.7.33,作ping测试是否能连通。

② 将内网中另一台主机的IP地址设置为172.16.7.3,作ping测试看是否能连通。

5、 防火墙抗攻击设置

进入安全策略>>抗攻击,本实验只设置Lan口的抗攻击策略,如下图设置:

验证超长字节报文不能通过:

① 用ping命令发送长度为800字节的报文:ping -l 800 192.168.10.200

② 用ping命令再发送长度为801的报文:ping -l 801 192.168.10.200

【实验报告要求】

记录实验过程和实验结果

解释实验结果显示信息的原因

解释防火墙的功能

第二篇:实验三:防火墙综合实验

实验三:防火墙实验

实验需求:

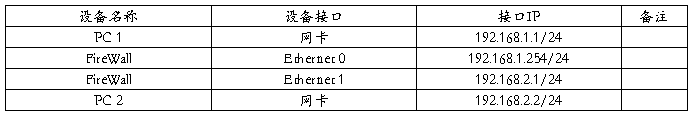

根据以上拓扑图完成以下要求:(具体IP情况如下表)

1.直接把防火墙配置成应用网关防火墙和地址转换防火墙,要求PC 1和PC 2能互 ping;

2.在PC2上对PC1开启无限 ping,并且把Ping包设置成65500字节大小;

3.在防火墙上设置安全策略,要求设置成的效果如果检测到每5秒的ping包超过6个或者ping包大于20000字节就进行阻塞操作,延迟处理时间为10秒;

4.(附加)将防火墙配置成透明防火墙,重新完成此次实验。

IP地址对应表:

配置清单:

防火墙配置清单: