实验一 质粒DNA的提取、酶切、电泳鉴定

一 实验目的

1、熟练掌握质粒DNA提取的操作方法以及酶切电泳操作;

2、理解质粒DNA提取的原理。

二 实验原理

这一方法的基本原理是在含强阴离子洗涤剂的碱性溶液中细胞破裂而染色体和蛋白质变性,并和破裂的细胞壁互相缠绕成大型复合物,分子量较小的质粒DNA和RNA释放到上清液中,前者被被十二烷基硫酸盐包盖。当用钾离子取代钠离子时,这些复合物会从溶液中有效的沉淀下来。用SDS和强碱处理细胞是使质粒和染色体分离的关键步骤,这时染色体和其他成分形成的复合物是比较脆弱的,如动作过于剧烈或处理时间过长则会有较多的染色体释放到清夜中在随后用溶液III处理时这部分染色体依然和质粒混在一起,由于质粒和染色体均属于DNA因此两者很难再被分开。硅胶具有一特殊的性质,即在高离子强度的溶液中可以与核酸专一性的结合,而在离子强度降低后又能与所结合的核酸分离。质粒提取试剂盒就是根据这一原理实现质粒的快速纯化。

三 实验材料仪器及详细实验步骤

用硅胶膜分离法提取质粒----将提取的质粒进行酶切分析----酶切产物的电泳鉴定

(详细的实验步骤和材料仪器请参考实验讲义)

四 实验结果与分析讨论

M 12-3 12-4 12-5 13-1 13-2 13-3 13-4

图1.质粒pLac18酶切结果

上图中13-2对应电泳条带是本组的实验结果。由图可知,本组实验结果较好,条带亮度高,说明质粒提取成功,可以顺利进行下面实验。

五 注意事项

(1)加入溶液II和溶液III后操作要缓慢轻柔,不可剧烈振荡。动作过于剧烈或处理时间过长则会有较多的染色体释放到清夜中,用溶液III处理时这部分染色体依然和质粒混在一起,由于质粒和染色体均属于DNA因此两者很难再被分开;

(2)结合缓冲液低温时会出现结晶,使用时看是否已经结晶,如有需加热使结晶化开,在吸附柱中加入结合缓冲液后操作要迅速,以防柱内停留时间过久降温出现结晶;

(3)洗脱液应加在硅胶膜中心部位以确保洗脱液会完全覆盖硅胶膜的表面达到最大洗脱效率;

(4)除去残留液体从离心机中拿出样品时要竖着拿,避免酒精碰到质粒,对酶切以后的工作产生影响。

(5)随着洗脱体积的增大回收率增高,但产品浓度降低,为了得到较高的回收率可以增大洗脱体积,洗脱时间对回收率也会有一定影响。

(6)质粒酶切的时候,试剂的量比较小,要保证质粒、限制性内切酶缓冲液M都加入到离心管管底以充分混匀而不是残留在管壁上。

总之,在此次实验的提取过程中,最重要的是把握好使用溶液的剂量和时间,以及溶液的震荡程度和离心时间;电泳时加样要稳而准,以免样品扩散或碰到凝胶上。

实验二 嗜热脂肪芽孢杆菌淀粉酶基因的PCR扩增以及PCR产物的纯化

一 实验目的

学会PCR实验技术的原理,并且掌握PCR的操作方法。

一 实验原理

PCR是一项特异性DNA序列的体外酶促合成方法。它是利用2个寡聚核苷酸作为引物与对应的DNA链的目的区域的侧翼杂交,经过模板变性作用,引物退火和耐热DNA聚合酶酶促引物延伸,周而复始的重复产生特定片段,该片段的末端由引物的5’端决定。

三 实验材料仪器及步骤

淀粉酶基因的PCR扩增与鉴定----用硅胶柱纯化PCR产物------PCR产物的酶切及电泳鉴定(实验材料仪器以及详细的实验步骤请参考实验讲义)

四 实验结果与讨论

M 11-1 13-1 13-2 13-3 13-4 15-1 15-2

图2 PCR产物酶切电泳鉴定结果

上图中13-2对应的电泳条带是本组的实验结果。观察图可知,本组条带亮度较好,说明PCR产物提取成功。

五 注意事项

影响PCR的因素主要有:酶、引物、模板浓度及酶的质量,dNTP浓度,Mg2+浓度,退火温度,循环次数等,影响因素复杂。所以在PCR扩增操作时要认真严格,尽量在最适条件下进行,把握好PCR温度和时间,在用硅胶柱纯化PCR产物时,可以适当增加离心回收次数,使实验效果更好。

实验三 感受态大肠杆菌JM109制备

一 实验目的

学会如何制备感受态细胞

二 实验原理

在一个生长过程中的细菌培养物中,只有某一阶段的细胞才能作为转化的受体。细胞能接受转化的生理状态叫感受态。处于感受态的细胞表面存在DNA受体蛋白和一些其他的转化特异性蛋白。本实验是通过冰冷却的氯化钙处理大肠杆菌使其细胞膜的通透性发生改变,从而使带有外源DNA的载体容易进入受体细胞,通过复制与表达,使受体细胞获得新的遗传性状。

三 实验材料仪器及步骤

实验详细步骤请参考实验讲义

四 实验结果与讨论

要获得较高的转化率的关键是保持低温,即菌液离开冰水的时间要尽可能短;此实验中采用对数生长期的大肠杆菌,而且越前期越好,因为此时期外源DNA不易被降解;所制得的感受态细胞浓度越高越好。

实验操作过程应在低温条件下进行,在后面的氯化钙悬浮菌体时可以加适量甘油,起到保护菌体的作用,冰浴和离心时间对实验有影响,应把握好时间。

实验四 PCR产物和载体的酶切,纯化和连接

一 实验目的

再次练习酶切电泳的实验操作,学会连接的原理和操作

二 实验原理

连接是指单链核酸分子间的共价连接反应。如双链DNA的一条链上切口两端的两个紧邻核苷酸间形成磷酸二酯键的反应。利用DNA连接酶把载体DNA和要克隆的目的DNA片段连接在一起,成为一个完整的重组分子,这就是分子克隆中常说的连接反应。当载体DNA和外源DNA末端都是由一种产生粘性末端的内切酶切割产生的话(同尾酶也可以),或者两者末端被接上一段互补的多聚体的尾巴,那么经退火后可形成新的重组分子。连接后产生的重组分子中仍然保留着外源DNA两端的限制性内切酶切点,从而使我们能方便地从重组分子再次取出所克隆的DNA段

三 实验材料及步骤

(详细实验步骤请参考实验讲义)

四 注意事项

混匀的时候要尽量避免产生气泡为保证所有的载体被切开,加样时避免将样品抖到壁上,如有可以将混合物离心一下将管壁上的载体离心到管底的酶中。

实验五 连接产物的转化与转化子鉴定

一 实验原理

转化是指某一基因型的细胞从周围介质中吸收来自另一基因型细胞的游离DNA,并将其整合到自己染色体基因组中,从而获得后者遗传现象的现象。转化后,按照一定的遗传标记在基本培养基中检出转化子。本实验是以重组质粒pLac18作为外源DNA,因pLac18携带氨苄青霉素抗性基因,当用pLac18转化时,转化子具有氨苄青霉素抗性基因新的遗传性状,在含有一定浓度的氨苄青霉素平板上,受体细胞不能生长,而只有转化子才能生长繁殖。

二 实验材料仪器及步骤

参考实验讲义

三 实验结果与讨论

本实验一般有三种结果:

A.平板上菌落特别多,一般是因为质粒与酶混合不均匀,酶切不干净;

B.有3-8个菌落,此种情况最好,酶切很干净,转化状态也很好;

C.没有菌落,可能感受态细胞制备不成功。

本组实验结果属于第三种,转化不成功。有可能是感受态细胞制备得不成功。之后的实验感受态细胞由老师提供。

本实验操作较简单,但在实验中水浴时间的控制极其重要,加入的加入连接产物量对实验的结果也有较大的影响,涂平板时应操作规范,涂布均匀。

实验六 连接转化子的鉴定

一 实验目的

学会鉴定连接转化子

二 实验材料及实验步骤

转化子培养----提取质粒----质粒酶切----酶切产物电泳 (详细实验步骤请参考实验讲义)

三 实验结果与讨论:

12-5 12-4 12-3 13-4 13-3 13-2 13-1 M

图3 连接转化子鉴定结果

上图中13-2对应的电泳条带为本组重组质粒酶切图像。观察图中条带可知,两个条带颜色明亮,且无杂带,说明本组成功制备了重组质粒。另外,观察12-5对应的电泳条带,看到三个条带,分析原因应该是提取的重组质粒数量较多。

实验七 重组大肠杆菌转化子酶活鉴定

一 实验目的

练习酶活测定的实验操作,了解其原理

二 实验原理及详细实验步骤

培养过夜----培养悬浮细胞----超声波破碎----细胞破碎液与淀粉混合反应进行碘液鉴定

(详细实验步骤请参考实验讲义)

三 实验结果与讨论:

观察本组的实验结果,现象对比很明显。大肠杆菌表达出的耐热α-淀粉酶将淀粉水解,加入碘液后没有颜色变化(3)。此实验结果可以得出,本组制备重组大肠杆菌转化子酶活较高,整个实验较成功,得到了理想的效果。

在菌落培养过程中应防止染菌,碘液测淀粉酶活时碘液的用量和测定时间对结果有较大的影响。

第二篇:计算机安全技术大作业实验报告-DDoS攻击的原理及防范

上海电力学院

计算机安全技术大作业

题目: DDoS攻击的原理及防范

学号: 学生姓名:

院系:

专业:

班级:

2012 年 5月 28日

摘要:

DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式,他借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DoS攻击,从而成倍的提高拒绝服务攻击的威力。

关键字:

DDoS攻击,DoS攻击,SYN攻击,Smurf攻击,攻击原理,防御办法,傀儡机

引言:

DDoS是Distributed Denial of Service的简写,意为分布式拒绝服务攻击,是对DoS(Denial of Service)拒绝服务攻击的发展。这里,我们先来了解一下什么是DoS。

正文:

【DoS攻击简介】

DoS攻击的目的是使目标计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。带宽攻击就是以庞大的通信量冲击网络,使所有可用的网络资源都被耗尽,最后导致合法用户的请求无法通过;类似于一大群人同时冲向一个安全出口,则会造成安全出口的阻塞,导致其他人都无法通过出口。而连通性攻击是指使用大量的连接请求冲击服务器,使所有可用的操作系统资源都被消耗殆尽,最终计算机无法再处理合法用户的请求;即服务器忙于处理攻击者的连接请求而无暇理睬合法用户的正常请求,此时从合法用户的角度来看就是服务器失去响应。

Smurf攻击(带宽攻击)

Smurf攻击并不直接对目标主机发送服务请求包,攻击者在远程机器上发送ICMP答应请求ping服务,但这个ping命令的目的地址不是某个主机的IP地址,是某个网络的广播地址(即目标IP地址为“FF·FF·FF·FF”),并且这个ping命令的源地址被伪造成了将要攻击的主机IP地址。这样,收到广播ping命令后的主机,都会按数据包中所谓的源IP地址返回请求信息,向被攻击的主机发送echo响应包作为回答。大量同时返回的echo响应数据包会造成目标网络严重拥塞、丢包,甚至完全崩溃。

SYN攻击(连通性攻击)

SYN攻击是利用现有TCP/IP协议族的设计弱点和缺陷。在TCP/IP协议的三次握手协议过程如下:

(1)第一次握手。客户端发送SYN包到服务器,向服务端提出连接请求,这时TCP SYN标志置位(SYN=j),客户端在TCP包头的序列号区中插入自己的ISN。

(2)第二次握手。服务器收到客户的请求信息,必须回应一个确认信号,确认客户的SYN(ACK标志置位为j+1),同时也发送一个自己的SYN包(SYN置位为k),即SYN+ACK包,此时服务器进入SYN_RECV状态。

(3)第三次握手。客户端收到服务器的SYN+ACK包,想服务器发送确认包ACK(ACK置位为k+1),此包发送完毕标志建立了完整的TCP连接,客户端和服务器进入ESTABLISHED状态,可以开始全双工模式的数据传输过程。

假设一个用户想服务器发送了SYN报文后突然死机或掉线,那么服务器在发出SYN+ACK应答报文后是无法收到客户端的ACK报文的(第三次握手无法完成),在这种情况下服务器端一般会重试(再次发送SYN+ACK)给客户端,并且等待一段时间后丢弃这个未完成的连接,这段时间的长度一般是30秒~2分钟。如果一个用户出现异常导致服务器的一个线程等待1分钟并不是大问题,但如果有一个恶意攻击者大量模拟这种情况,服务器端为了维护一个非常大的半连接列表而消耗非常多的资源——数以万计的半连接,即使是简单的保存及遍历也会非常消耗很多的CPU时间和内存,何况还要不断对这个半连接列表中的IP进行SYN+ACK的重试。如果服务器的TCP/IP栈不够强大,最后的结果往往是堆栈溢出崩溃——及时服务器的系统足够强大,服务器端也会忙于处理攻击者伪造的TCP连接请求而无暇理睬客户的正常请求。这种情况叫做服务器端收到了SYN Flood攻击(SYN洪水攻击)。

【DDOS攻击原理简介】

DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式。单一的DoS攻击一般是采用一对一方式的,它的攻击方法说白了就是单挑,是比谁的机器性能好、速度快。当攻击目标CPU速度低、内存小或者网络带宽小等等各项性能指标不高时,他的效果是明显的。但随着计算机处理能力的迅速增长,内存大大增加,CPU运算能力越来越强大,这使得DoS攻击的困难程度加大了。被攻击者对恶意攻击包的抵抗能力加强的不少。这时候分布式的拒绝服务攻击手段就应运而生了。

所谓分布式拒绝服务(DDoS)攻击是指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DoS攻击,从而成倍的提高拒绝服务攻击的威力。

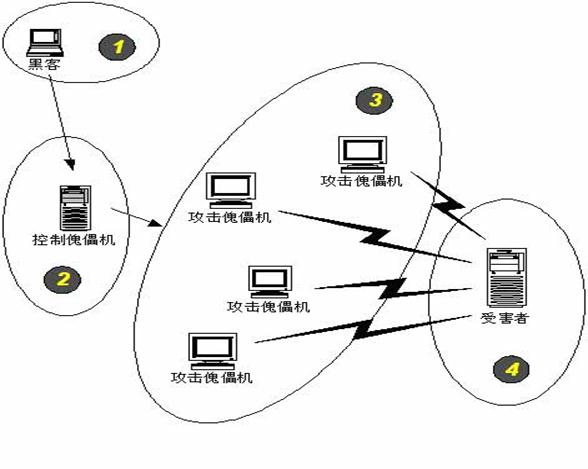

如图,一个比较完善的DDoS攻击体系分成四大部分。

第1部分:由黑客操控的主控计算机;第2部分:由黑客直接控制的控制傀儡机;第3部分:由控制傀儡机控制的攻击傀儡机;第4部分:受害者。其中第2部分可由多台控制傀儡机构成。对受害者来说,DDoS的实际攻击包是从第3部分攻击傀儡机上发出的,第2部分的控制傀儡及只发命令而不参与实际的攻击。对第2和第3部分计算机,黑客有控制权或者是部分的控制权,并把相应的DDoS程序传到这些平台上,这些程序与正常程序一样运行,并等待来自黑客的指令,通常这些程序还会利用各种手段隐藏自己不被别人发现。在平时,这些傀儡机器并没有什么异常,但一旦黑客连接到它们进行控制,并发出指令的时候,攻击傀儡机就成为打手去对受害者发起攻击了。

一般情况下黑客不直接控制第3部分的攻击傀儡机,而要从控制傀儡机上中转一下,这就导致DDoS攻击难以追查。攻击者为了反侦察,都会清理日志擦掉脚印。狡猾的攻击者不会清空日志,这样容易被人发觉,黑客们会挑有关自己不良行为的日志项目删掉,让人看不到异常情况。这样可以长时间的利用控制傀儡机。在傀儡机上清理日志是一项庞大的工程,所以黑客一般控制少数的控制傀儡机就足够了,而控制傀儡机一台就可以控制几十台攻击机。

【DDoS的防范】

对于Smurf类型DDoS攻击的防范

首先,千万不能让自己网络里的人发起这样的攻击。在Smurf攻击中,有大量的源欺骗的IP数据包离开了第一个网络。所以我们通过在局域网的边界路由器上使用输出过滤,从而阻止自己网络中其他人向局域网外发送的源欺骗Smurf攻击。在路由器上增加这类过滤规则的命令是:

【Access-list 100 permit IP {你的网络号} {你的网络子网掩码} any】

【Access-list 100 deny IP any any】

其次,停止自己的网络作为中间代理。如果没有必须要向外发送广播数据包的情况,就可以在路由器的每个接口上设置禁止直接广播,命令如下:

【no ip directed-broadcast】

如果自己所在的网络比较大,具有多个罗尤其,那么可以在边界路由器上使用以下命令:

【ip verify unicast reverse-path】

让路由器对具有相反路径的ICMP欺骗数据包进行校验,丢弃那些没有路径存在的包。最好是运行Cisco快速转发,或者其他相应的软件。这是因为在路由器的CEF表中,列出了该数据包所到达网络接口的所有路由项,如果没有该数据包源IP地址的路由,路由器将丢弃该数据包。例如,路由器接收到一个源IP地址为1.2.3.4的数据包,如果CEF路由表中没有为IP地址1.2.3.4提供任何路由(即反向数据包传输时所需的路由),则路由器会丢弃它。

对于SYN类型DDoS攻击的防范:

到目前为止,进行SYN类型的DDoS攻击的防御还是比较困难的。这种攻击的特点是它利用了TCP/IP协议的漏洞,除非你不用TCP/IP,才有可能完全抵御住DDoS攻击。

虽然它难于防范,但防止DDoS并不是绝对不可行的事情。互联网的使用者是各种各样的,与DDoS做斗争,不同的角色有不同的任务:

² 企业网管理员

² ISP、ICP管理员

² 骨干网络运营商

ü 企业网管理员:

网管员做为一个企业内部网的管理者,往往也是安全员、守护神。在他维护的网络中有一些服务器需要向外提供WWW服务,因而不可避免地成为DDoS的攻击目标,可以从主机与网络设备两个角度去考虑如何防御:

1. 主机上的设置

几乎所有主机平台都有抵御DDoS的设置,总结为以下几种:

1) 关闭不必要的服务

2) 限制同时打开的SYN半连接数目

3) 缩短SYN半连接的time out时间

4) 及时更新系统补丁

2. 网络设备上的设置

企业网的网络设备可以从防火墙和路由器上考虑。这两个设备是到外界的接口设备,在进行防DDoS设置的同时,要注意一下这是以多大的效率牺牲为代价的,对特定的对象来说是否值得。

1) 防火墙

a) 禁止对主机的非开放服务的访问

b) 限制同时打开的SYN最大连接数

c) 限制特定IP地址的访问

d) 启用防火墙的防DDoS的属性

e) 严格限制对外开放的服务器的向外访问

2) 路由器(以Cisco路由器为例)

a) 使用 unicast reverse-path

b) 访问控制列表(ACL)过滤

c) 设置SYN数据包流量速率

d) 升级版本过低的ISO

e) 为路由器建立log server

ü ISP/ICP管理员

ISP/ICP为很多中小型企业提供了各种规模的主机托管业务,所以在防DDoS时,除了与企业网管理员一样的手段外,还要特别注意自己管理范围内的客户托管主机不要成为傀儡机。客观上说,这些托管主机的安全性普遍是很差的,有的连基本的补丁都没有打就赤膊上阵了,成为黑客最易控制的傀儡机,托管的主机大都是高性能、高带宽的,往往适合用做DDos攻击。所以要加强对托管主机的安全性能的提升

ü 骨干网络运营商

骨干网路运营商提供了互联网存在的物理基础。如果骨干网络运营商可以很好地合作的话,DDoS攻击能很好地被预防。在20##年yahoo等知名网站被攻击后,美国的网络安全研究机构提出了骨干运营商联手来解决DDoS攻击的方案。方法很简单,就是每家运营商在自己的出口路由器上进行源IP地址的验证,如果在自己的路由表中没有到这个数据包源IP的路由,就丢掉这个包。这种方法可以阻止黑客利用伪造的源IP来进行DDoS攻击。不过同样,这样做会降低路由器的效率,这也是骨干运营商非常关注的问题,所以这种做法真正采用起来还很困难。

对DDoS的应付方法的研究一直在进行中,找到一个既有效又切实可行的方案不是一朝一夕的事情。但目前至少可以做到把自己的网络与主机维护好,首先让自己的主机不成为别人利用的对象去攻击别人;其次,在受到攻击的时候,要尽量地保存证据,以便事后追查,一个良好的网络和日志系统是必要的。无论DDoS的防御向何处发展,这都将是一个社会工程,需要IT界一起关注,通力合作。

总结:

在写论文的过程中,我通过翻看书本,查阅资料,回忆上课内容,对DoS攻击以及DDoS攻击的攻击原理有了非常准确的把握,能够比较清楚的对其工作原理进行描述,了解其攻击工作机制;对TCP/IP协议下的网络安全形势有了一定了解。而对于DDoS攻击的防范也进行了一些了解,能做到自己不会成为被控制的傀儡机,保护自己所在局域网不会有人发起Smurf攻击,以及如果作为网络管理员该如何应对DDoS攻击。

参考文献:

[1]网络技术[M].北京:高等教育出版社,2004:58-64

[2]罗跃川.计算机网络技术及应用[M].北京:航空工业出版社,2001:34-63

[3]Timothy J.O’Leary,Linda I.O’Leary.Computing Essentials[M].高等教育出版社,麦格劳·希尔公司,2000:142-146,160-165

[4] 天极网.拒绝服务攻击完全解析[EB/OL].

http://www.yesky.com/SoftChannel/72348998979026944/20040318/1778490.shtml

[5] 中国IT认证实验室.DoS拒绝服务攻击[EB/OL]. http://www.chinaitlab.com/www/special/ciwddos.asp

[6] IT专家网.中小企业拒绝服务攻击的防范[EB/OL]. http://searchsmallbizit.techtarget.com.cn/437/1923437.shtml

[7]百度文库