桂林航天工业学院挑战杯作品简介及创新点

作品名称:便捷纸巾服务机

作者姓名--年级--专业:

000 2013级电子测量技术与仪器(航天电子方向) 000 2013级电子测量技术与仪器(航天电子方向) 00 2013级自动化专业(本科)

作品简介:

太多的时候我们在食堂高兴的吃完饭,回味着匆匆而过的美味时,却发现我们因忘带餐巾纸而苦恼。该作品的设计为你解决后顾之忧,你只需将您的饭卡轻轻一刷,便能为你提供贴心的服务;该作品利用磁卡感应识别技术对磁卡进行扫描,然后与内部的数据库进行分析对照,判断该磁卡是否在所要服务的范围内,若是,使内部系统开始运行,取纸窗口自动打开为我们提供纸巾;取纸窗口同时用红外感应系统检测纸巾是否被拿走,当纸巾被取走时,利用涡轮气压装置自动吸取下一张纸巾同时取纸窗口自动关闭;当纸巾未被取走时,10秒后取纸窗口自动关闭;与此同时对每张磁卡感应的次数进行记录,每天规定一定的次数,若刷卡次数超出范围,将停止对此卡拥有者的便捷服务。

作品创新性说明:

作品在所运用的技术上没有本质性突破,只是将现有的红外感应识别技术、自动化控制技术等成熟技术加以运用,为生活提供自动化服务,但是相对以往的生活自动化服务产品上,该产品在实用性和适用性有了显著的提升。

第二篇:桂林航天工业学院

桂林航天工业学院

网络工程实训

课 题: 园区网设计 姓 名:

学 号: 201002520216 同组姓名: ######################### 专业班级: 软件技术(2)班

指导教师: 李志远

设计时间:

1

目 录

一、课程设计目的 ................................. 2

二、设计任务及要求 ............................... 2

三、需求分析 ..................................... 2

3.1、调研情况 ................................................................................................ 3

3.2、园区网达到的目标 ................................................................................ 3

3.3、需求功能 ................................................................................................ 3

四、网络设计 ..................................... 3

4.1、设计思想 ................................................................................................ 4

4.2、设计原则 ................................................................................................ 4

4.3、总体规划 ................................................................................................ 4

4.4、拓扑设计 ................................................................................................ 4

4.5、物理设计 ................................................................................................ 5

4.5.1、路由器和防火墙选择原则 ......................................................... 5

4.5.2、物理设备清单: ......................................................................... 6

4.6、IP设计 ................................................................................................... 6

4.6.1、IP地址分配 ................................................................................ 6

4.6.2、IP汇聚 ........................................................................................ 7

4.7、路由设计 ................................................................................................ 8

五、设备安装调试 ................................. 8

5.1、防火墙的配置步骤 ................................................................................ 8

5.2、路由器的配置代码 ................................................................................ 9

5.3、交换机的配置代码 .............................................................................. 15

六、设计小结 .................................... 23

2

一、 课程设计目的

《计算机网络工程实训》是计算机网络技术专业重要的专业技术课之一,具有很强的理论性和实际应用性。通过实训,可以使学生较系统地掌握计算机网络工程的设计理论和计算方法,培养学生综合利用所学的理论知识分析解决实际问题的能力、利用和查阅资料的能力、独立工作的能力以及计算机应用能力,为使学生成为合格的工程师或设计师打下扎实的基础。

二、课程设计内容及要求

(一)设计基本内容

1、 概述

完成设计任务书所给定的基本设计和报告。在完成这个任务的过程中至少要形成5个基本的报告:

1)《可行性论证报告》

2)《用户需求分析报告》

3)《工程设计方案》

4)《工程实施方案》

5)《工程验收报告》

2、 报告和方案设计

1)设计内容

(1)《可行性论证报告》要明确用户需求、建设目标、计算机网络的功能、技术指标、现有条件、工期、资金预算等方面内容,体现整个工程的纲领性内容。

(2)《用户需求分析报告》是通过对网络用户进行调查形成,确定计算机网络应具备的功能和应达到的指标。

(3)《工程设计方案》是根据应用的需求,对整个工程进行规划明确网络的建设范围、建设目标、建设原则、总体技术思路等形成方案;要对网络工程的具体问题给出明确的、可行的、系统的解决方案,充分运用计算机网络的原理和技术知识解决实际工程问题。

其内容应该包括:网络工程规划、网络基础结构设计,硬件软件系统选型和

网络系统集成。

①依据需求分析,在交换机上划分虚网,并选择合适的网络进行子网划分(采用变长子网掩码);

②将划分的子网分配给相应的虚网使用,并给出每个虚网的网络号、子网掩码; ③路由器采用OSPF路由选择协议;

④系统中必须有无线解决方案;

3

⑤系统中有必要的安全方案;

⑥给出网络操作系统选型、网络中应用服务器配置软件选择方案及必要的配置方法。

(4)《工程实施方案》要明确工程的工期、分工、施工方式/方法、资金使用、竣工验收等内容。

(5)《工程验收报告》是对整个网络工程的结果评价,内容上包括系统集成方案的合理性、设备质量的合格性、基础建设的完成进度、结构化布线的合理性、信息系统硬件平台环境的合理性、可扩充性、软件平台的统一合理性、应用软件的可用性、培训内容的适用性等评价。

2)相关分析及计算

(1)网络体系设计主要表现在网络拓扑结构设计、子网划分和地址分配、VLAN设计上,网络冗余设计要满足工程项目要求。

(2)详细描述网络服务器设备、网络互联设备、网络基础性软件系统、局域网组网设计与选型的相关内容。

(3)上网查找有关网站: http://dcnetworks. / /forum-47-1.html

(二)设计基本要求

1、每个学生独立完成自己的设计任务(如需成立小组,每组成员最多4人,需指定组长一人,提交报告时按对项目贡献多少对成员进行排序),不得抄袭;

2、设计方案合理,计算正确,提交图说资料完整、清楚、符合规范;

3、课程设计期间的作息时间仍执行正常上课作息时间;

4、借阅相关规范、标准及参考书;

5、计算尽可能采用计算机完成;

6、实训结束需提交包含上述内容的实训报告;

四、设计成果要求

1、完成有必要文字说明的设计书一册,要求文字简明扼要,计算正确,书写清楚、整洁;

2、绘制拓扑结构图;

3、所有计算及作图应符合工程技术规范有关篇册之规定。

4、实训报告基本要求(格式可指定一人统一设计好):

1)封面

2)绪言

4

4)目录

5)正文

6)结束语。

五、所需软件

SmartDraw、Cisco PacketTracer

六、时间安排

本学年第一学期中第16教学周。

七、考核内容与方式

(一)、考核内容

a) 课程实验期间的考勤;

b) 综合运用理论知识分析解决实际问题的能力、查阅资料的能力、独立工作的

能力、计算机应用能力等;

c) 实训成果。

(二)、考核方式

1、 平时成绩(考核内容中1、2项)占40%;

2、 实训成果占60%。

八、参考书目

《计算机网络工程基础》、《实用计算机网络技术》、《计算机网络教程》、《计算机网络工程》等。

九、成果提交时间及形式

1、提交内容:电稿文档(RAR包,文件名为组长学号姓名.rar,例如:200902220101秦海青.rar)及A4纸质打印文档

2、提交时间:由学习委员统一收齐于20xx年6月25日下午3:00提交,地点:信息工程系。

5

三、需求分析

3.1、调研情况

园区网共有一个总部,分成三个子部,每个子部门划分成两个VLAN,使其隔离及管理方便。根据网络设计要求,总的信息点将达到 3000个左右,信息节点的分布比较分散,使用分层设计网络的思想。

3.2、园区网达到的目标

1、在园区网中建成一个适合于信息采集、共享的内部网络,在此基础上建立起供用户培训使用的内部网络以及内部办公网络。

2、使用防火墙、访问控制列表、地址转换安全的实现到Internet的接入与访问,及实现信息在Internet的发布。

3.3、需求功能

园区网最终必须是一个集计算机网络技术、多项信息管理、办公自动化和信息发布等功能于一体的综合信息平台,并能够有效促进现有的管理体制和管理方法,提高用户办公质量和效率。

园区网的总体设计原则是:

开放性:采用开放性的网络体系,以方便网络的升级、扩展和互联;同时在选择服务器、网络产品时,强调产品支持的网络协议的国际标准化;

可扩充性:从主干网络设备的选型及其模块、插槽个数、管理软件和网络整体结构,以及技术的开放性和对相关协议的支持等方面,来保证网络系统的可扩充性;

可管理性:利用图形化的管理界面和简洁的操作方式,合理地网络规划策略,提供强大的网络管理功能;使日常的维护和操作变得直观,便捷和高效;

安全性:内部网络之间、内部网络与外部公共网之间的互联,利用VLAN/ELAN、防火墙等对访问进行控制,确保网络的安全;

投资保护:选用性能价格比高的网络设备和服务器;采用的网络架构和设备充分考虑到易升级换代,并且在升级时可以最大限度地保护原有的硬件设备和软件投资;

易用性:应用软件系统必须强调易用性,用户界友好,带有帮助和查询功能,用户可以通过Web查询。

园区网网络建成以后,要实现以下这些功能:

1、WWW服务,作为信息服务的平台。

2、Email服务,作为信息传递和与外界交流的主要手段。

3、FTP服务,作为信息的上传和下载。

4、VLAN技术,使物理设备在逻辑上隔离,便于用户使用和管理。

在今后,本网络还要实现基于ATM的宽带多媒体的校园网,并通过ATM和省宽带多媒体网相连接,实现实时的远程访问。

综上所述,本网络的网络建设必须采用当前最新的网络技术。

6

四、网络设计

4.1、设计思想

园区网计算机网络系统应便于将来网络系统的扩充,网络的硬件和软件应具有相对的独立性;充分考虑网络系统的开放性;充分考虑硬件的适应性,硬件应具有高度的可连接性和兼容性;网络系统应具有高度的开放性,能与不同的计算机系统,通讯系统,自动控制系统连接,能连接不同协议的网络系统;实现多种操作系统平台,多种网络操作系统,多种网络协议互操作。

4.2、网络设计原则

1、网络的先进性和实用性的原则

采用的硬软件系统既有技术的先进性,又有很高的性能价格比。

2、网络的开放性和兼容性的原则

选择符合国际标准的网络硬软件产品,有很好的互换、扩展和升级能力。

3、网络的灵活性和可靠性的原则

网络系统能够适应各种网络应用系统,易于今后向更先进的技术迁移,并且要有很好的容错能力。

4、网络的可管理性和易维护性原则

配置网管软件,采用具有可管理的网络设备,以便合理规划网络资源和控制网络运行。整个网络应结构合理,层次划分清楚且具有相对独立性,便于管理和维护。

5、网络系统的保密性和强有力的防病毒性。

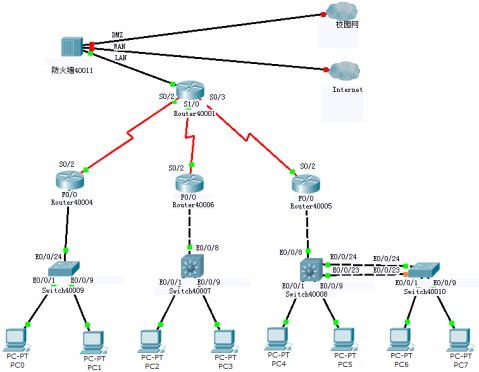

4.3、总体规划

网络设计采用分层设计的思想,由一台主路由器作为核心层,分别接三台普通路由器作为汇聚层,每台辅助路由器又接交换机作为接入层。主路由器另一端和防火墙相连接,在防火墙里配置策略隔离内网和外网及提供内网访问外网的配置。

4.4、拓扑设计

7

4.5、物理设计

4.5.1、路由器和防火墙选择原则

根据园区网的拓扑结构特点、应用及面临的安全隐患,我们将通过路由器、防火墙、杀毒软件,实现网络安全隔离、网络监控措施、网络病毒的防范等安全需求,为园区构建统一、安全的网络。

A:通过一台路由器隔开外网(Internet)与园区网,路由器中我们设置了防御外部的第一道屏障。

屏蔽路由器对进出内部网络的所有信息进行分析,并按照一定的安全策略(信息过滤规则)对进出内部网络的信息进行限制。它能根据IP地址、UDP和TCP端口来筛选数据。如可以在路由器中实现对内部网络在9.00--17.00不允许访问 FTP服务器和 WWW服务器,但可以访问 EMail 服务器。

B:通过防火墙隔离,在园区网络与外界连接处实施网络访问控制,地址转换。 在Internet与园区网内网之间部署了一台防火墙,可以让管理员了解外部网络用户的身份和工作性质,提供访问规则,并针对存取要求授予不同的权限,保证只有经授权许可的信息才能在客户机和服务器间流通。其中WWW、E-mail、FTP服务器连接在防火墙的DMZ区,与内、外网间进行隔离,内网口连接园区网内网路由器,外网口通过路由器与 Internet 连接。这样,通过 Internet 进来的外网用户只能访问到对外公开的一些服务(如WWW、E-mail、FTP、DNS等),既保护内网资源不被非法访问或破坏,也阻止了内部用户对外部不良资源的使用,并能够对发生的安全事件进行跟踪和审计。具体配制规则如下:

8

第一,根据园区网安全策略和安全目标,规划设置正确的安全过滤规则,如审核IP数据包的内容包括:协议、端口、源地址、目的地址、流向等项目,严格禁止来自外网对园区内部网不必要的、非法的访问。总体上遵从“不被允许的服务就是被禁止”的原则。

第二,将防火墙配置成过滤掉以内部网络地址进入路由器的IP包,这样可以防范源地址假冒和源路由类型的攻击;过滤掉以非法IP地址离开内部网络的IP包,防止内部网络发起的对外攻击。

第三,在防火墙上建立内网计算机的IP地址和MAC地址的对应表,防止IP地址被盗用。

第四,定期查看防火墙访问日志,及时发现攻击行为和不良上网记录。 第五,允许通过配置网卡对防火墙设置,提高防火墙管理安全性。

第六,通过在防火墙内设置NAT转换,把内网IP地址转换为外网IP地址,是内部IP透明化,进一步提高内部网络的安全性。

C、汇聚层的三台路由器中设置扩展访问控制列表,对内网中的VLAN访问进行设置,使某些VLAN能访问哪些资源,某些VLAN不能访问哪些资源。

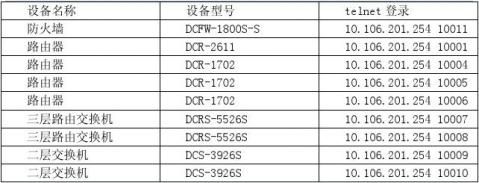

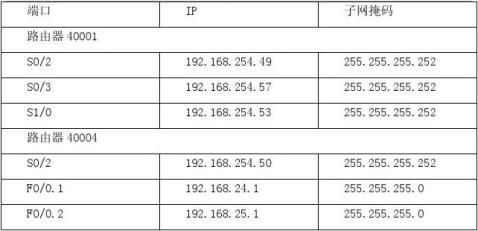

4.5.2、物理设备清单:

4.6、IP设计

4.6.1、IP地址分配

9

4.6.2、IP汇聚

192.168.254.48/30:192.168.254.49和192.168.254.50 192.168.254.52/30:192.168.254.53和192.168.254.54 192.168.254.56/30:192.168.254.57和192.168.254.58 192.168.254.60/30:192.168.254.61和192.168.254.62

192.168.24.0/23:192.168.24.0和192.168.25.0 192.168.26.0/23:192.168.26.0和192.168.27.0

10

192.168.28.0/23:192.168.28.0和192.168.29.0

4.7、路由设计

在路由器上使用OSPF动态路由协议,宣告直连网段,以及配置静态路由到达三层交换机上的非直连网段和配置到外网和校园网的静态路由。

路由表如各设备配置代码。

防火墙上路由使用静态路由配置方法。

五、设备安装调试

5.1、防火墙的具体配置步骤

1. 将防火墙的Console端口用一条防火墙自带的串行电缆连接到电脑的一个空余串口上。

2. 打开PIX防火电源,让系统加电初始化,然后开启与防火墙连接的主机。

3. 运行电脑Windows系统telnet到防火墙上程序。

4. 当防火墙进入系统后输入用户名和密码,进入的是防火墙特权用户模式。可以进行进一步的配置了。

5. 配置防火墙LAN口地址(主路由器与防火墙LAN接口在同一网段):

#ifconfig if1 192.168.254.62/30

#apply #save

6、配置管理主机

#adminhost add 192.168.24.15

#apply #save

7、防火墙与管理主机ping测试连通

8、打开PC机的IE浏览器,在URL栏中写入:https://192.168.254.62:1211,得到防火墙界面,可在图形化界面对防火墙进行配置,如下:

a) 配置到达内网的路由

1. Route add 192.168.0.0/16 192.168.254.61

b) 设置网络对象

1. 内网:pc_trust:192.168.0.0/16

2. 外网:pc_untrust:172.1.0.0/16

3. DMZ:dmz:10.0.0.0/8

c) 配置策略

1. pc_trust?pc_untrust:any

2. pc_trust?dmz:any

3. pc_untrust?pc_trust:ping(用于回应测试)

4. dmz?pc_trust:ping(用于回应测试)

d) 配置NAT

动态NAT的配置

192.168.0.0/16 172.1.0.0/16 172.1.1.3-172.1.1.255 if0 192.168.0.0/16 10.0.0.0/8 10.106.207.16-10.106.207.26 if2

9、防火墙命令行界面配置:

hostname "Digitalchina"

11

ifconfig media if0 auto

ifconfig if0 172.1.1.1/16

ifconfig service if0 ping

ifconfig media if1 auto

ifconfig if1 192.168.254.62/30

ifconfig service if1 ping

ifconfig media if2 auto

ifconfig if2 10.106.207.14/8

ifconfig service if2 ping

ifconfig media if3 auto

ifconfig if3 0.0.0.0/0

ifconfig keepalive-interval 0

lcdpasswdp bKvPXE0wH/olO

adminhost add 192.168.0.1

adminhost add 10.0.0.1

adminhost add 192.168.24.15

adminhost add 192.168.26.15

adminhost add 192.168.29.15

route add default 192.168.254.61

route add 192.168.24.0/24 192.168.254.61

route add 192.168.0.0/16 192.168.254.61

routex add 10.0.0.0/8 192.168.0.0/16 10.106.207.14

ddns domain ""

ddns server ""

ddns authp "" ""

zone attach untrust if0

zone attach trust if1

zone attach dmz if2

sntp period 1800

sntp timeout 10

sntp retries 3

sntp retryinterval 10

vpn pptp disable

vpn ipsecoption set 500 86400 43200 5 120 off 0

netobj addstd pc1_turst if1 192.168.0.0/16 "内部安全主机" netobj addstd pc0_unturst if0 172.1.0.0/16 "外部不安全主机" netobj addstd dmz if2 10.0.0.0/8 "次安全网络"

nat addp 192.168.0.0/16 172.1.0.0/16 172.1.1.3-172.1.1.255 if0 nat addp 192.168.0.0/16 10.0.0.0/8 10.106.207.16-10.106.207.26 if2

5.2、路由器的配置代码

12

a) 路由器40001是在核心层,配置了serial口IP及速率和以太口IP,

使用OSPF宣告直连网段,配置静态路由外网和到三层交换机的非直连网段,配置ACL使VLAN300和VLAN500中的用户在上班时间

(9:00~17:00)不允许访问 FTP服务器和 WWW服务器,但可以访问 EMail 服务器。

r40001#show run

!version 1.3.3C

service timestamps log date

service timestamps debug date

no service password-encryption

!

hostname r40001

!

interface FastEthernet0/0

ip address 192.168.254.61 255.255.255.252

no ip directed-broadcast

!

interface FastEthernet0/1

no ip address

no ip directed-broadcast

!

interface Serial0/2

ip address 192.168.254.49 255.255.255.252

no ip directed-broadcast

physical-layer speed 64000

!

interface Serial0/3

ip address 192.168.254.57 255.255.255.252

no ip directed-broadcast

ip access-group aaa in

physical-layer speed 64000

!

interface Serial1/0

ip address 192.168.254.53 255.255.255.252

no ip directed-broadcast

ip access-group aaa in

physical-layer speed 64000

!

interface Async0/0

no ip address

no ip directed-broadcast

!

router ospf 1

network 192.168.254.60 255.255.255.252 area 0

13

network 192.168.254.56 255.255.255.252 area 0

network 192.168.254.52 255.255.255.252 area 0

network 192.168.254.48 255.255.255.252 area 0

area 0 range 192.168.24.0 255.255.254.0

area 0 range 192.168.254.48 255.255.255.240

!

ip route 10.0.0.0 255.0.0.0 192.168.254.62

ip route 172.1.0.0 255.255.0.0 192.168.254.62

ip route 192.168.27.0 255.255.255.0 192.168.254.54

ip route 192.168.29.0 255.255.255.0 192.168.254.58

!

ip access-list extended aaa

deny tcp 192.168.26.0 255.255.255.0 192.168.24.0 255.255.255.0 eq www time-ra

nge on_work

deny tcp 192.168.28.0 255.255.255.0 192.168.24.0 255.255.255.0 eq ftp time-ra

nge on_work

deny tcp 192.168.28.0 255.255.255.0 192.168.24.0 255.255.255.0 eq www time-ra

nge on_work

permit tcp 192.168.26.0 255.255.255.0 192.168.24.0 255.255.255.0 eq smtp time-r

ange on_work

permit tcp 192.168.28.0 255.255.255.0 192.168.24.0 255.255.255.0 eq smtp time-r

ange on_work

deny tcp 192.168.26.0 255.255.255.0 192.168.24.0 255.255.255.0 eq ftp time-ra

nge on_work

permit ip any any

!

ip http set-wan-count 1

!

time-range on_work

periodic weekdays 09:00 to17:00

!

b) 路由器40004是在汇聚层,配置了serial口IP及速率和以太口IP,

使用OSPF宣告直连网段,配置静态路由外网和到三层交换机的非直

连网段,使用单臂路由配置二层交换机VLAN的网关,配置ACL使

VLAN100和VLAN200不能互相访问。

r40004#show run

14

Building configuration...

Current configuration:

!version 1.3.3C

service timestamps log date

service timestamps debug date

no service password-encryption

!

hostname r40004

!

interface FastEthernet0/0

no ip address

no ip directed-broadcast

!

interface FastEthernet0/0.1

ip address 192.168.24.1 255.255.255.0 no ip directed-broadcast

ip access-group 101 in

encapsulation dot1Q 100

delay 1

!

interface FastEthernet0/0.2

ip address 192.168.25.1 255.255.255.0 no ip directed-broadcast

ip access-group 102 in

encapsulation dot1Q 200

delay 1

!

interface Ethernet0/1

no ip address

no ip directed-broadcast

duplex half

!

interface Serial0/2

ip address 192.168.254.50 255.255.255.252 no ip directed-broadcast

physical-layer speed 64000

!

router ospf 1

network 192.168.254.48 255.255.255.252 area 0 network 192.168.24.0 255.255.255.0 area 0 network 192.168.25.0 255.255.255.0 area 0 !

ip route 10.0.0.0 255.0.0.0 192.168.254.49 ip route 172.1.0.0 255.255.0.0 192.168.254.49

15

ip route 192.168.27.0 255.255.255.0 192.168.254.49

ip route 192.168.29.0 255.255.255.0 192.168.254.49

!

ip access-list extended 101

deny ip 192.168.24.0 255.255.255.0 192.168.25.0 255.255.255.0 permit ip any any

!

ip access-list extended 102

deny ip 192.168.25.0 255.255.255.0 192.168.24.0 255.255.255.0 permit ip any any

!

ip http set-wan-count 1

!

c) 路由器40005是在汇聚层,配置了serial口IP及速率和以太口IP,

使用OSPF宣告直连网段,配置静态路由外网和到三层交换机的非直连网段,配置ACL使Vlan500可以访问内网所有VLAN,Vlan600既可以访问内网,又可以访问Internet。

r40005#show run

Building configuration...

Current configuration:

!version 1.3.3C

service timestamps log date

service timestamps debug date

no service password-encryption

!

hostname r40005

!

interface FastEthernet0/0

ip address 192.168.28.2 255.255.255.0

no ip directed-broadcast

ip access-group 104 in

!

interface Ethernet0/1

no ip address

no ip directed-broadcast

duplex half

!

interface Serial0/2

ip address 192.168.254.58 255.255.255.252

no ip directed-broadcast

physical-layer speed 64000

!

router ospf 1

16

network 192.168.254.56 255.255.255.252 area 0

network 192.168.28.0 255.255.255.0 area 0

!

ip route 10.0.0.0 255.0.0.0 192.168.254.57

ip route 172.1.0.0 255.255.0.0 192.168.254.57

ip route 192.168.27.0 255.255.255.0 192.168.254.57

ip route 192.168.29.0 255.255.255.0 192.168.28.1

!

ip access-list extended 104

permit ip 192.168.28.0 255.255.255.0 192.168.0.0 255.255.0.0 permit ip 192.168.29.0 255.255.255.0 any

deny ip any any

!

ip http set-wan-count 1

!

d) 路由器40006是在汇聚层,配置了serial口IP及速率和以太口IP,

使用OSPF宣告直连网段,配置静态路由外网和到三层交换机的非直连网段,配置ACL使Vlan 300和Vlan 400之间能够通信,均只能通过路由器访问校园网(10.X.X.X),而不能访问Internet。

r40006#show run

Building configuration...

Current configuration:

!

!version 1.3.3C

service timestamps log date

service timestamps debug date

no service password-encryption

!

hostname r40006

!

interface FastEthernet0/0

ip address 192.168.26.2 255.255.255.0

no ip directed-broadcast

ip access-group 103 in

!

interface Ethernet0/1

no ip address

no ip directed-broadcast

duplex half

!

interface Serial0/2

ip address 192.168.254.54 255.255.255.252

17

no ip directed-broadcast

!

router ospf 1

network 192.168.254.52 255.255.255.252 area 0

network 192.168.26.0 255.255.255.0 area 0

!

ip route 10.0.0.0 255.0.0.0 192.168.254.53

ip route 192.168.27.0 255.255.255.0 192.168.26.1

ip route 192.168.29.0 255.255.255.0 192.168.254.53

!

ip access-list extended 103

permit ip any 10.0.0.0 255.0.0.0

permit ip any 192.168.0.0 255.255.0.0

deny ip any any

!

ip http set-wan-count 1

5.3、交换机的配置代码

a) 三层交换机40007是接入层,划分了VLAN300和VLAN400,分别配置

了管理VLAN300和400的IP,配置了一条通过网关192.168.26.2的默认路由。

s40007#show run

Current configuration:

hostname s40007

!

Vlan 1

vlan 1

!

Vlan 300

vlan 300

!

Vlan 400

vlan 400

!

Interface Ethernet0/0/1

switchport access vlan 300

!

Interface Ethernet0/0/2

switchport access vlan 300

!

Interface Ethernet0/0/3

switchport access vlan 300

!

Interface Ethernet0/0/4

18

switchport access vlan 300 !

Interface Ethernet0/0/5

switchport access vlan 300 !

Interface Ethernet0/0/6

switchport access vlan 300 !

Interface Ethernet0/0/7

switchport access vlan 300 !

Interface Ethernet0/0/8

switchport access vlan 300 !

Interface Ethernet0/0/9

switchport access vlan 400 !

Interface Ethernet0/0/10

switchport access vlan 400 !

Interface Ethernet0/0/11

switchport access vlan 400 !

Interface Ethernet0/0/12

switchport access vlan 400 !

Interface Ethernet0/0/13

switchport access vlan 400 !

Interface Ethernet0/0/14

switchport access vlan 400 !

Interface Ethernet0/0/15

switchport access vlan 400 !

Interface Ethernet0/0/16

switchport access vlan 400 !

Interface Ethernet0/0/17 !

Interface Ethernet0/0/18 !

Interface Ethernet0/0/19 !

19

Interface Ethernet0/0/20

!

Interface Ethernet0/0/21

!

Interface Ethernet0/0/22

!

Interface Ethernet0/0/23

!

Interface Ethernet0/0/24

!

interface Vlan300

interface vlan 300

ip address 192.168.26.1 255.255.255.0

!

interface Vlan400

interface vlan 400

ip address 192.168.27.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 192.168.26.

b) 三层交换机40008是接入层,划分了VLAN500和VLAN600,分别配置

了管理VLAN500和600的IP,配置了一条通过网关192.168.28.2的默认路由,配置e0/0/24和e0/0/23为trunk,启动生成树。

s40008#show run

Current configuration:

hostname s40008

!

spanning-tree

spanning-tree mode stp

!

Vlan 1

vlan 1

!

Vlan 500

vlan 500

!

Vlan 600

vlan 600

!

Interface Ethernet0/0/1

switchport access vlan 500

!

Interface Ethernet0/0/2

20

switchport access vlan 500 !

Interface Ethernet0/0/3

switchport access vlan 500 !

Interface Ethernet0/0/4

switchport access vlan 500 !

Interface Ethernet0/0/5

switchport access vlan 500 !

Interface Ethernet0/0/6

switchport access vlan 500 !

Interface Ethernet0/0/7

switchport access vlan 500 !

Interface Ethernet0/0/8 switchport access vlan 5 !

Interface Ethernet0/0/9 switchport access vlan 6 !

Interface Ethernet0/0/10 switchport access vlan 6 !

Interface Ethernet0/0/11 switchport access vlan 6 !

Interface Ethernet0/0/12 switchport access vlan 6 !

Interface Ethernet0/0/13 switchport access vlan 6 !

Interface Ethernet0/0/14 switchport access vlan 6 !

Interface Ethernet0/0/15 switchport access vlan 6 !

Interface Ethernet0/0/16 switchport access vlan 6 !

21

Interface Ethernet0/0/17

!

Interface Ethernet0/0/18

!

Interface Ethernet0/0/19

!

Interface Ethernet0/0/20

!

Interface Ethernet0/0/21

!

Interface Ethernet0/0/22

!

Interface Ethernet0/0/23

switchport mode trunk

!

Interface Ethernet0/0/24

switchport mode trunk

!

interface Vlan500

interface vlan 500

ip address 192.168.28.1 255.255.255.0

!

interface Vlan600

interface vlan 600

ip address 192.168.29.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 192.168.28.2

!

c) 三层交换机40009是接入层,划分了VLAN100和VLAN200,配置

e0/0/24和e0/0/23为trunk。

s40009#show run

Current configuration:

!

hostname s40009

!

!

Vlan 1

vlan 1

!

Vlan 100

vlan 100

!

Vlan 200

22

vlan 200

!

!

Interface Ethernet0/0/1

switchport access vlan 100 !

Interface Ethernet0/0/2

switchport access vlan 100 !

Interface Ethernet0/0/3

switchport access vlan 100 !

Interface Ethernet0/0/4

switchport access vlan 100 !

Interface Ethernet0/0/5

switchport access vlan 100 !

Interface Ethernet0/0/6

switchport access vlan 100 !

Interface Ethernet0/0/7

switchport access vlan 100 !

Interface Ethernet0/0/8

switchport access vlan 100 !

Interface Ethernet0/0/9

switchport access vlan 200 !

Interface Ethernet0/0/10

switchport access vlan 200 !

Interface Ethernet0/0/11

switchport access vlan 200 !

Interface Ethernet0/0/12

switchport access vlan 200 !

Interface Ethernet0/0/13

switchport access vlan 200 !

Interface Ethernet0/0/14

switchport access vlan 200 23

!

Interface Ethernet0/0/15

switchport access vlan 200

!

Interface Ethernet0/0/16

switchport access vlan 200

Interface Ethernet0/0/17

!

Interface Ethernet0/0/18

!

Interface Ethernet0/0/19

Interface Ethernet0/0/20

Interface Ethernet0/0/21

Interface Ethernet0/0/22

Interface Ethernet0/0/23

Interface Ethernet0/0/24

switchport mode trunk

!

d) 三层交换机40010是接入层,划分了VLAN500和VLAN600,配置e0/0/24

和e0/0/23为trunk,启动生成树协议。

s40010#show run

Current configuration:

hostname s40010

!

spanning-tree

spanning-tree mode stp

!

Vlan 1

vlan 1

!

Vlan 500

vlan 500

!

Vlan 600

vlan 600

!

Interface Ethernet0/0/1

switchport access vlan 500

!

Interface Ethernet0/0/2

switchport access vlan 500

Interface Ethernet0/0/3

switchport access vlan 500

24

!

Interface Ethernet0/0/4 switchport access vlan 500 !

Interface Ethernet0/0/5 switchport access vlan 500 !

Interface Ethernet0/0/6 switchport access vlan 500 !

Interface Ethernet0/0/7 switchport access vlan 500 !

Interface Ethernet0/0/8 switchport access vlan 500 !

Interface Ethernet0/0/9 switchport access vlan 600 !

Interface Ethernet0/0/10 switchport access vlan 600 !

Interface Ethernet0/0/11 switchport access vlan 600 !

Interface Ethernet0/0/12 switchport access vlan 600 !

Interface Ethernet0/0/13

switchport access vlan 600 !

Interface Ethernet0/0/14

switchport access vlan 600 Interface Ethernet0/0/15

switchport access vlan 600 Interface Ethernet0/0/16

switchport access vlan 600 Interface Ethernet0/0/17 Interface Ethernet0/0/18 Interface Ethernet0/0/19 !

Interface Ethernet0/0/20 !

Interface Ethernet0/0/21 25

!

Interface Ethernet0/0/22

!

Interface Ethernet0/0/23

switchport mode trunk

!

Interface Ethernet0/0/24

switchport mode trunk

六、设计小结

本次课程设计主要是综合运用所学的计算机网络基础理论知识,结合实际网络设备,解决在设计、安装、调试网络中所遇到的问题,从而使基础理论知识得到巩固和加深。学习网络设计中的一般设计过程和方法,熟悉并掌握运用二层交换机、三层交换机、路由器和防火墙的配置技术。掌握组建计算机网络工程的基本技术,特别是网络规划、交换机路由器等网络设备的基本功能与选型以及网络应用服务器的基本配置,丰富自己的应用能力和动手实践能力,为以后从事网络工程方面的工作做了一个很好的铺垫。

但是,通过本次课程设计也暴露了我的很多问题,在动手能力方面有欠缺,有时候粗心大意,有些命令掌握的不够熟练,以致使走了很多弯路。在图书馆查书和同学的帮助下逐步解决了一些,但是还有不足之处有待今后继续努力!

26