MBTI职业性格测试-报告

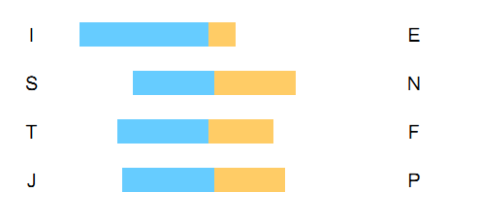

您的MBTI类型是:ISTJ

主要特征

1、非常注重外部的具体事物,并喜欢单独地思考这些问题。喜欢先充分收集 各种信息,然后根据这些信息去综合考虑当前实际问题的解决方法,而不是直 接从理论出发,运用理论去解决问题。

因此,具有下列特点:

* 务实、敏感和实事求是

* 有条不紊

2、依靠理智的思考来做出决定,采取客观的、合乎逻辑的步骤,不会感情用 事。从整体全局来把握事件,而不是片面地把握事物的一个方面。 因此多倾向于:

* 逻辑性和分析性

* 独立性

* 讲道理

* 做事有计划

3、通过自己的经验和知识及逻辑分析,提出自己的观点,并把这样得来的观 点看做标准,坚信它的真实性。只有在事实证据证明某种其它方法会带来更好 的结果时,才会相信新的观点。

给他人的印象

当满意自己在交往中的地位时,是喜欢交际的。但是,除了亲近的朋友之外, 一般不向外人坦露自己宝贵的观察结果和知识经验。别人能明白你的标准和见 解,能体会到你对事件安排的期望,但却可能不能体会你的幽默感和独特性。

人们会感到,你可能难以明了与你的感觉颇不相同的其他人的实际需要, 但是,一旦你觉悟到某些事情对你所关心的人至关重要时,你就会承认这种需 要,转而慷慨大度地去满足这种需要,即使你仍然认为这种需要不可理解。

他人一般认为你:

* 平静、谨慎、严肃

* 始终如一、有条不紊

* 珍视传统

发展中需要注意的方面:

1、需要注意发展逻辑思考能力和对具体问题的洞察能力。

如果没有充分发展自己的逻辑思考力,可能没有可靠的方法来分析自己所面 对的事物,而会用记忆中的经验为依据做判断。

如果没有发展自己对现实的洞察力,可能仓促做出判断,直接采取行动而不 考虑新的信息。

2、当找不到机会运用自己的才能并使自己的贡献得到赏识,往往会感到沮丧 并可能:

* 变得恪守时间、时刻表和各种程序,而“照章办事”

* 对别人挑剔

* 发现难以依靠、委托任何人去干好工作

3、有时会忽视理论的总结和应用,忽视他人的情感,则可能:

* 看不到解决某个实际问题的现实的、权宜的决策所带来的后期影响 * 过分理智,注重逻辑而不考虑对他人情感的影响

* 对别人有关怜惜和友善的要求不能做出适当的满足

4、在感到压力很大的时候,可能无法运用其惯常的沉静和理智作出判断,而 陷于“大难临头”的境地,会为自己或别人做许多消极的可能性考虑。 总评

总的来说,常常表现为注重外在具体事物间的关系,不喜欢对事物做抽象 的理论总结,对家庭、工作有强烈的责任心,喜欢单独工作,能以持久的精力 工 作,按时按要求地完成任务。差不多总是不畏艰难地完成视为必要的事情 ,但拒绝继续做自己所不理解的任何事情。一般偏爱单独工作,并且愿意对该 工作的结果负 责,然而为了做好工作,需要大家明确分工时,你也能完成指 派的任务,并觉得与大家一起工作也很舒畅。可能忽视理论的总结和应用,忽 视他人的情感,需要注意 发展逻辑思考能力和对具体问题的洞察能力。

第二篇:安全性测试报告

安全性测试报告

123012011112 陈星

1、Sql注入:后台身份验证绕过漏洞

验证绕过漏洞就是'or'='or'后台绕过漏洞,利用的就是AND和OR的运算规则,从而造成后台脚本逻辑性错误

例如管理员的账号密码都是admin,那么再比如后台的数据库查询语句是

user=request("user")

passwd=request("passwd")

sql='select admin from adminbate where user='&'''&user&'''&' and passwd='&'''&passwd&'''

那么我使用'or 'a'='a来做用户名密码的话,那么查询就变成了

select admin from adminbate where user=''or 'a'='a' and passwd=''or 'a'='a'

这样的话,根据运算规则,这里一共有4个查询语句,那么查询结果就是 假or真and假or真,先算and 再算or,最终结果为真,这样就可以进到后台了

这种漏洞存在必须要有2个条件,第一个:在后台验证代码上,账号密码的查询是要同一条查询语句,也就是类似

sql="select * from admin where username='"&username&'&"passwd='"&passwd&'

如果一旦账号密码是分开查询的,先查帐号,再查密码,这样的话就没有办法了。

第二就是要看密码加不加密,一旦被MD5加密或者其他加密方式加密的,那就要看第一种条件有没有可以,没有达到第一种条件的话,那就没有戏了

2、跨站脚本攻击

XSS跨站脚本攻击一直都被认为是客户端Web安全中最主流的攻击方式。因为Web环境的复杂性以及XSS跨站脚本攻击的多变性,使得该类型攻击很难彻底解决。跨站脚本攻击是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用户造成影响的HTML代码,从而盗取用户资料、利用用户身份进行某种动作或者对访问者进行病毒侵害的一种攻击方式。

3、 文件上传测试。网站用户可以上传自己的头像,上传图片格式的文件可以成功,非图片就不会成功上传。

4、 系统权限测试。

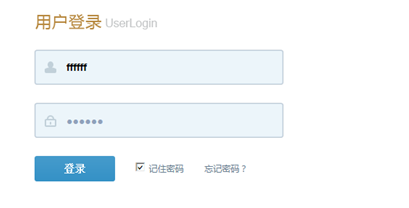

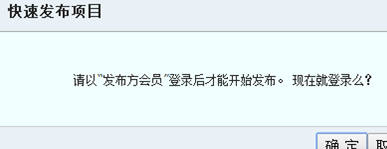

用商家或学生用户账户密码,无法登陆管理员管理后台。学生和未登陆用户不能发布招收兼职的信息,商家用户登陆才能发布此信息。不同用户拥有不同的权限。

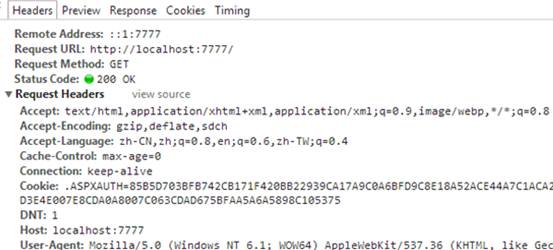

5、Cookie安全性测试。

从浏览器正提取Cookie。

HTTP Cookie不会给机器带来任何伤害,比如从硬盘中获取数据、取得E-mail地址、或窃取某些私人的敏感信息等。实际上,Java与JavaScript早期的运行版本存在这方面的缺陷,但这些安全方面漏洞的绝大部分已经被堵塞了。可执行属性是储存于一个文件中的程序代码执行其功能的必要条件,而Cookies是以标准文本文件形式储存的,因此不会传递任何病毒,所以从普通用户意义上讲,Cookie本身是安全可靠的。

但是,随着互联网的迅速发展,网上服务功能的进一步开发和完善,利用网络传递的资料信息愈来愈重要,有时涉及到个人的隐私。因此关于Cookies的一个值得关心的问题并不是Cookies对你的机器能做些什么,而是它能存储些什么信息或传递什么信息到链接的服务器。HTTP Cookies可以被用来跟踪网上冲浪者访问过的特定站点,尽管站点的跟踪不用Cookies也容易实现,不过利用Cookies使跟踪到的数据更加坚固可靠些。由于一个Cookie是Web服务器放置在你的机器上的、并可以重新获取你的档案的唯一的标识符,因此Web站点管理员可以利用Cookies建立关于用户及其浏览特征的详细档案资料。当用户登录到一个Web站点后,在任一设置了Cookies的网页上的点击操作信息都会被加到该档案中。档案中的这些信息暂时主要用于站点的设计维护,但除站点管理员外并不否认被别人窃取的可能,假如这些Cookies持有者们把一个用户身份链接到他们的Cookie ID,利用这些档案资料就可以确认用户的名字及地址。此外某些高级的Web站点实际上采用了HTTP Cookies的注册鉴定方式。当用户在站点注册或请求信息时,经常输入确认他们身份的登记口令、E-mail地址或邮政地址到Web页面的窗体中,窗体从Web页面收集用户信息并提交给站点服务器,服务器利用Cookies持久地保存信息,并将其放置在用户机上,等待以后的访问。这些Cookies内嵌于HTML信息中,并在用户机与站点服务器间来回传递,如果用户的注册信息未曾加密,将是危险的。因此许多人认为Cookie的存在对个人隐私是一种潜在的威胁。