神木县教育科学微型课题

开题报告

课题编号: Smwx14122

课题名称:小学数学作业布置与批改方式优化研究

主 持 人: 张侯军

所在单位: 神木县第五小学

填表日期: 20##年5月

神木县教育科学规划领导小组办公室

20##年制

第二篇:开题报告相关材料

毕业设计(论文)

相关材料

题 目 教学辅助软件设计 专 业 计算机科学与技术 班 级 06级一班 学 生 指导教师 鲁 云 平

重庆交通大学

20xx年

目 录

第一部分: 毕业设计任务书 第二部分:

第三部分:

第四部分: 开 题 文 献 外 文 报 告 综 述 翻 译

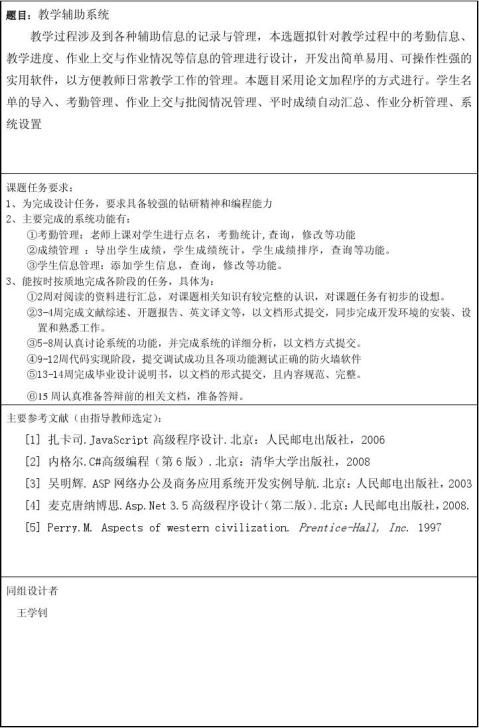

毕业设计(论文)任务书

题 目 教学辅助软件设计

(任务起止日期 2010 年 3 月 10 日~ 20xx年 6 月 15 日)

学生姓名 吴政 学 号 06060125 指导教师 鲁云平 教研室主任 院 领 导

注:1. 此任务书应由指导教师填写。

2. 此任务书最迟必须在毕业设计开始前一周下达给学生。

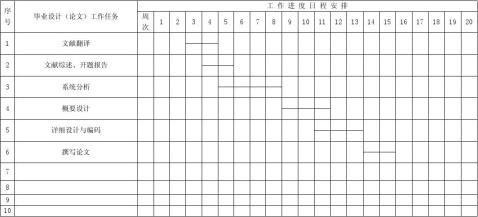

学生完成毕业设计(论文)工作进度计划表

注:1. 此表由指导教师填写;

2. 此表每个学生一份,作为毕业设计(论文)检查工作进度之依据; 3. 进度安排请用“—”在相应位置画出。

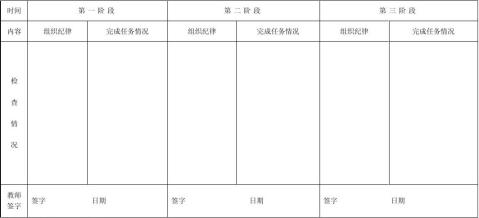

毕业设计(论文)阶段工作情况检查表

注:1. 此表应由教师认真填写;

2. “组织纪律”一栏根据学生具体执行情况如实填写;

3. “完成任务情况”一栏按学生是否按进度保质保量完成任务的情况填写;

4. 对违纪和不能按时完成任务者,指导教师可根据情节轻重对该生提出警告或不能参加答辩的建议。

毕业设计(论文)

开题报告

题 目 教学辅助软件设计 专 业 计算机科学与技术 班 级 06级1班 学 号 06060125 学 生 吴 政 指导教师 鲁 云 平

重庆交通大学

20xx年

一、 选题目的的理论价值和现实意义

21世纪是知识经济迅猛发展的时代,随着我国科教兴国战略的进一步实施,高等教育事业也更加蓬勃发展。信息化正以其特有的形式改变着我国经济、科技和社会发展的走向,推动人们自身思维方式和行为模式的创新。随着计算机技术的不断发展和普及,采用计算机进行信息管理,提高管理工作的效率和水平已成为一种非常有效的手段和途经。

教学管理系统是高校信息系统建设的重要组成部分,是提高教学管理质量和效益的重要环节,是实现教育管理现代化的重要手段。随着高校招生规模的逐年扩大、教学与实习点的拓展、教学专业与层次的增加,教务信息管理的数据量呈几何级数增长,也对分院的教务、学籍、日常等管理工作提出了更高的要求,原来手工操作的教务管理模式或者基于小型数据库的教务管理系统已难以适应高校发展的要求。为了提高教务管理工作的质量、效率和水平,建立一个高效的、人性化的、智能化的教学管理系统显得非常必要。

二、 本课题在国内外的研究状况及发展趋势

教学管理系统是给高校的学生课程、成绩的管理提供通过网络管理的系统,给学生、教师和学校的管理人员都提供了方便。此系统中的角色分为3种,即系统管理员、学生和教师。系统管理员登录系统可以对系统进行管理,主要是对学生、教师、课程和班级的基本信息的维护;学生则主要是选课和个人信息管理;教师则是选择学生和给学生打分。

目前国内外各类高校应用的管理信息系统各式各样,按照不同的方式可以分为:

结构形式分为:浏览器/服务器(B/S)和客户端/服务器(C/S)以及两者结合的结构形式。

系统使用的范围分为:单个部门使用、局域网部门间联合使用、整个校园intranet使用以及整个Internet上使用等。

此外按照系统开发主体面向对象又分为:通用信息管理系统和针对特定单位的专用管理信息系统。

目前各个高校的管理信息管理系统无论在功能,层次、使用范围上都存在很

大差异,但是使用情况良好以及性能优异的高校管理信息系统都具有以下特点:

1、系统界面的特点:

界面直观,操作简单;界面友好而且使用方便,做到了尽量使用户的数据输入最少;具有人机亲和力,做到了输入画面尽可能接近实际;

界面保持一致,让用户始终用同一种方式思考与操作;界面应该使用户随时能够掌握任务的进展情况;

界面具有较强的容错功能,避免因为误操作、按键连击等可能导致的数据误录。

2、系统功能的特点:

具有良好的可移植性和可扩充性。可移植性指垂直扩展和水平扩展能力,垂直扩展要求新平台能够支持低版本的平台,以保证用户以前的投资和系统;水平扩展要求满足硬件上的扩展,支持从单CPU模式转换成多CPU并行机模式.为以后特定的高校管理信息系统日后的扩充与完善,奠定一个良好的技术基础;

系统具有较完善的决策支持功能,为学校各级领导制定教育方案及发展规划提供正确的决策支持;

界面具有较强纠错功能,对于用户输入的数据,系统要进行严格的数据检验,尽可能减少人为的操作错误;系统在重大的、不可恢复的操作(如:删除,统计等)之前有提示信息,以减少误操作;

系统具有完善的,可靠度高的安全控制机制和数据保密性,提供包括数据备份、恢复、错误数据的更正及一些基本数据变化后其他相关数据的修改等系统维护工作;

系统具有较强的并行处理能力和并发控制功能(其中并发控制对于分布式数据库是必不可少的);

系统具有较高的性价比。

界面具有较强的容错功能,避免因为误操作、按键连击等可能导致的数据误录。

三、研究重点

1、页面模块化

该系统把页面中一些常用的部分集成为模块,例如页面的头和尾部,这样设计新的页面时如果有重复出现的部分,只需要拿现成的模块来组装就可以了

2、先进性

系统的技术设计采用集中式数据存放、分布式处理的结构体系,整套系统有数据库服务器、Web服务器、客户端管理程序通过Internet网络连接而成,网络结构简单清晰,系统数据实时更新,可靠性、准确性高。充分利用了N层分布式应用系统中组件事物服务器的特点,由组件事物服务器多线程处理数据业务流程,简化网络流量。

3、易维护性

本系统通过应用服务器完成学生、教师等信息的维护,所以,系统升级只需要在服务器端完成,大大的简化系统的维护与更新。

拟解决的主要问题:

1、动态实现系统结构的组织.

2、设置用户权限,使系统的安全性得到保证

3、可视化编辑,操作简单,使用方便,对人员技术要求低,系统成本低, 系统改版容易,扩展能力强,便于信息的深加工利用。

四、主要参考文献

[1] 陈明.软件工程实用教程.北京:电子工业出版社,2004

[2] 扎卡司.JavaScript 高级程序设计——图灵程序设计丛书.北京:人民邮电出版社,2006

[3] 内格尔.C#高级编程(第6版).北京:清华大学出版社,2008

[4] 马骏.C#网络应用高级编程.北京:人民邮电出版社 ,2006

[5] 盖天宇,孙明丽.ASP数据库系统开发案例精选.北京:清华大学出版社,2006

[6] 吴明辉,窦亮. ASP网络办公及商务应用系统开发实例导航.北京:人民邮电出版社,2003

[7] 麦克唐纳博思工作室.Asp.Net 3.5高级程序设计(第二版).北京:人民邮电出版社,2008.

[8] 本-甘,科勒,萨卡.SQL Several 2005 技术内幕T-SQL查询.北京:电子出版社,2008

[9] 维埃拉.SQL Several 2005高级程序设计.北京:人民邮电出版社,2008

[10] 施伟伟,王敬栋.ASP.NET 2.0数据库通用模块开发与系统移植.北京:清华

大学出版社,2007

[11] Perry.M. Aspects of western civilization. Prentice-Hall, Inc. 1997

[12] James D. Wilson. The information management system[EB/OL]. 2007

五、指导教师意见

六、学院毕业设计(论文)指导小组意见

指导教师: 负责人:

毕业设计(论文)

文献综述

题 目 教学辅助软件设计 专 业 计算机科学与技术

班 级

学 号 06060125

学 生

指导教师 鲁 云 平

外文出处附 件 1.外文资料翻译译文;2.外文原文

重庆交通大学

20xx年

利用ASP.NET的内置功能抵御WEB的攻击

用ASP.NET在开发WEB应用程序的时候,我们需要的可能是一些有关如何在ASP.NET 应用程序中实现安全性的实际建议。但是我们可以说,没有任何开发平(包括ASP.NET在内)能够保证一旦采用了该平台,您就能够编写百分百安全的代码。好消息是,就 ASP.NET 来说,ASP.NET集成了一些便于使用的内置防御屏障。

光是应用所有这些功能并不足以保护 Web 应用程序,使其免受任何可能和可预见的攻击。但是,如果与其他防御技巧和安全策略相结合,内置的 ASP.NET 功能将可以构成一个强大的工具包,有助于确保应用程序在安全的环境中运行。

Web 安全性是各种因素的总和,是一种范围远超单个应用程序的策略的结果,这种策略涉及数据库管理、网路配置、社会工程等。

本文的目的在于说明 ASP.NET 开发人员为了将安全标准保持到合理的高度,所应始终坚持的做法。这也就是安全性最主要的内容:保持警惕,永不完全放松,让坏人越来越难以发起黑客攻击。

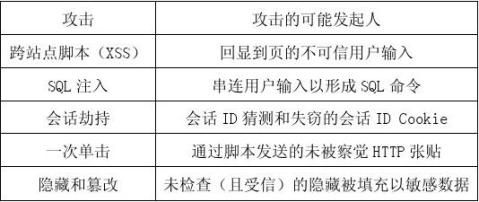

表1为从网上搜集整理的 Web 攻击类型,以及应用程序中可能导致这些攻击得手的缺陷。

如您所看到的,只有可以通过开发人员、架构师和管理员的共同努力,才可以产生安全的应用程序。请不要假定您能够以其他方式达到同样目的。

编写 ASP.NET 应用程序时,您并不是独自面对黑客大军:唯一的武器是通过自己的大脑、技能和手指键入的代码行。ASP.NET都会施加援手,它们具有一些特定的功能,可以自动提高防御以上列出的某些威胁的屏障。下面我们对它们进行详细的检视。

15

1) ViewStateUserKey

从 ASP.NET 1.1 开始引入,ViewStateUserKey 是 Page 类的一个字符串属性,只有很少数开发人员真正熟悉该属性。为什么呢?让我们看看文档中是怎么说的:在与当前页相关联的视图状态变量中将一个标识符分配给单个用户。

该属性有助于防止一次单击攻击,因为它提供了附加的输入以创建防止视图状态被篡改的哈希值。一次单击攻击包括将恶意的 HTTP 表单张贴到已知的、易受攻击的 Web 站点。之所以称为“一次单击”,是因为它通常是以受害者不经意的单击通过电子邮件发送的或者在拥挤的论坛中浏览时发现的诱惑性链接而开始的。通过点击该链接,用户无意中触发了一个远程进程,最终导致将恶意的 <form> 提交到一个站点。大家都坦白些吧:您真能告诉我,您从未因为好奇而单击过“点我”这样的链接吗?显然,并没有什么糟糕的事情发生在您身上。让我们假定的确是这样的;您能说 Web 社区中的所有其他人都幸免于难了吗?

2) 数据库角度

SQL 注入是另一种广为人知的攻击类型,它利用的是使用未筛选的用户输入来形成数据库命令的应用程序。如果应用程序兴高采烈地使用用户键入表单域中的内容来创建 SQL 命令字符串,就会将您暴露在这一风险下:恶意用户只需访问该页并输入欺诈参数,就可以修改查询的性质。要阻止 SQL 注入攻击,有许多方法。以下介绍最常见的技巧:

? 确保用户输入属于适当的类型,并遵循预期的模式(邮政编码、身份证号,电子邮件等)。如果预期来自文本框的数字,请在用户输入无法转换为数字的内容时阻止该请求。

? 使用 SQL Server 权限来限制各个用户可以对数据库执行的操作。例如,您可能需要禁用 xp_cmdshell 或者将该操作的权限仅限于管理员。

? 使用参数化的查询,使用存储过程更好。

? 如果使用存储过程,可以显著降低发生这种攻击的可能性。实际上,有了存储过程,您就无需动态地撰写 SQL 字符串。此外,SQL Server 中将验证所有参数是否具有指定的类型。虽然光是这些并不是百分百安全的技巧,但是加上验证的话,将足以提高安全性。

? 使用尽可能少的权限运行,永远不以“sa”身份执行代码,不通过字符串串连来生成语句,不回显数据库错误。

更为重要的是,应确保只有经过授权的用户才能够执行可能具有严重后果的操作,如删除表。这要求认真仔细地设计应用程序的中间层。好的技巧(不光是为了安全性)应把焦点集中在角色上。应当将用户分组为各种角色,并为各个角色定义一个包含一组最少的权限的帐户。

3) 隐藏域

在传统的 ASP 中,隐藏域是唯一一种在请求之间保持数据的方法。您需要在下一个请 16

求中检索的任何数据都被打包到隐藏的 <input> 域中,并执行回程。如果有人在客户端上修改了该域中存储的值,会怎样?只要文本是明文的,服务器端环境就无法测知这一情况。ASP.NET 中,页和各个控件的 ViewState 属性有两个用途。一方面,ViewState 是跨请求保持状态的方法;另一方面,ViewState 使您能够在受保护的、不易篡改的隐藏域中存储自定义值。

如果隐藏域为读/写域,即预期客户端会写入它,没什么办法能够完全制止黑客攻击。您可以尝试哈希或者加密该文本,但这并不能让您合理地确信不会遭受黑客攻击。此时,最好的防御就是让隐藏域包含惰性和无害的信息。

4) 总结

除了上述以外,ASP.NET的安全机制还设计到了Cookie身份验证、会话劫持等领域。有人怀疑 Web 可能是所有运行时环境中敌意最盛的吗?根源在于谁都可以访问 Web 站点,并尝试向它传递好的或坏的数据。但是,创建不接受用户输入的 Web 应用程序,又有什么意义呢?

ASP.NET 应用程序与其他 Web 应用程序相较,既不更易受攻击,也不更安全。安全性和漏洞同样根植于编码实践、实际经验和团队合作。如果网络不安全,那么任何应用程序都不安全;类似地,无论网络如何安全,管理如何精良,如果应用程序存在缺陷,攻击者总是能够得手,安全性成为了WEB开发必须考虑的因素,研究生培养管理信息系统也不例外。 主要参考文献

[1] 孔璐等. 数据库基础与应用[M]. 北京: 国防工业出版社,2006

[2] 王庆育. 软件工程[M]. 北京: 清华大学出版社,2004

[3] 萨师煊、王珊. 数据库系统概论(第二版)[M]. 北京:高等教育出版社,2001

[4] (美)考夫曼,(美)唐格勒西纳姆. ASP.NET 2.0数据库入门经典(第4版)[M],肖奕 译.

北京: 清华大学出版社,2006

[5] 施燕妹 陈培 陈发吉等. C#语言程序设计教程[M]. 北京: 中国水利水电出版社,2005

[6] Michael Mahemoff. Ajax Design Patterns. United StatesO'Reilly Media Inc, 2006

[7] Matthew MacDonald. Beginning ASP.NET 2.0 in C# 2005 From Novice to Professional

Springer-Verlag. New York:O'Reilly Media Inc,2006

[8] 李勇平 陈峰波. ASP.NET --C#篇[M]. 北京: 基础教程清华大学出版社,2006

[9] 史济民等. 软件工程――原理,方法与应用[M]. 北京: 高教出版社,2003

[10]白尚旺. PowerDesigner数据库建模技术[M]. 西安: 西安电子科大,2006

[11](美)伊夫杰等. ASP.NET 2.0高级编程(第4版)[M],李敏波 译. 北京: 清华大学出

版社,2006

17

毕业设计(论文)

外文翻译

题 目 教学辅助软件设计 专 业 计算机科学与技术

班 级 06级1班

学 号 06060125

学 生 吴 政

指导教师 鲁 云 平

重庆交通大学

20xx年

18

附件1:外文资料翻译译文

Internet的历史

起源——ARPAnet

Internet是被美国政府作为一项工程进行开发的。这项工程的目的,是为了建立远距离之间点与点的通信,以便处理国家军事范围内的紧急事件,例如核战争。这项工程被命名为ARPAnet,它就是Internet的前身。建立此工程的主要应用对象就是军事通讯,那些负责ARPAnet的工程师们当时也没有想到它将成为“Internet”。

根据定义,一个“Internet”应该由四或者更多的计算机连接起来的网络。 ARPAnet是通过一种叫TCP/IP的协议实现连网工作的。此协议最基础的工作原理是:如果信息在网络中的一条路径发送失败,那么它将找到其他路径进行发送,就好象建立一种语言以便一台计算机与其他计算机“交谈”一样,但不注意它是PC,或是Macintosh。

到了20世纪80年代,ARPAnet已经开始变成目前更为有名的Internet了,它拥有200台在线主机。国防部很满意ARPAnets的成果,于是决定全力将它培养为能够联系很多军事主机,资源共享的服务网络。到了19xx年,它就已经超过1000台主机在线了。

在19xx年ARPAnet关闭了,但仅仅是建立它的机构关闭了,而网络继续存在与超过1000台的主机之间。由于使用NSF连接失败,ARPAnet才被关闭。NSF是将5个国家范围内的超级计算机连入ARPAnet。

随着NSF的建立,新的高速的传输介质被成功的使用,在19xx年,用户能通过56k的电话线上网。在那个时候有28,174台主机连入Internet。到了19xx年有80,000台主机连入Internet。到19xx年末,就有290,000台主机连入了。

另外还有其他网络被建立,并支持用户以惊人的数量接入。于19xx年正式建立。

现状——Internet

如今,Internet已经成为人类历史上最先进技术的一种。每个人都想“上网”去体验一下Internet中的信息财富。成千上百的人都用Internet。预计,到了20xx年世界上的每个人,都将拥有Internet接入。Internet已经真正成为我们这个年代生活的一部分。由于计算机技术和网络技术每天都在改变,我们很难想象

Internet下一步将发展成什么样子。

工作原理:

现在,人们用Internet是一件很平常的事。他们通过Internet进行购物、玩游戏、聊天等娱乐活动。

Internet不仅仅是一件事物。Internet也会崩溃。它的工作原理如同电话通信系统,只不过没有专门的Internet公司来经营Internet。

Internet是成千上万台计算机互相连接的集合。Internet就像是办公网络一样,不同的是,它有成千上万台计算机相连接。

其中最主要的是Internet是如何进行通信的。位于Houston的一台计算机是如何通过浏览网页而能与位于Tokyo的计算机进行数据通信的呢?

Internet信息,拥有信息的计算机连接到Internet,是基于语言。这种语言叫做TCP/IP。TCP/IP建立了一种语言,能使计算机在Internet系统中传送数据。

但是TCP/IP的取得也必须具备两台电脑之间的物理连接。当然也未必都是这样。但也必须存在一根网络线将主机与Internet连接起来,但做到这样,还是不可能与Internet连接的。

物理连接要求通过MODEM,电话线和其他类似MODEM的连接(如DSL)来建立。计算机上的MODEM通过已建立的通信线进行收发数据,通信线可以是电话线或是数据线。事实上计算机之间建立连接的硬核被成为路由器。

路由器就是计算机中进行信息交互的管理器。

为了更好的对它说明,让我们来看看一台标准的计算机是怎样浏览网页的?

1、用户计算机拨号进入ISP。而此ISP可能还要连接入其他ISP,或是直接进入Internet主干。

2、用户打开网页浏览器如NETSCAPE或是IE。

3、接下来是进入Internet的棘手部分。首先,用户计算机相路由器发出请求。路由器是一种高速高效的计算机运行的专门软件。世界上所有路由的连接便形成了Internet的主干,在这里传送Internet上的所有数据。目前主干网上的处理速度为每秒几千兆字节。这样的速度分配到一只MODEM上,就好比太阳光的热量分配到一块冰上的热量一样。

4、路由器发送或接受数据。它将一小段数据分别打包,形成数据报,就像包裹一样。因此,当请求网页浏览是,就用TCP/IP协议告诉路由器如何处理这些数 1

据,将这些数据发送去哪里,用户主要想去哪里。

5、路由器将这些数据报发送给其他的路由器,最终转到目标主机上。就像传耳语的游戏一样(当然,只有完整的信息才能被传送)。

6、当信息到达目标网页的服务器是,服务器就开始将网页信息发送回去。一台网页服务器,就是网页存储所在的计算机,它能对网页进行编辑,并将它发送给用户。网页被分成数据报,通过路由器,最终到达用户计算机,这样,用户就能浏览网页了。数据报中含有相关的数据以及一些必须的信息让路由器或其他计算机知道如何将数据报按正确的顺序重新组装成原始的数据段。

有了成千上万的网页和成千上万的用户,对于初学者来说使用Internet将不再那么容易,尤其是那些不太精通电脑的人。接下来,你将能找到一些上网的小技巧和使用Internet主要服务的帮助。

在你打开网页之前,你必须有一个网页浏览器用于浏览网页。大部分网络服务商都会给用户提供一个网络浏览器。当你在浏览网页时,其实就是在使用浏览器。目前使用最广泛的网页浏览器是Netscape和MSIE。Netscape能自动连接到,MSIE能自动连接。

接下来你就必须熟悉如何使用网页。网页是超链接、图片、文本、表格、按钮以及多媒体的集合。只需点击网页提供的连接或是按照网页的步骤(比如,如果你需要用网页中的一张表,旁边就会有使用这张表的帮助)做,你就可以进行网上冲浪了。基本上,网页中的每个元素都可以自我移植。

“哦,不!又是404出错!‘不能找到相关网页’”这是上网初学者中很普通的言论。

有时网站也会出错。当然网站的错误跟用户的操作没有关系。

404出错意思是你想找的那个网页不存在。这有可能是因为网站仍在建设中,页面还没有被创建,或者是因为网站的制作者正在对页面进行修改。当出现404出错时,除了对网站管理发电子邮件,告诉他/她关于出错的问题,就别无他法了。

Javascript出错是由于网站中的Javascript的程序代码出错造成的。并非所有的网页都使用Javascript,但有很多是用Javascript的。Javascript不同于JAVA,目前大部分浏览器都支持Javascript。如果你现在用的是旧版的网页浏览器,那么就有可能出现Javascript出错,那是因为你的浏览器的版本低于站点使用的Javascript版本。所以,你应该为你的浏览器升级到新的版本。

2

电子邮件即电子方式的邮件。电子邮件能使人们互相收发信件,甚至是文件和图片。

要使用电子邮件,那你就必须拥有一个电子邮件客户端,它就像是邮递员,为你收发电子邮件。

其次,你必须有一个电子邮件帐户。大部分网络服务供应商都会提供给用户一个免费的电子邮件帐户。有的网站也提供免费的电子邮箱,如Hotmail和Geocities。

配置好电子邮件客户端,包括POP3和SMTP服务器地址(电子邮件供应商会给你相关信息)之后,你就可以准备收邮件了。

附件是与信一起发过来的文件,如果有人发给你带有附件的邮件,但你不知道他是谁,就不要打开那个附件。它有可能是病毒或是其他恶意的程序。用户不会通过阅读邮件而被传染病毒,你不得不运行杀毒软件来防止病毒感染。

签名是很多电子邮件程序的一个特征。签名加在邮件的末尾。你可以将生动的文本,你职业信息或是其他你喜欢的东西作为签名。

设想在国际互联网中的电脑就像海中的岛屿。那么海洋中就充满了数百万的岛屿。这就是国际互联网。设想岛与岛之间是通过发送和接收船只来联络的。那么岛屿就有接收和发送船只的港口。

在国际互联网中的电脑有被叫做“港口”的端口。端口只是一个象征性的对象,它使得电脑能在网络(或是国际互联网)上运转。这种方法与上面提到的“岛屿、海洋”形象论类似。

远程登陆涉及到在服务器上直接用文本连接来使用端口。

几乎每种互联网活动,如访问网页、聊天、以及发电子邮件都是依托远程登陆来实现的。

远程登陆需要一个远程登陆客户服务器。远程登陆程序兼容于Windows系统,所以Windows用户可以通过在对话窗口键入telnet(不加's)来接入远程登陆软件。Linux系统则将它创建在命令行里:键入telnet。用于Macintosh的普通远程登陆程序是NCSA远程登陆软件。

任何一个服务软件(网页端口监督程序,聊天端口监督程序)都可以通过远程登陆被接入,即使这些软件不经常以这种方法被接入。

举例来说,直接与邮件服务器连接并通过与邮件服务软件交流来校对你的邮件是可能的,但用电子邮件客户服务器却更简单(当然如此)。

3

世界各地有数百万的网页,那么你如何知道哪个网页的地址是你需要的呢? 搜索工具能节约时间。搜索工具是一个非常庞大的网站,它使你能够搜寻它自有的网站数据库。

举例来说,如果你要找关于“狗”的网站,你可以搜索“狗”或“狗的信息”。这里有一些搜索引擎:

1. Altavista (http://www.) - Web spider & Indexed

2. Yahoo () - Web spider & Indexed Collection

3. Excite () - Web spider & Indexed

4. Lycos () - Web spider & Indexed

5. Metasearch () - Multiple search

网络蜘蛛是一种搜索引擎使用的程序,它随着可能找到的任何链接从一个网页到另一个网页。

这意味着只要它自己的时间和速度允许,搜索引擎就能尽可能多地在网络上逐字搜寻信息。编入索引的收集使用手动附加链接。比如雅虎网站。你可以点击“电脑和网络”,再点击“硬件”,然后点击“猫”(调制解调器)等等。那么通过分类的过程,与你要的类别相关的网站就找到了。

Metasearch 同时搜索许多搜索引擎,从十个引擎中找出最上面的搜索结果,使得搜索变得有效很多。一旦你能够使用搜索引擎,你就能有效的找到你要的网页。伴随着网络系统和多用户系统时代的来临,安全总是系统开发和系统操作人员考虑的问题。

从美国电报电话公司和它的电话网组建开始,黑客已为许多人所知。黑客就是一直寻找途径侵入系统的人。这过去不是一个大问题,因为网络系统对于那些能够提供必要的电脑安全措施的大型法人公司和政府的电脑来说是有限的。

现今最大的问题是个人信息。为什么当你通过网络购物时应该小心?让我们快速地看一看国际互联网时如何工作的。用户将信用卡的信息传递到网页上。看起来安全,对吗?其实未必。当用户提交信息时,它就会流过组成互联网主干网的一系列的电脑。信息是小块的一包包的,被称作信息包。

这里有个问题:当信息通过这巨大的支柱被传递时,怎样防止黑客在支柱的某一点上拦截数据流?你接入网站时哥哥不会看着你,但用户在传递私人信息时应该清楚潜在的威胁。

4

加强安全有很多方法,如密码保护,一种最重要的措施:加密。加密指将数据搅乱成只能在另一终端才能译出的密码。像Netscape Communicator和Internet Explore这样的浏览器为在线传递提供了特色的加密支持。

一些加密措施比其他工作地更好。最先进的加密系统被称作DES(数据加密准则),且它被美国安全局采纳,因为它被认为是如此难以非法侵入以至他们认为如果它落入其它国家手中会有安全风险。

DES用单独的信息钥匙来开启一整个文件。问题是有75万亿可能的钥匙可用,所以它是一个很难破坏的系统。一个文件被侵入并被解码,但这是一个需14000台电脑进入互联网系统的综合的努力过程,并需要花一段时间来做。所以大部分黑客没有那么多的资源。

5

附件2:外文原文

The History of the Internet

The Beginning - ARPAnet

The Internet started as a project by the US government. The object of the project was to create a means of communications between long distance points, in the event of a nation wide emergency or, more specifically, nuclear war. The project was called ARPAnet, and it is what the Internet started as. Funded specifically for military communication, the engineers responsible for ARPANet had no idea of the possibilities of an "Internet."

By definition, an 'Internet' is four or more computers connected by a network.

ARPAnet achieved its network by using a protocol called TCP/IP. The basics around this protocol was that if information sent over a network failed to get through on one route, it would find another route to work with, as well as establishing a means for one computer to "talk" to another computer, regardless of whether it was a PC or a Macintosh.

By the 80's ARPAnet, just years away from becoming the more well known Internet, had 200 computers. The Defense Department, satisfied with ARPAnets results, decided to fully adopt it into service, and connected many military computers and resources into the network. ARPAnet then had 562 computers on its network. By the year 1984, it had over 1000 computers on its network.

In 1986 ARPAnet (supposedly) shut down, but only the organization shut

down, and the existing networks still existed between the more than 1000

computers. It shut down due to a failied link up with NSF, who wanted to

connect its 5 countywide super computers into ARPAnet.

With the funding of NSF, new high speed lines were successfully installed

at line speeds of 56k (a normal modem nowadays) through telephone lines

in 1988. By that time, there were 28,174 computers on the (by then decided) Internet. In 1989 there were 80,000 computers on it. By 1989, there were 290,000.

Another network was built to support the incredible number of people

6

joining. It was constructed in 1992.

Today - The Internet

Today, the Internet has become one of the most important technological advancements in the history of humanity. Everyone wants to get 'on line' to experience the wealth of information of the Internet. Millions of people now use the Internet, and it's predicted that by the year 2003 every single person on the planet will have Internet access. The Internet has truly become a way of life in our time and era, and is evolving so quickly its hard to determine where it will go next, as computer and network technology improve every day.

HOW IT WORKS:

It's a standard thing. People using the Internet. Shopping, playing games,conversing in virtual Internet environments.

The Internet is not a 'thing' itself. The Internet cannot just "crash." It functions the same way as the telephone system, only there is no Internet company that runs the Internet.

The Internet is a collection of millioins of computers that are all connected to each other, or have the means to connect to each other. The Internet is just like an office network, only it has millions of computers connected to it.

The main thing about how the Internet works is communication. How does a computer in Houston know how to access data on a computer in Tokyo to view a webpage?

Internet communication, communication among computers connected to the Internet, is based on a language. This language is called TCP/IP. TCP/IP establishes a language for a computer to access and transmit data over the Internet system.

But TCP/IP assumes that there is a physical connecetion between one computer and another. This is not usually the case. There would have to be a network wire that went to every computer connected to the Internet, but that would make the Internet impossible to access.

The physical connection that is requireed is established by way of modems,phonelines, and other modem cable connections (like cable modems or DSL). 7

Modems on computers read and transmit data over established lines,which could be phonelines or data lines. The actual hard core connections are established among computers called routers.

A router is a computer that serves as a traffic controller for information.

To explain this better, let's look at how a standard computer might view a webpage.

1. The user's computer dials into an Internet Service Provider (ISP). The ISP might in turn be connected to another ISP, or a straight connection into the Internet backbone.

2. The user launches a web browser like Netscape or Internet Explorer and types in an internet location to go to.

3. Here's where the tricky part comes in. First, the computer sends data about it's data request to a router. A router is a very high speed powerful computer running special software. The collection of routers in the world make what is called a "backbone," on which all the data on the Internet is transferred. The backbone presently operates at a speed of several gigabytes per-second. Such a speed compared to a normal modem is like comparing the heat of the sun to the heat of an ice-cube.

Routers handle data that is going back and forth. A router puts small chunks of data into packages called packets, which function similarly to envelopes. So, when the request for the webpage goes through, it uses TCP/IP protocols to tell the router what to do with the data, where it's going, and overall where the user wants to go.

4. The router sends these packets to other routers, eventually leading to the target computer. It's like whisper down the lane (only the information remains intact).

5. When the information reaches the target web server, the webserver then begins to send the web page back. A webserver is the computer where the webpage is stored that is running a program that handles requests for the webpage and sends the webpage to whoever wants to see it.

6. The webpage is put in packets, sent through routers, and arrive at the users computer where the user can view the webpage once it is assembled.

The packets which contain the data also contain special information that lets routers and other computers know how to reassemble the data in the right order.

With millions of web pages, and millions of users, using the Internet is not always 8

easy for a beginning user, especially for someone who is not entirely comfortale with using computers. Below you can find tips tricks and help on how to use main services of the Internet.

Before you access webpages, you must have a web browser to actually be able to view the webpages. Most Internet Access Providers provide you with a web browser in the software they usually give to customers; you. The fact that you are viewing this page means that you have a web browser. The top two use browsers are Netscape Communicator and Microsoft Internet Explorer. Netscape can be found at

The fact that you're reading this right now means that you have a web browser.

Next you must be familiar with actually using webpages. A webpage is a collection of hyperlinks, images, text, forms, menus, and multimedia. To "navigate" a webpage, simply click the links it provides or follow it's own instructions (like if it has a form you need to use, it will probably instruct you how to use it). Basically, everything about a webpage is made to be self- explanetory. That is the nature of a webpage, to be easily navigatable.

"Oh no! a 404 error! 'Cannot find web page?'" is a common remark made by new web-users.

Sometimes websites have errors. But an error on a website is not the user's fault, of course.

A 404 error means that the page you tried to go to does not exist. This could be because the site is still being constructed and the page hasn't been created yet, or because the site author made a typo in the page. There's nothing much to do about a 404 error except for e-mailing the site administrator (of the page you wanted to go to) an telling him/her about the error.

A Javascript error is the result of a programming error in the Javascript code of a website. Not all websites utilize Javascript, but many do. Javascript is different from Java, and most browsers now support Javascript. If you are using an old version of a web browser (Netscape 3.0 for example), you might get Javascript errors because sites utilize Javascript versions that your browser does not support. So, you can try getting a newer 9

version of your web browser.

E-mail stands for Electronic Mail, and that's what it is. E-mail enables people to send letters, and even files and pictures to each other.

To use e-mail, you must have an e-mail client, which is just like a personal post office, since it retrieves and stores e-mail.

Secondly, you must have an e-mail account. Most Internet Service Providers provide free e-mail account(s) for free. Some services offer free e-mail, like Hotmail, and Geocities.

After configuring your e-mail client with your POP3 and SMTP server address (your e-mail provider will give you that information), you are ready to receive mail.

An attachment is a file sent in a letter. If someone sends you an attachment and you don't know who it is, don't run the file, ever. It could be a virus or some other kind of nasty programs. You can't get a virus just by reading e-mail, you'll have to physically execute some form of program for a virus to strike.

A signature is a feature of many e-mail programs. A signature is added to the end of every e-mail you send out. You can put a text graphic, your business information, anything you want.

Imagine that a computer on the Internet is an island in the sea. The sea is filled with millions of islands. This is the Internet. Imagine an island communicates with other island by sending ships to other islands and receiving ships. The island has ports to accept and send out ships.

A computer on the Internet has access nodes called ports. A port is just a symbolic object that allows the computer to operate on a network (or the Internet). This method is similar to the island/ocean symbolism above.

Telnet refers to accessing ports on a server directly with a text connection. Almost every kind of Internet function, like accessing web pages,"chatting," and e-mailing is done over a Telnet connection.

Telnetting requires a Telnet client. A telnet program comes with the Windows system, so Windows users can access telnet by typing in "telnet" (without the "'s) in the run dialog. Linux has it built into the command line; telnet. A popular telnet program for 10

Macintosh is NCSA telnet.

Any server software (web page daemon, chat daemon) can be accessed via telnet, although they are not usually meant to be accessed in such a manner. For instance, it is possible to connect directly to a mail server and check your mail by interfacing with the e-mail server software, but it's easier to use an e-mail client (of course).

There are millions of WebPages that come from all over the world, yet how will you know what the address of a page you want is?

Search engines save the day. A search engine is a very large website that allows you to search it's own database of websites. For instance, if you wanted to find a website on dogs, you'd search for "dog" or "dogs" or "dog information." Here are a few search-engines.

1. Altavista (http://www.) - Web spider & Indexed

2. Yahoo () - Web spider & Indexed Collection

3. Excite () - Web spider & Indexed

4. Lycos () - Web spider & Indexed

5. Metasearch () - Multiple search

A web spider is a program used by search engines that goes from page to page, following any link it can possibly find. This means that a search engine can literally map out as much of the Internet as it's own time and speed allows for.

An indexed collection uses hand-added links. For instance, on Yahoo's site. You can click on Computers & the Internet. Then you can click on Hardware. Then you can click on Modems, etc., and along the way through sections, there are sites available which relate to what section you're in.

Metasearch searches many search engines at the same time, finding the top choices from about 10 search engines, making searching a lot more effective.

Once you are able to use search engines, you can effectively find the pages you want. With the arrival of networking and multi user systems, security has always been on the mind of system developers and system operators. Since the dawn of AT&T and its phone network, hackers have been known by many, hackers who find ways all the time of breaking into systems. It used to not be that big of a problem, since networking was 11

limited to big corporate companies or government computers who could afford the necessary computer security.

The biggest problem now-a-days is personal information. Why should you be careful while making purchases via a website? Let's look at how the internet works, quickly.

The user is transferring credit card information to a webpage. Looks safe, right? Not necessarily. As the user submits the information, it is being streamed through a series of computers that make up the Internet backbone. The information is in little chunks, in packages called packets. Here's the problem: While the information is being transferred through this big backbone, what is preventing a "hacker" from intercepting this data stream at one of the backbone points?

Big-brother is not watching you if you access a web site, but users should be aware of potential threats while transmitting private information. There are methods of enforcing security, like password protection, an most importantly, encryption.

Encryption means scrambling data into a code that can only be unscrambled on the "other end." Browser's like Netscape Communicator and Internet Explorer feature encryption support for making on-line transfers. Some encryptions work better than others. The most advanced encryption system is called DES (Data Encryption Standard), and it was adopted by the US Defense Department because it was deemed so difficult to 'crack' that they considered it a security risk if it would fall into another countries hands.

A DES uses a single key of information to unlock an entire document. The problem is, there are 75 trillion possible keys to use, so it is a highly difficult system to break. One document was cracked and decoded, but it was a combined effort of 14,000 computers networked over the Internet that took a while to do it, so most hackers don't have that many resources available.

12