实验报告

课 程: 计算机保密_ _

实验名称: 数据的加密与解密_ _

院系(部): 计科院_ _

专业班级: 计科11001班_ _

学 号: 201003647_ _

实验日期: 20##-4-25_ _

姓 名: _刘雄 _

报告日期: _20##-5-1 _

报告评分: 教师签字:

一. 实验名称

数据加密与解密

二. 运行环境

Windows XP系统 IE浏览器

三. 实验目的

熟悉加密解密的处理过程,了解基本的加密解密算法。尝试编制基本的加密解密程序。 掌握信息认证技术。

四. 实验内容及步骤

1、安装运行常用的加解密软件。

2、掌握加解密软件的实际运用。

*3、编写凯撒密码实现、维吉尼亚表加密等置换和替换加解密程序。

4、掌握信息认证的方法及完整性认证。

(1)安装运行常用的加解密软件,掌握加解密软件的实际运用

任务一:通过安装运行加密解密软件(Apocalypso.exe;RSATool.exe;SWriter.exe等(参见:实验一指导))的实际运用,了解并掌握对称密码体系DES、IDEA、AES等算法,及非对称密码体制RSA等算法实施加密加密的原理及技术。

? DES:加密解密是一种分组加密算法,输入的明文为64位,密钥为56位,生成的密文为64位。

? BlowFish:算法用来加密64Bit长度的字符串或文件和文件夹加密软件。

? Gost(Gosudarstvennyi Standard):算法是一种由前苏联设计的类似DES算法的分组密码算法。它是一个64位分组及256位密钥的采用32轮简单迭代型加密算法.

? IDEA:国际数据加密算法:使用 128 位密钥提供非常强的安全性;

? Rijndael:是带有可变块长和可变密钥长度的迭代块密码(AES 算法)。块长和密钥长度可以分别指定成 128、192 或 256 位。

? MISTY1:它用128位密钥对64位数据进行不确定轮回的加密。文档分为两部分:密钥产生部分和数据随机化部分。

? Twofish:同Blowfish一样,Twofish使用分组加密机制。它使用任何长度为256比特的单个密钥,对如智能卡的微处理器和嵌入在硬件中运行的软件很有效。它允许使用者调节加密速度,密钥安装时间,和编码大小来平衡性能。

? Cast-256: AES 算法的一种。

(同学们也可自己下载相应的加解密软件,应用并分析加解密过程)

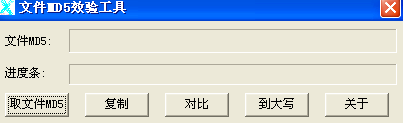

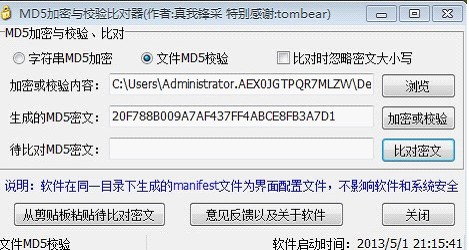

任务二:下载带MD5验证码的软件(如:http://www.mysql.com/downloads/installer/ 下载(MySQL):Windows (x86, 32-bit), MSI Installer 5.6.11、1.5M;MD5码: 20f788b009a7af437ff4abce8fb3a7d1 ),使用MD5Verify工具对刚下载的软件生成信息摘要,并与原来的MD5码比较以确定所下载软件的完整性。或用两款不同的MD5软件对同一文件提取信息摘要,而后比较是否一致,由此可进行文件的完整性认证。

任务三:使用PGP软件对邮件和文件加密签名,了解密码体制在实际网络环境中的应用,加深对数字签名及公钥密码算法的理解。

使用PGP创建密钥对(参见:实验一指导)

甲、乙交换各自的公钥,并导入PGP

甲(乙)编辑一份文本文件

甲(乙)对文本文件进行加密以附件等方式发送给乙(甲),并且对邮件内容加密签名。

乙(甲)对邮件进行解密并验证。

安装说明参见:http://www.corpease.net/help/20090203/20090203104512.html

如何使用Outlook Express 6.0简体中文版通过PGP8.1发送和接收加密及签名的邮件内容

GP8.1简体中文版软件在安装成功以后,如何创建私钥及导出公用密钥环文件

*任务四:申请、安装和使用证书。实例:http://www.12306.cn/mormhweb/ 安装根证书并查看证书,进而使用证书进行网上查询余票或网上购票。

(*2)掌握凯撒加密方法,自行设计密钥编制加密解密程序。

古典密码术可以大致别分为两种:即置换和替换,当然也有两者结合的更复杂的方法。在置换中字母不变,位置改变;替换中字母改变,位置不变。

恺撒密码是将每一个字母向前推移K位,即 K=3 ,每一个明文字符都由其右边第三个(模26)字符替换即成密文,如将字母A置换作字母D,将字母B换作字母E。

如有这样一条指令: RETURN TO ROME

用恺撒密码加密后就成为: UHWXUA WR URPH

明:A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

密:D E F G H I J K L M N O P Q R S T U V W X Y Z A B C

若从1到25个位置的移位都可用于替换,允许密码表是明码表的任意一种重排就有超过4×1027种密码表,增加了破解难度。

五. 实验结果(附截屏)

六. 实验中的问题及心得

通过本次实验,我学习到了数据在互联网中的传输并不是绝对的安全。由于这样或那样的原因使得在传输的过程中都要使用一些加密的手段,以提高数据的安全性。本次实验中,我们举要验证的在网络中下载的文件的正确性(是不是正版是不是有恶意插件)通过MD5校验工具对其进行校验和官网上的比较 结果!对于凯撒密码的设计也是一项具体的设计思路,通过对字符的移动而实现对信息的加密。这是非常有效的一项方法,对自己的私密信息的保护守法!只不过有待改进的是只有对英文的实用性,对于汉字的加密有待商榷中!!!!!!

第二篇:《网络安全技术》实验报告参考格式:PGP数字签字

PGP数字签字

日期:20**年9月15日 地点:现代教育中心XXX

姓名:张三 同组同学:李四、王五

实验环境:Windows XP Professional Edition, PGP for Windows V.8.0.2

[实验目标]

借助PGP软件实现对文件的数字签字并进行签字验证。

[实验原理]

1、 RSA签字体系

选定两个大素数p、q,计算n=pq及φ(n)=(p-1)(q-1);

选取[1, φ(n)]间与φ(n)互素的元素e,计算d=e-1modφ(n)

销毁p和q,d作为签字私钥,而n和e作为验证公钥;

签字过程:y=xe mod n,其中x为被签字的文件;

验证过程:根据欧拉定理:x=ydmod n=xdemod n=xqφ(n)+1mod n=x。

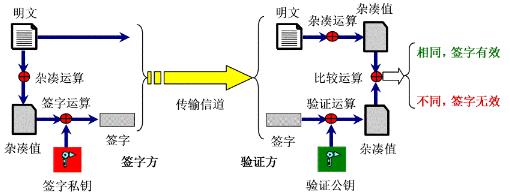

2、 签字及验证过程

[实验步骤]

参考实验指导内容及具体实验过程,概述主要步骤即可,无需长篇大论及抓图;

[实验结论]

借助PGP软件,成功地实现了对文件的数字签字并进行签字验证,加深了对相关知识的理解和掌握。

或其他不成功的结论,指出可能的错误或问题所在。

[实验思考]

1、 可否直接对明文进行数字签字?比较两种方式的异同。

答:可以。明文签字相对于摘要签字更好地保持了签字与明文的不可分割性,避免了后者遭受生日攻击导致签字被假冒的风险;但另一方面当明文数据量较大时签字可能比较费时,而且有被骗签字的可能性。

2、 公钥加密和私钥签字可否使用相同的密钥对?为什么?

答:最好不要。因为RSA所采用的指数运算保持了输入的乘法结构,攻击者可能籍此精心构造选择明文攻击,导致破译密文消息、骗取签名等后果。

消息破译:攻击者收集密文y=xe mod n,并想分析出消息x。选随机数r<n,计算y1=re mod n和y2=y1×y mod n,然后请A对y2签字得S=y2d mod n。攻击者计算y1-d×y2d=y1-d×y1d×yd mod n=yd mod n=x。

3、 对不可阅读的文字进行签字有何安全隐患?

答:可能被骗签字,理由同上。不要为不相识的人签署随机文件,若有必要可以使用杂凑函数进行摘要签字。

骗取签字:攻击者希望A签署对其不利的文件x,可以先将x分解为两个明文:x=x1×x2,然后请A分别签署x1、x2,则有:x1d mod n × x2d mod n=(x1×x2)d mod n=xd mod n。