实验十六 防火墙实验

一、 实验目的

学习配置访问控制列表设计防火墙

二、 实验原理

1、 防火墙原理

网络的主要功能是向其他通信实体提供信息传输服务。网络安全技术的主要目的是

为传输服务实施的全过程提供安全保障。在网络安全技术中,防火墙技术是一种经常被采用的对报文的访问控制技术。实施防火墙技术的目的是为了保护内部网络免遭非法数据包的侵害。为了对进入网络的数据进行访问控制,防火墙需要对每个进入的数据包按照预先设定的规则进行检查由内到外的数据包的功能。

我们在系统视图下,使用如下命令启用防火墙功能:

[Quidway]firewall enable

并在接口视图下利用如下命令将规则应用到该接口的某个方向上:

[Quidway-Ethernet0]firewall packet-filter acl-number[inbound|outbound]

可以在系统视图下使用如下命令改变缺省行为:

[Quidway]firewall default deny|permit

2、 访问控制列表ACL

路由器的防火墙配置包括两个内容,一是定义对特定数据流的访问控制规则,即定义访问控制列表ACL;二是定义将特定的规则应用到具体的接口上,从而过滤特定方向上的数据流。

常用的访问控制列表可以分为两种:标准访问控制列表和扩展访问控制列表。标准访问控制列表仅仅根据IP报文的源地址与区分不同的数据流,扩展访问控制列表则可以根据IP报文中更多的域来区分不同的数据流。所有访问控制列表都有一个编号,标准访问控制列表和扩展访问控制列表按照这个编号区分:标准访问控制列表编号范围为1~99,扩展访问控制列表为100~199。

定义标准访问控制列表的命令格式为:

[Router] acl acl-number[match-order config | auto]

[Router -acl-10] rule{normal|special}{permit|deny}[source source-addr source-wildcard | any]

以下是一个标准访问控制列表的例子:

[Router]acl 20

[Router -acl-20]rule normal permit source 10.0.0.0 0.0.0.255

[Router -acl-20]rule normal deny source any

这个访问控制列表20 包含两条规则,共同表示除了源IP 地址在网络10.0.0.0/24 内的允许通过以外,其他源IP 地址的数据包都禁止通过。

定义扩展访问控制列表的规则

[Router] acl acl-number[match-order config | auto]

[Router -acl-10] rule{normal|special}{permit | deny}pro-number [source

source-addr source-wildcard | any][source-port operator port1[port2]][destination dest-addr dest-wildcard | any][destination-port operator port1[port2]][icmp-type icmp-type icmp-code][logging]

以下是一个扩展访问控制列表的例子:

[Router]acl 120

[Router -acl-120]rule normal permit ip source 10.0.0.1 0.0.0.0 destination 202.0.0.1 0.0.0.0

[Router -acl-120]rule normal deny ip source any destination any

这条访问控制列表120 规定了除主机10.0.0.1 到主机202.0.0.1 的数据流可以通过外,其他一律禁止。

[Router]acl 121

[Router -acl-121]rule permit tcp source any destination 10.0.0.1 0.0.0.0 destination-port eaual ftp logging

[Router -acl-121]rule permit tcp source any destination 10.0.0.2 0.0.0.0 destination-port eaual telnet logging

[Router -acl-121]rule deny ip source any destination any

这种规则实现的需求是:仅允许目的为FTP 服务器10.0.0.1 的FTP 请求报文输入和目的为TELNET 服务器10.0.0.2 的TELNET 报文输入,禁止其他一切输入报文。

三、 实验内容及步骤

1、 实验环境

通过配置防火墙,实现以下要求:

(1) PCA可以访问PCE、PCF,而PCB、PCC、PCD不能访问

(2) PCE可以访问PCA、PCB,而PCF不能访问

2、 实验步骤:

(1) 配置实验仪器

配置PCA:

[root@PCA root]#ifconfig eth0 129.38.1.1 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.1.5

配置PCB:

[root@PCAroot]#ifconfig eth0 129.38.1.2 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.1.5

配置PCtC:

[root@PCA root]#ifconfig eth0 129.38.1.3 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.1.5

配置PCD:

[root@PCA root]#ifconfig eth0 129.38.1.4 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.1.5

配置PCtE:

[root@PCA root]#ifconfig eth0 129.38.2.2 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.2.1

配置PCF:

[root@PCA root]#ifconfig eth0 129.38.2.3 netmask 255.255.255.0

[root@PCA root]#route add default gw 129.38.2.1

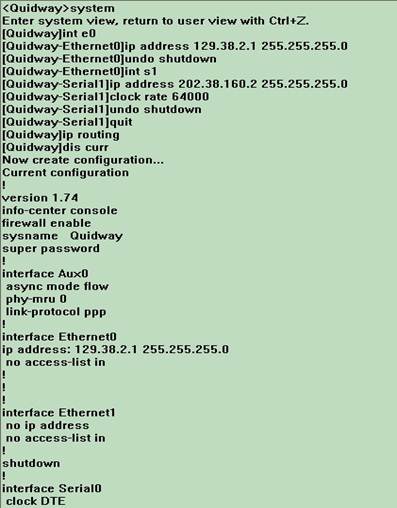

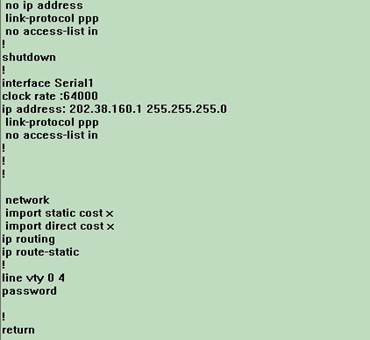

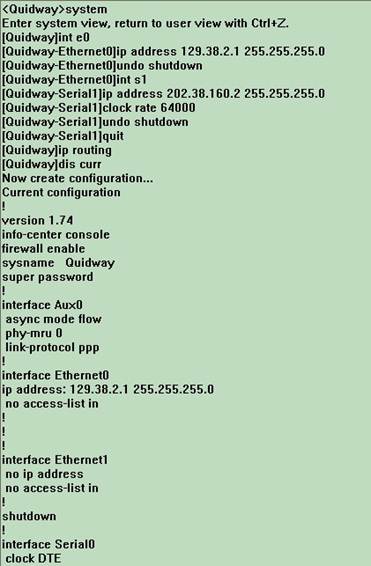

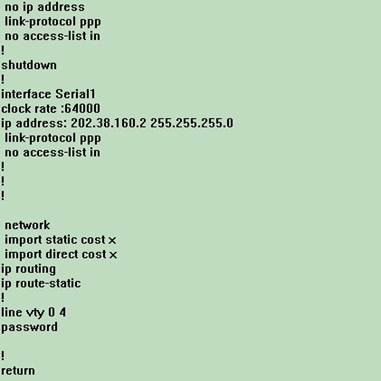

配置Router A:

配置Router B:

(2) 建立防火墙

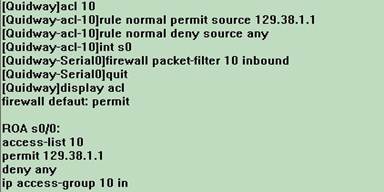

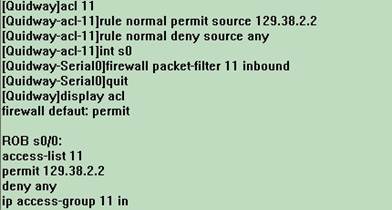

1) 在RounterA配置如下:

2) 在RounterB中配置如下:

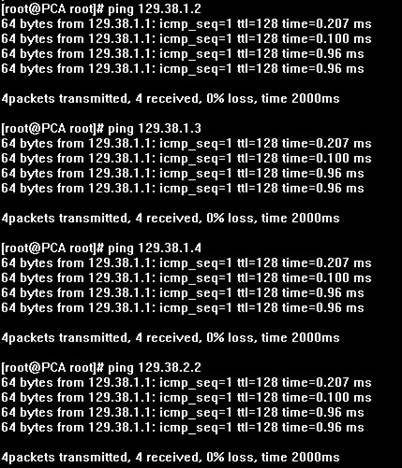

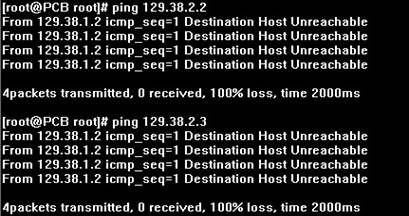

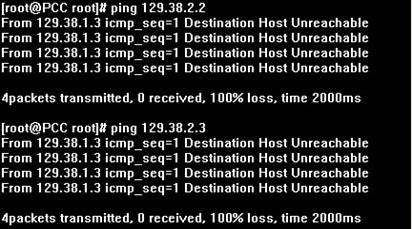

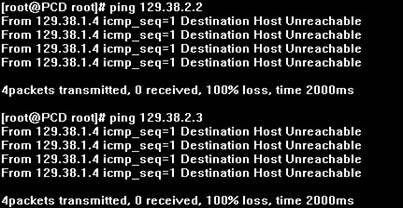

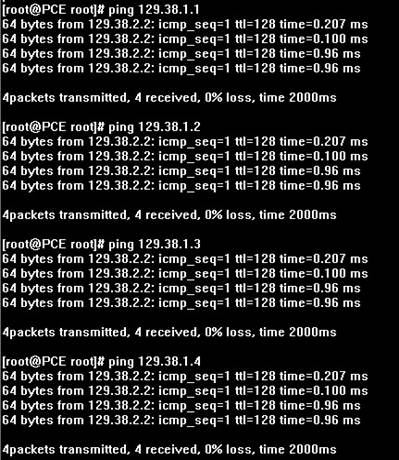

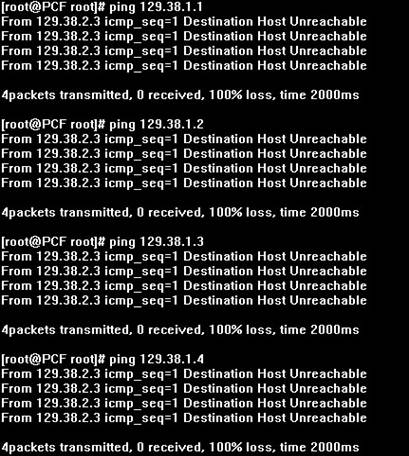

四、 实验结果

由实验结果可知:PCA可以访问PCE、PCF,而PCB、PCC、PCD不能访问

PCE可以访问PCA、PCB,而PCF不能访问

满足实验要求

五、 思考题

1、 如下图所示的网络环境中,基于需求:PCA 可以ping 通PCB,但是PCB 不能ping 通PCA,请列出路由器RTA 上的防火墙配置。

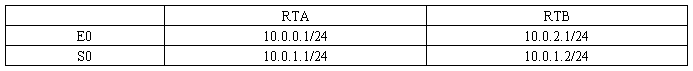

路由器各接口IP 地址设置如下:

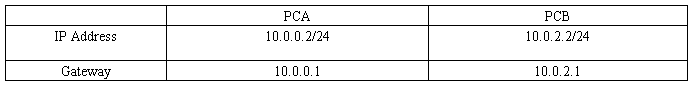

PC 机的IP 地址和缺省网关的IP 地址如下:

RTA防火墙配置情况:

[RouterA]acl 10

[RouterA-acl-10]rule normal permit source 10.0.0.1

[RouterA]int s0

[RouterA-Serial0]firewall packet-filter 10 inbound

第二篇:《防火墙技术》实验报告参考

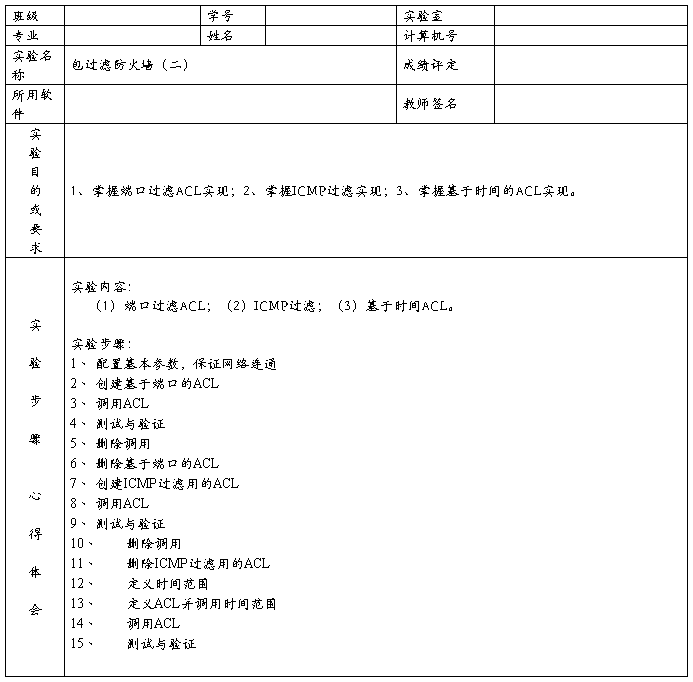

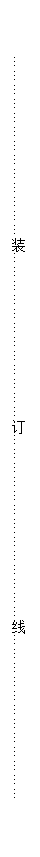

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:9-5

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

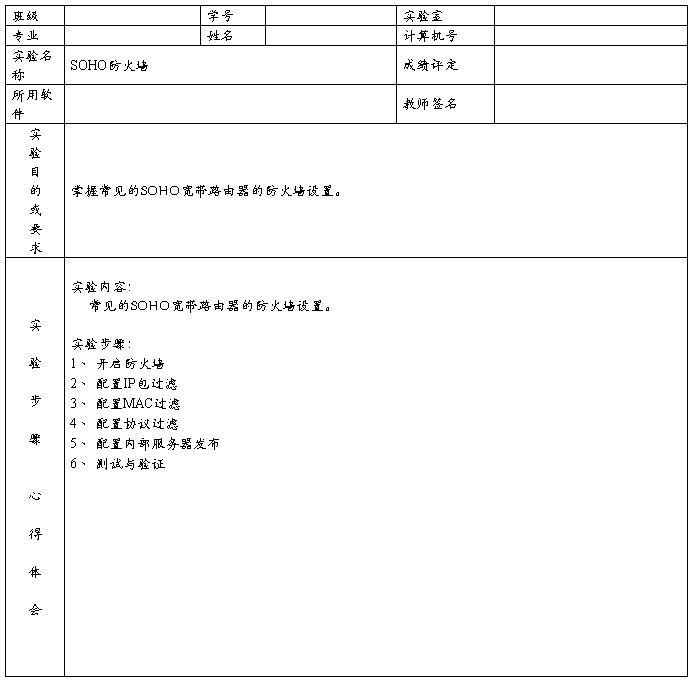

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:9-19

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:10-8

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。 实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:无线网络 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。

实 验 报 告

实 验 报 告

院系:信息学院 课程名称:防火墙技术 日期:

备注:本实验报告用于各学科与计算机应用相关课程的实验,务必按时完成。不交此报告者,本次实验为“不合格”。