安全性测试报告

123012011112 陈星

1、Sql注入:后台身份验证绕过漏洞

验证绕过漏洞就是'or'='or'后台绕过漏洞,利用的就是AND和OR的运算规则,从而造成后台脚本逻辑性错误

例如管理员的账号密码都是admin,那么再比如后台的数据库查询语句是

user=request("user")

passwd=request("passwd")

sql='select admin from adminbate where user='&'''&user&'''&' and passwd='&'''&passwd&'''

那么我使用'or 'a'='a来做用户名密码的话,那么查询就变成了

select admin from adminbate where user=''or 'a'='a' and passwd=''or 'a'='a'

这样的话,根据运算规则,这里一共有4个查询语句,那么查询结果就是 假or真and假or真,先算and 再算or,最终结果为真,这样就可以进到后台了

这种漏洞存在必须要有2个条件,第一个:在后台验证代码上,账号密码的查询是要同一条查询语句,也就是类似

sql="select * from admin where username='"&username&'&"passwd='"&passwd&'

如果一旦账号密码是分开查询的,先查帐号,再查密码,这样的话就没有办法了。

第二就是要看密码加不加密,一旦被MD5加密或者其他加密方式加密的,那就要看第一种条件有没有可以,没有达到第一种条件的话,那就没有戏了

2、跨站脚本攻击

XSS跨站脚本攻击一直都被认为是客户端Web安全中最主流的攻击方式。因为Web环境的复杂性以及XSS跨站脚本攻击的多变性,使得该类型攻击很难彻底解决。跨站脚本攻击是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用户造成影响的HTML代码,从而盗取用户资料、利用用户身份进行某种动作或者对访问者进行病毒侵害的一种攻击方式。

3、 文件上传测试。网站用户可以上传自己的头像,上传图片格式的文件可以成功,非图片就不会成功上传。

4、 系统权限测试。

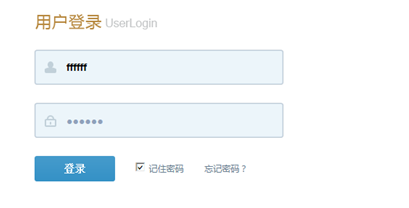

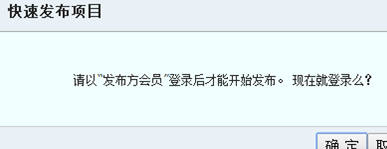

用商家或学生用户账户密码,无法登陆管理员管理后台。学生和未登陆用户不能发布招收兼职的信息,商家用户登陆才能发布此信息。不同用户拥有不同的权限。

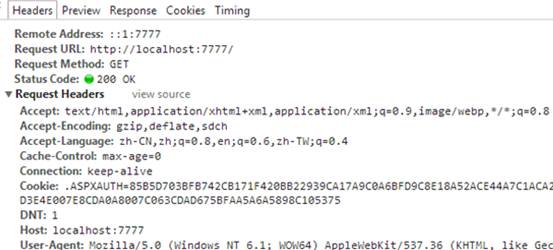

5、Cookie安全性测试。

从浏览器正提取Cookie。

HTTP Cookie不会给机器带来任何伤害,比如从硬盘中获取数据、取得E-mail地址、或窃取某些私人的敏感信息等。实际上,Java与JavaScript早期的运行版本存在这方面的缺陷,但这些安全方面漏洞的绝大部分已经被堵塞了。可执行属性是储存于一个文件中的程序代码执行其功能的必要条件,而Cookies是以标准文本文件形式储存的,因此不会传递任何病毒,所以从普通用户意义上讲,Cookie本身是安全可靠的。

但是,随着互联网的迅速发展,网上服务功能的进一步开发和完善,利用网络传递的资料信息愈来愈重要,有时涉及到个人的隐私。因此关于Cookies的一个值得关心的问题并不是Cookies对你的机器能做些什么,而是它能存储些什么信息或传递什么信息到链接的服务器。HTTP Cookies可以被用来跟踪网上冲浪者访问过的特定站点,尽管站点的跟踪不用Cookies也容易实现,不过利用Cookies使跟踪到的数据更加坚固可靠些。由于一个Cookie是Web服务器放置在你的机器上的、并可以重新获取你的档案的唯一的标识符,因此Web站点管理员可以利用Cookies建立关于用户及其浏览特征的详细档案资料。当用户登录到一个Web站点后,在任一设置了Cookies的网页上的点击操作信息都会被加到该档案中。档案中的这些信息暂时主要用于站点的设计维护,但除站点管理员外并不否认被别人窃取的可能,假如这些Cookies持有者们把一个用户身份链接到他们的Cookie ID,利用这些档案资料就可以确认用户的名字及地址。此外某些高级的Web站点实际上采用了HTTP Cookies的注册鉴定方式。当用户在站点注册或请求信息时,经常输入确认他们身份的登记口令、E-mail地址或邮政地址到Web页面的窗体中,窗体从Web页面收集用户信息并提交给站点服务器,服务器利用Cookies持久地保存信息,并将其放置在用户机上,等待以后的访问。这些Cookies内嵌于HTML信息中,并在用户机与站点服务器间来回传递,如果用户的注册信息未曾加密,将是危险的。因此许多人认为Cookie的存在对个人隐私是一种潜在的威胁。

第二篇:BigBulbs_安全性测试报告_v1.0

BigBulbs小组_安全性测试报告_v1.0

安全性测试报告

目 录

1 引言........................................................................................................................... 4

1.1 编写目的 .......................................................................................................... 4

1.2 编写背景 .......................................................................................................... 4

1.3 定义与约束 ....................................................................................................... 4

1.4 参考资料 .......................................................................................................... 4

2 测试概要..................................................................................................................... 4

2.1 测试环境 .......................................................................................................... 4

2.2 测试工具 .......................................................................................................... 6

2.3 测试用例 .......................................................................................................... 6

3 测试结果及发现............................................................................................................ 6

3.1 测试1 ............................................................................................................. 6

3.1.1 测试结果................................................................................................ 6

3.1.2 缺陷分析................................................................................................ 7

3.2 测试2 ............................................................................................................. 7

3.2.1 测试结果................................................................................................ 7

3.2.2 缺陷分析................................................................................................ 7

3.3 测试3 ............................................................................................................. 7

3.3.1 测试结果................................................................................................ 7

3.3.2 缺陷分析................................................................................................ 7

3.4 测试4 ............................................................................................................. 8

3.4.1 测试结果................................................................................................ 8

3.4.2 缺陷分析................................................................................................ 8

3.5 测试5 ............................................................................................................. 8

3.5.1 测试结果................................................................................................ 8

3.5.2 缺陷分析................................................................................................ 8

4 对软件功能的结论......................................................................................................... 8

4.1 功能1 ............................................................................................................. 8

4.1.1 功能评价................................................................................................ 8

4.1.2 修改意见................................................................................................ 8

4.2 功能2 ............................................................................................................. 9

4.2.1 功能评价................................................................................................ 9

4.2.2 修改意见................................................................................................ 9

4.3 功能3 ............................................................................................................. 9

4.3.1 功能评价................................................................................................ 9

4.3.2 修改意见................................................................................................ 9

4.4 功能4 ............................................................................................................. 9

4.4.1 功能评价................................................................................................ 9

4.4.2 修改意见................................................................................................ 9

4.5 功能5 ............................................................................................................. 9

4.5.1 功能评价................................................................................................ 9

4.5.2 修改意见.............................................................................................. 10

1 引言

1.1 编写目的

本文档为“喜羊羊与灰太狼网上书城”的安全性测试报告书。即对此项目网站根据安全性能测试计划来进行的测试,对本网站的安全性能作出了评定。

1.2 编写背景

在测试小组成员依据安全测试计划完成安全测试后,记录整理。并且在所有功能测试、性能测试完毕之后进行编写的。

1.3 定义与约束

无

1.4 参考资料

a. 《安全性测试计划》

b. 《用户使用手册》

c. 《需求说明文档》

2 测试概要

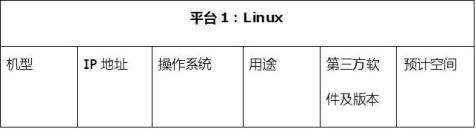

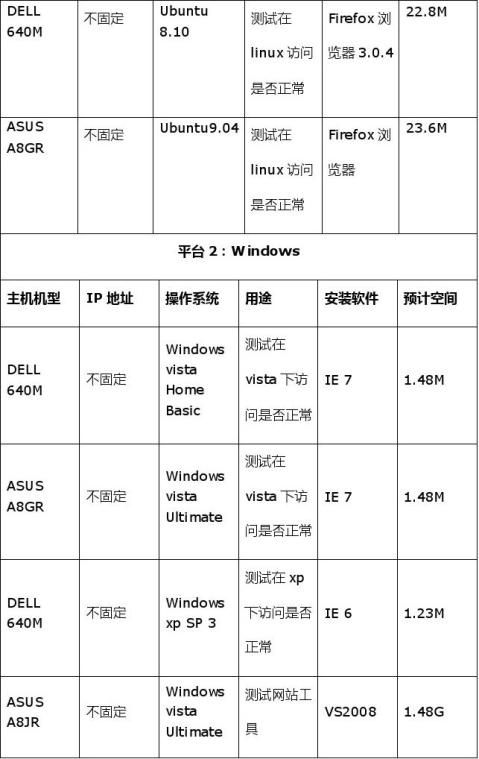

2.1 测试环境

2.2 测试工具

a. Watchfire AppScan

b. Acunetix Web Vulnerability Scanner

c. SQL自动注入工具

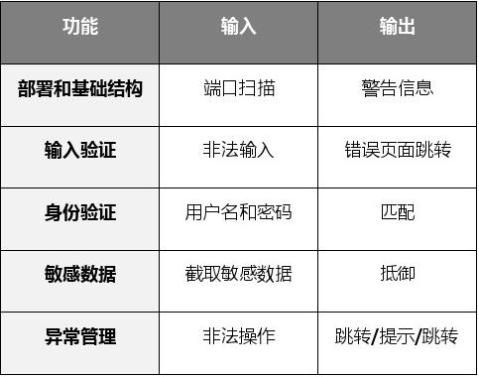

2.3 测试用例

3 测试结果及发现

3.1 测试1

3.1.1 测试结果

网站部署的服务器有完善的安全通信,部署拓扑结构包含了内部防火墙,也包括了远程应用服务器。

3.1.2 缺陷分析

安全性的需求限制过低。

3.2 测试2

3.2.1 测试结果

所有的输入点有明确的入口点,并且有清晰的信任边界,有完整的web页输入验证,而且可以从数据库中检索数据。不依赖于客户端的验证,采用服务器的同步验证。

3.2.2 缺陷分析

应用容易收到SQL和XSS的攻击。

3.3 测试3

3.3.1 测试结果

登陆能够区分公共访问和受限访问,能够明确服务账户要求,与数据库紧密相连,并且采用加密密码身份验证。而且在15分钟未对网站进行任何操作,则会自动登出。

3.3.2 缺陷分析

无

3.4 测试4

3.4.1 测试结果

能够存储机密信息,加密储存,并且在网络中传递了敏感数据,比如用户密码,交易信息等。

3.4.2 缺陷分析

网络传递时没有严密的加密。

3.5 测试5

3.5.1 测试结果

能够在网页操作或者键入非法的时候友好地提示错误信息或者跳转到相应的错误处理页面。

3.5.2 缺陷分析

有些操作会导致系统崩溃,没有捕捉到。

4 对软件功能的结论

4.1 功能1

4.1.1 功能评价

功能非常强壮。

4.1.2 修改意见

无

4.2 功能2

4.2.1 功能评价

功能基本良好。

4.2.2 修改意见

增加SQL注入和XSS攻击的防御措施。

4.3 功能3

4.3.1 功能评价

功能基本良好。

4.3.2 修改意见

无

4.4 功能4

4.4.1 功能评价

功能基本良好。

4.4.2 修改意见

增强敏感数据传送的加密强度。

4.5 功能5

4.5.1 功能评价

功能基本良好。

4.5.2 修改意见

找寻系统崩溃的页面,对其进行出错捕获。