…… …… 余下全文

…… …… 余下全文

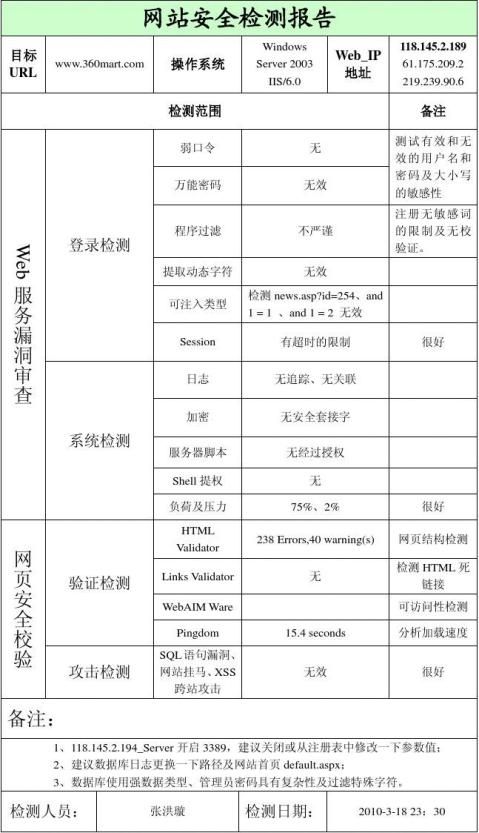

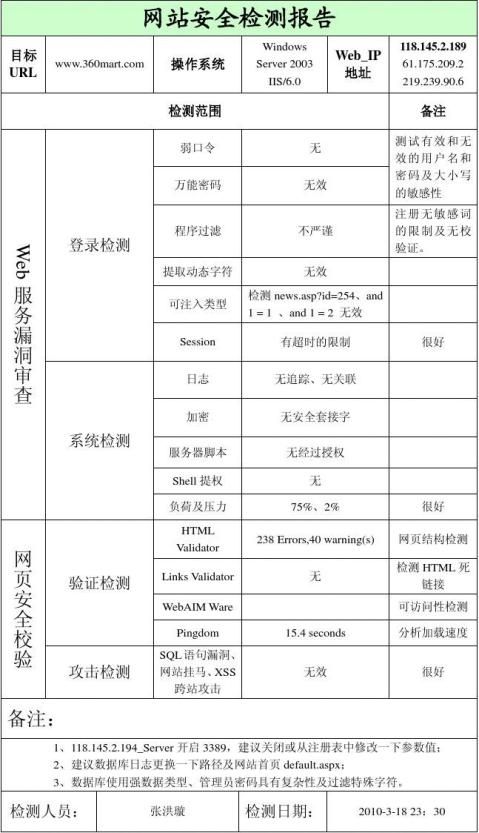

安全检测报告

背景:

服务器均为Dell服务器,其中一台为组装机,两台F5,一台交换机以及一台路由器。近期先后出现sql注入攻击,网页挂马攻击,arp攻击,旁注攻击,网页篡改攻击,半开连接数攻击,cc攻击,ddos攻击等。

数据库服务器为Dell PowerEdge R810。

F5热备正常

网站及数据未能备份到异地

未做容灾备份

所有服务器均存在不同数量的病毒,以及后门木马。

1) 系统未被激活,或者用未知软件进行破解,造成系统部分安全策略无法使用,并存在少量的破解软件内置木马。并且,部分服务器系统,使用时间比较长,病毒木马等原因,造成系统注册表混乱。

2) 除IPc$以外,其他默认共享未关闭

3) 登陆时,显示登录用户名

4) 重要位置的安全策略未开启。

5) 文件夹权限混乱。

6) 数据库SA帐号被暴露在网站代码中。

…… …… 余下全文

xx网站安全漏洞检查报告

目录:

1工作描述

本次项目的安全评估对象为:http://

安全评估是可以帮助用户对目前自己的网络、系统、应用的缺陷有相对直观的认识和了解。以第三方角度对用户网络安全性进行检查,可以让用户了解从外部网络漏洞可以被利用的情况,安全顾问通过解释所用工具在探查过程中所得到的结果,并把得到的结果与已有的安全措施进行比对。

2安全评估方式

安全评估主要依据联想网御安全工程师已经掌握的安全漏洞和安全检测工具,采用工具扫描 + 手工验证的方式。模拟黑客的攻击方法在客户的授权和监督下对客户的系统和网络进行非破坏性质的攻击性测试。

3安全评估的必要性

安全评估利用网络安全扫描器、专用安全测试工具和富有经验的安全工程师的人工经验对授权测试环境中的核心服务器及重要的网络设备,包括服务器、防火墙等进行非破坏性质的模拟黑客攻击,目的是侵入系统并获取机密信息并将入侵的过程和细节产生报告给用户。

安全评估和工具扫描可以很好的互相补充。工具扫描具有很好的效率和速度,但是存在一定的误报率和漏报率,并且不能发现高层次、复杂、并且相互关联的安全问题;安全评估需要投入的人力资源较大、对测试者的专业技能要求很高(安全评估报告的价值直接依赖于测试者的专业技能),但是非常准确,可以发现逻辑性更强、更深层次的弱点。

此次安全评估的范围:

4安全评估方法

信息收集

信息收集分析几乎是所有入侵攻击的前提/前奏/基础。“知己知彼,百战不殆”,信息收集分析就是完成的这个任务。通过信息收集分析,攻击者(测试者)可以相应地、有针对性地制定入侵攻击的计划,提高入侵的成功率、减小暴露或被发现的几率。

本次评估主要是启用网络漏洞扫描工具,通过网络爬虫测试网站安全、检测流行的攻击 、如交叉站点脚本、SQL注入等。

权限提升

通过收集信息和分析,存在两种可能性,其一是目标系统存在重大弱点:测试者可以直接控制目标系统,这时测试者可以直接调查目标系统中的弱点分布、原因,形成最终的测试报告;其二是目标系统没有远程重大弱点,但是可以获得远程普通权限,这时测试者可以通过该普通权限进一步收集目标系统信息。接下来,尽最大努力获取本地权限,收集本地资料信息,寻求本地权限升级的机会。这些不停的信息收集分析、权限升级的结果构成了整个安全评估过程的输出。

…… …… 余下全文

2010度年度网站安全检测报告

历年来我厅高度重视信息安全工作,尤其是网站信息安全工作,始终坚持上网信息严格审查、严格控制、严格把关,谁主管谁负责的原则,从制度上杜绝泄密隐患,定期对网站系统进行安全检测,建立完善的机房动力系统、数据备份与恢复系统,实现严格的密码访问控制机制,不断完善信息系统安全管理制度,确保网站持续安全稳定运行。现将检测情况汇报如下:

一、 成立了网站安全检测工作小组,成员分工如下:

二、 定期对网站进行安全检测, 确保网站持续安全稳定。

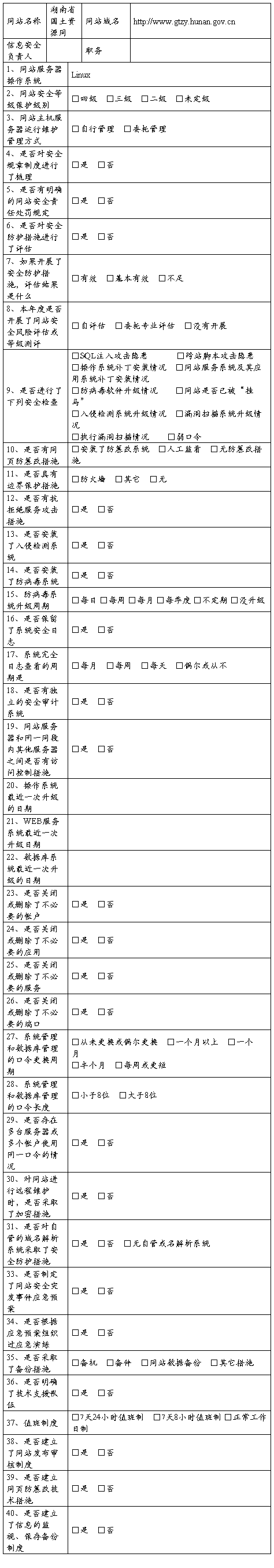

网站安全检查表如下图:

三、总结

经过对网站系统的安全定期检查,提高了网站安全级别,加强了网站服务器系统安全管理和网站内容编辑管理,规范了操作。特别是操作系统的防篡改、防攻击、防病毒、防瘫痪、防泄密等安全问题,这是安全工作的重中之重。在今经后的工作,我们将更加加强对系统安全工作的检查力度,建立完善的管理负责制,明确各项职责,将网站安全管理工作落到实位,保障网站的正常运转。牢固树立“安全第一,预防为主”的思想,坚决防止松懈、侥幸心理,确保信息系统安全万无一失。

在定期的网站安全检测过程发现,我厅相关领导一直严格执行互联网安全防范管理的相关制度及技术措施,并保持较高的应急机动性,及时堵塞安全漏洞,有效防止了任何目的的网络攻击、破坏等活动,保障了我厅互联网站信息系统持续安全稳定运行。

…… …… 余下全文

河南机电高等专科学校

学生实验报告

实验课程名称 软件测试技术

实验项目名称 网站界面、性能、安全性测试报告

系、部 计科系 年级 13 专业班软件132(对口)

学生姓名 学 号

实验时间 2015.10.29

…… …… 余下全文

安全性测试报告

123012011112 陈星

1、Sql注入:后台身份验证绕过漏洞

验证绕过漏洞就是'or'='or'后台绕过漏洞,利用的就是AND和OR的运算规则,从而造成后台脚本逻辑性错误

例如管理员的账号密码都是admin,那么再比如后台的数据库查询语句是

user=request("user")

passwd=request("passwd")

sql='select admin from adminbate where user='&'''&user&'''&' and passwd='&'''&passwd&'''

那么我使用'or 'a'='a来做用户名密码的话,那么查询就变成了

select admin from adminbate where user=''or 'a'='a' and passwd=''or 'a'='a'

这样的话,根据运算规则,这里一共有4个查询语句,那么查询结果就是 假or真and假or真,先算and 再算or,最终结果为真,这样就可以进到后台了

这种漏洞存在必须要有2个条件,第一个:在后台验证代码上,账号密码的查询是要同一条查询语句,也就是类似

…… …… 余下全文

上饶电视台网站安全检查自查工作报告

上饶市广播电视局:

根据上饶市广播电视局《关于转发<关于做好政府信息系统安全检查的通知>的通知》(饶广技字[20xx]12号)的通知精神。我台一直以来十分重视信息系统安全工作,为了保障这次自查圆满成功,成立了以台长吴广山同志为组长的自查领导工作小组,自查领导小组负责对我台贯彻落实饶广技字

[20xx]12号的通知要求进行全面检查,并同时进行了一次全面的信息安全宣传。

自查领导小组坚持以科学发展观为指导,制定科学自查程序,采取措施,狠抓落实。随着新版网站新闻发布系统的投入运用,在台领导的重视下,成立互联网信息与系统安全及应急支持小组,落实专人负责。做到规范操作,有序利用。建立完善机房动力系统,建立备份与恢复系统,实现严格的密码访问控制机制,不断完善信息系统安全管理制度,确保信息系统安全。现将自查情况汇报如下:

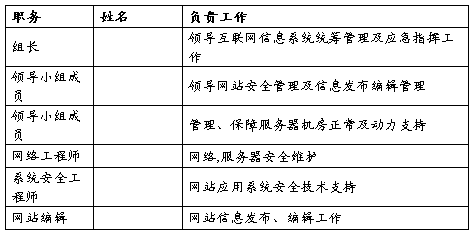

一、 互联网信息与系统安全及应急支持小组,成员分工如下:

二、信息安全检查表

三、总结

经过自查,我台针对信息系统安全实行安全领导负责制,加强网站服务器系统安全管理和网站内容编辑管理,规范操作。特别是操作系统的防篡改、防攻击、防病毒、防瘫痪、防泄密等安全问题,这是安全工作的重中之重。在今年深入学习实践科学发展观活动后,更加加强了对系统安全工作的领导,建立完善了管理负责制,明确各项职责,将系统安全管理工作落到实位,保障了网站的正常运转。牢固树立“安全第一,预防为主”的思想,坚决防止松懈、侥幸心理,确保信息系统安全万无一失。

在自查过程发现,我台干部职工一直严格执行互联网安全防范管理的相关制度及技术措施,并保持较高的应急机动性,及时堵塞安全漏洞,有效防止了任何目的的网络攻击、破坏等活动,保障了我台互联网站信息系统持续安全稳定运行。

上饶电视台

20xx年x月x日

…… …… 余下全文

xx网站安全漏洞检查报告

有限公司

目录:

1 工作描述... 3

2 安全评估方式... 3

3 安全评估的必要性... 3

4 安全评估方法... 4

4.1 信息收集... 4

4.2 权限提升... 4

4.3 溢出测试... 5

4.4 SQL注入攻击... 5

4.5 检测页面隐藏字段... 5

4.6 跨站攻击... 5

4.7 第三方软件误配置... 5

4.8 Cookie利用... 6

4.9 后门程序检查... 6

4.10 其他测试... 6

…… …… 余下全文