XXX网站安全隐患整改报告

XXX市公安局XXX分局:

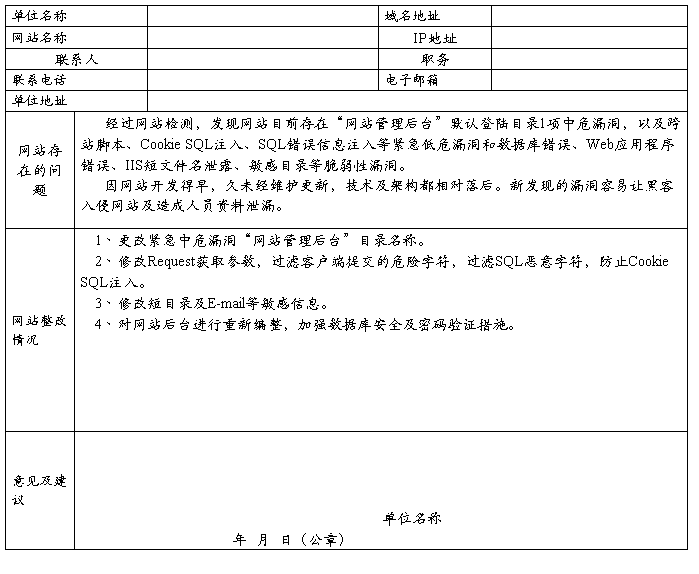

自20xx年6月11日接到XXX市公安局XXX分局下发的《政府网站安全隐患告知书》后,我公司技术部组织人力,针对检查后发现的问题,迅速修补安全漏洞,并对所属网站进行彻底检查,进一步完善安全防范措施,提高网络安全防范意识,有效增强了XXXXXX网站对有害信息的防范能力和防泄密水平。现将整改情况告知如下:

一、完成问题整改

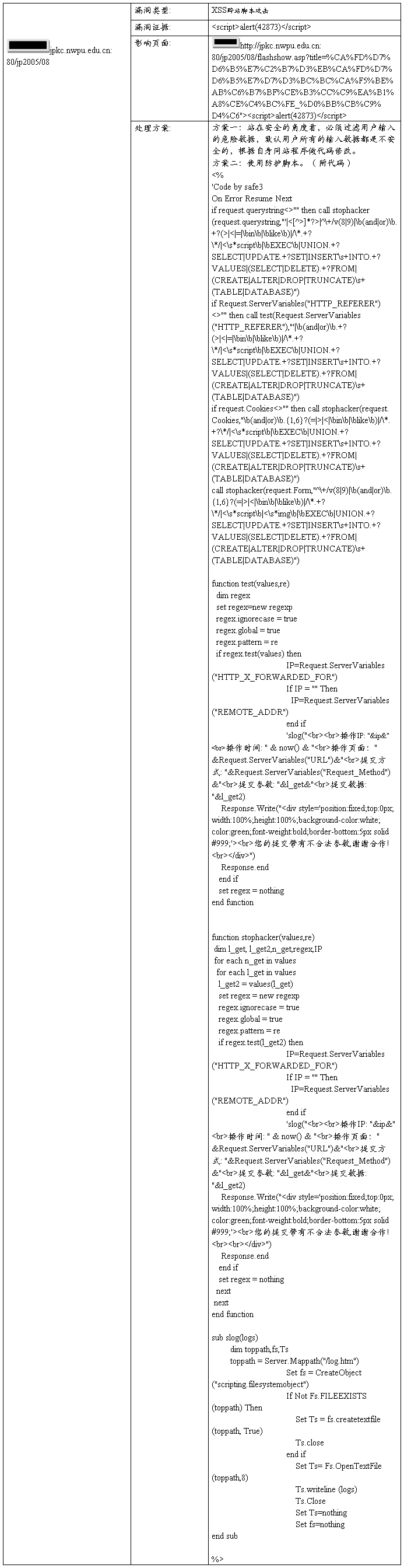

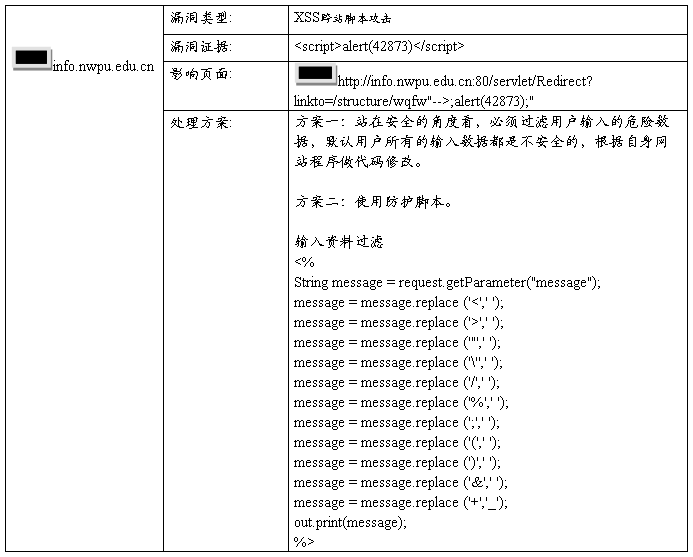

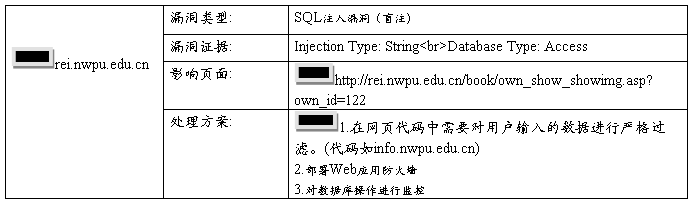

针对通知附件的检测结果,我公司网站在防sql注入等方面存在一些问题。针对以上问题,我公司技术部组织大量技术人员,检测了整个网站的防注入隐患,制订了新的地址过滤算法,完成了完成了网页地址过滤等工作。

二、进一步提高网络与信息安全工作水平

一是加强理论知识学习。建立学习制度,每半个月组织部门工作人员及专业技术人员,学习网络安全知识及网络信息保密的相关法律法规。通过学习,全面提高工作人员网络安全知识水平,尤其是在网络新病毒、网站新漏洞等网络安全技术方面,做到及时沟通、信息共享。

二是加强网络与信息安全管理。通过“责任落实到人,工作落实到纸”的方法,全面加强网络与信息安全管理工作。我们设立了网站服务器安全员、机房管理员、网站检测员、网站后台技术员等,把责任具体到人,同时要求,各责任岗位要随时做好工作记录,各项工作最终落实到纸面。通过以上工作,我公司网站网络信息安全管理水平得到整体提高。

三是建立健全信息网络安全制度。在工作中,进一步细化工作程序,建立各项工作制度。完善了服务器数据定期备份制度、网络信息发布签审制度等。通过完善各类制度,使网络安全信息工作有章可循,为做好XXXXXX网站信息网络安全工作,奠定了坚实的基础。

在今后的工作中,我们将进一步加强学习,严格管理,完善制度,努力提升XXXXXX网站信息网络安全工作水平。

20xx年6月12日

…… …… 余下全文